网络方面 第一章 TCP/IP是通信协议的统称,协议就如各国的语言,只有相同的协议能互相通信,就好比说着相同的语言

上下层之间进行交互时所遵守的约定叫做“接口”,同一层则叫“协议”。

分层的劣势:过分模块化,使处理变得更加沉重以及每个模块都不得不实现相似的处理逻辑问题

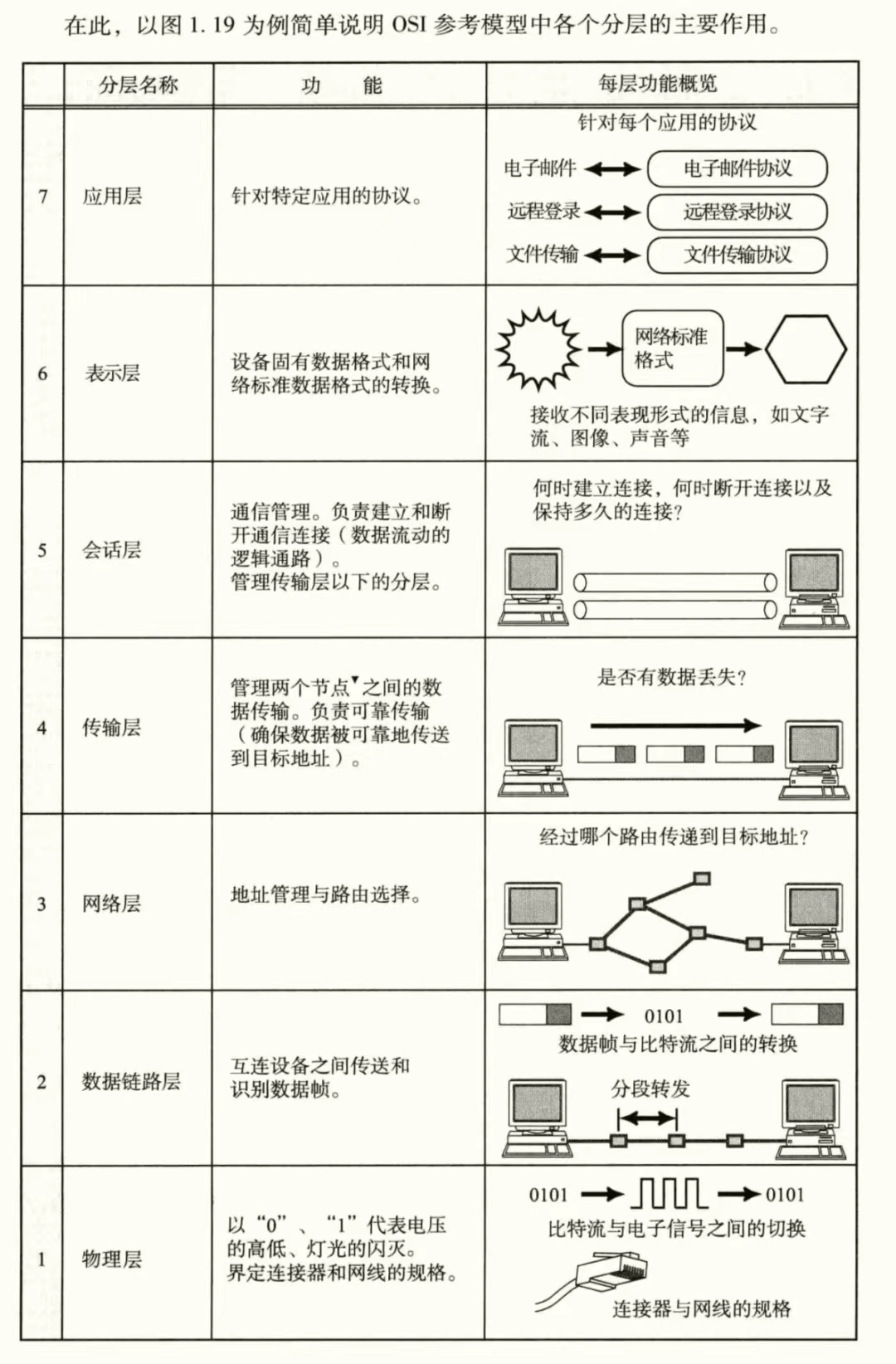

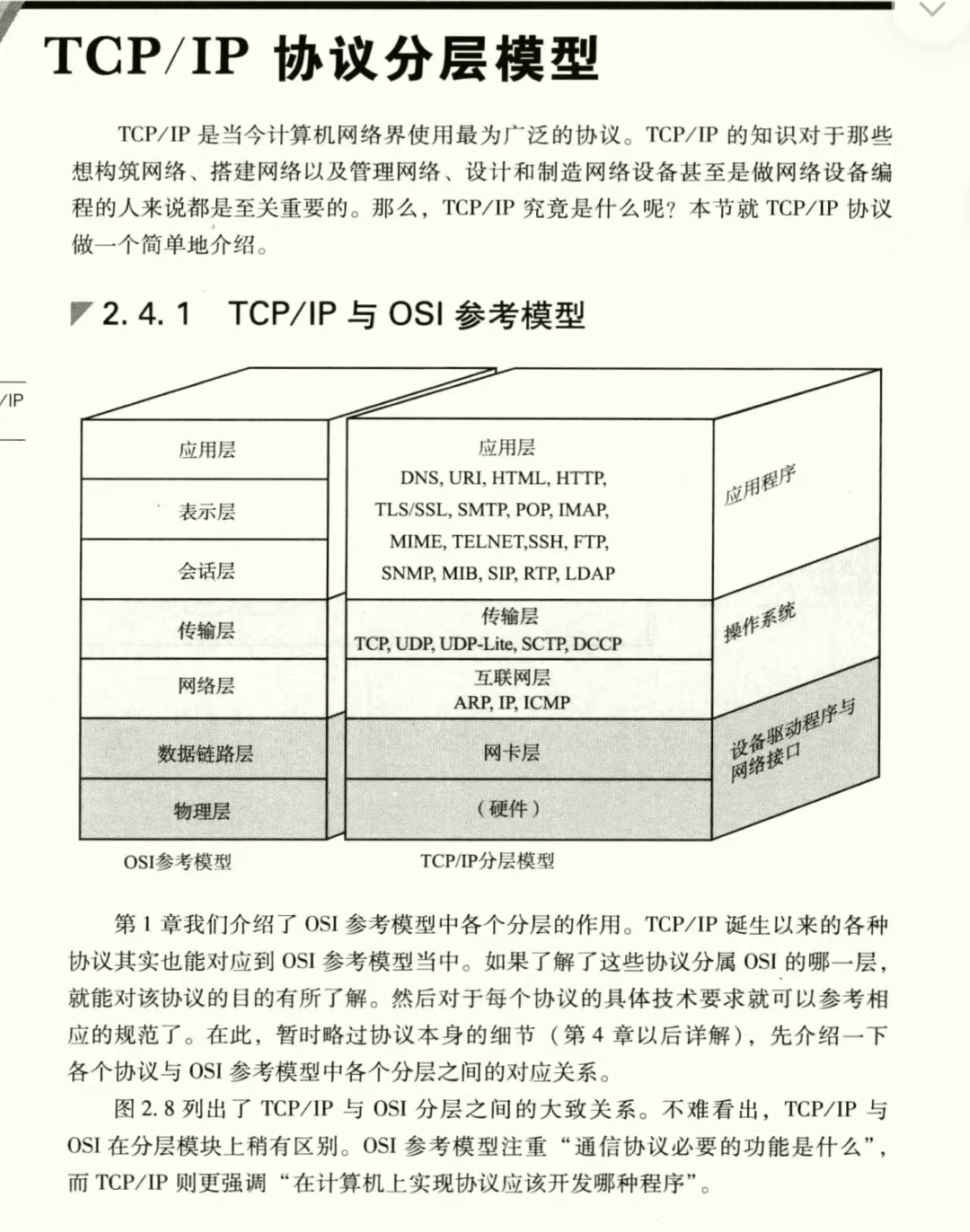

OSI模型:物理层、数据链路层、网络层、传输层、会话层、表示层、应用层

OSI协议不是OSI模型,是参考OSI模型确定每个阶层的协议和每个阶层之间接口相关的标准

表示层将数据转换成网络通用的标准数据格式

传输方式分类:面向有连接、面向无连接

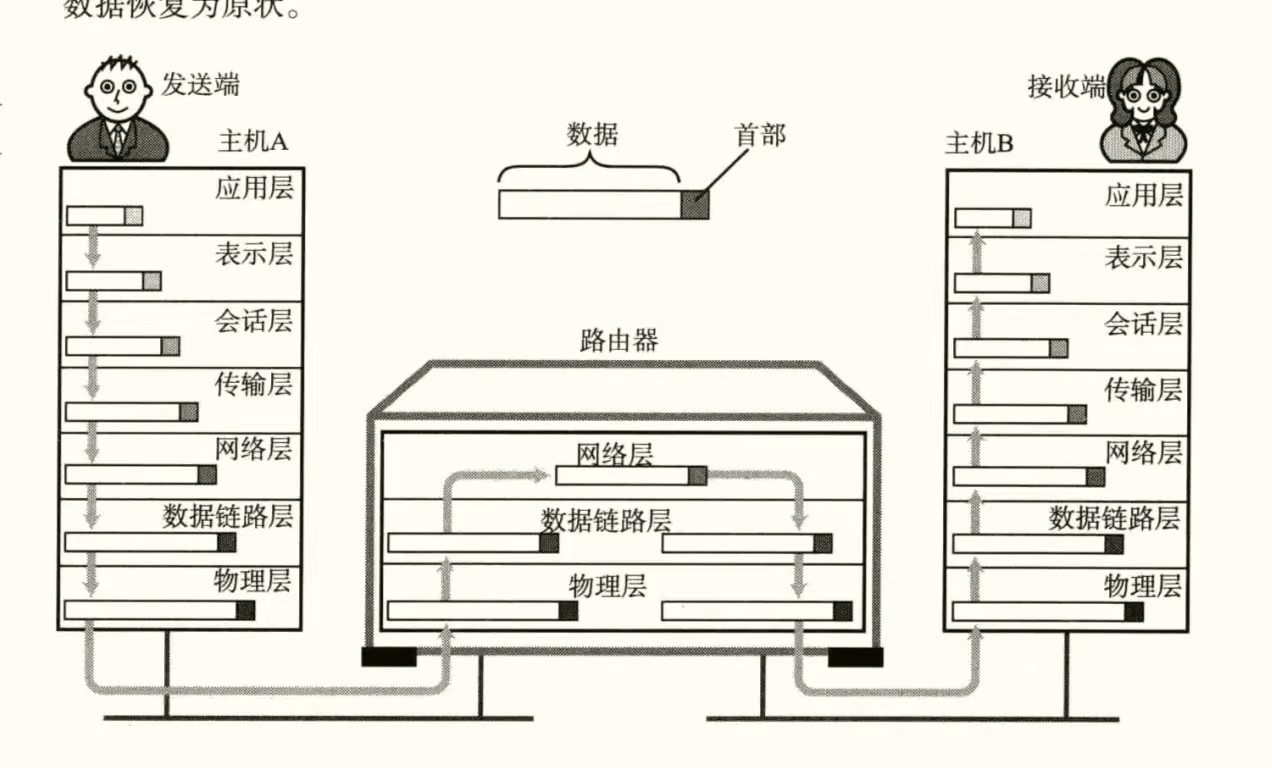

分组交换:路由器连接通信线路,路由器收到分组数据以后,缓存到自己的缓冲区,然后再转发给目标计算机。所以也可以交蓄积交换

MAC地址转发表中所记录的是实际的MAC地址本身,而路由表中记录的IP地址则是集中了之后的网络号,实际的地址转发表与路由控制表中能获取的信息并不是具体的目标地址,而是该数据应该被发送出去的网卡信息

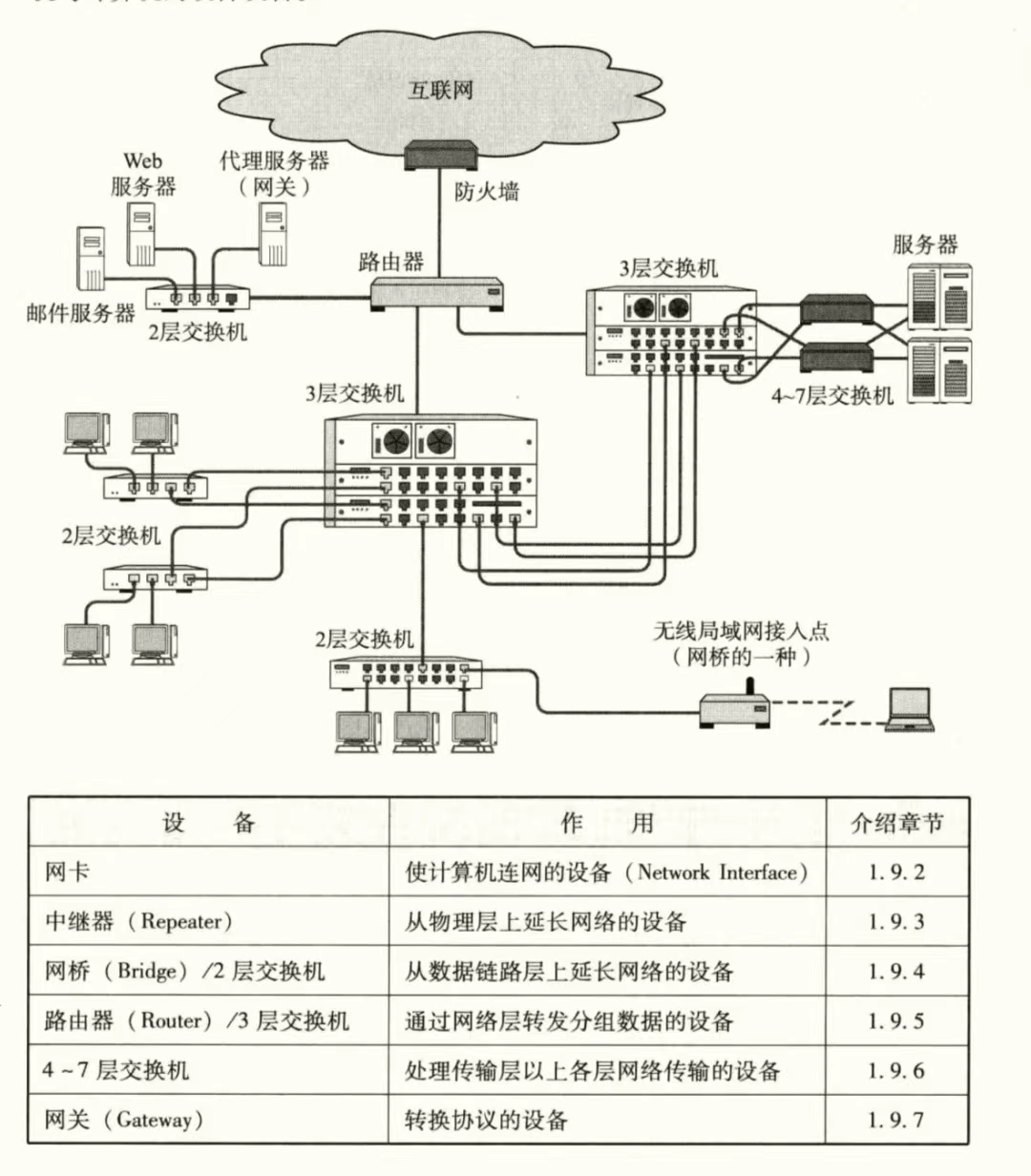

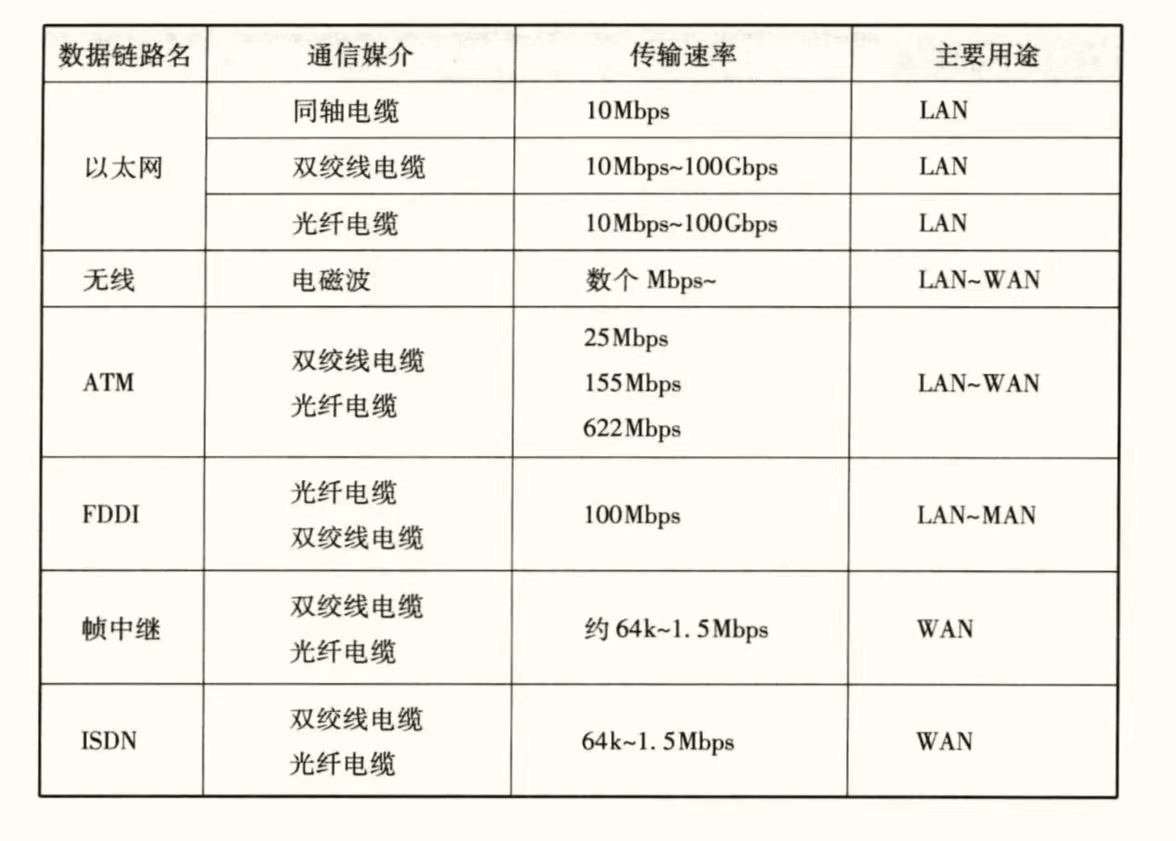

数据链路名

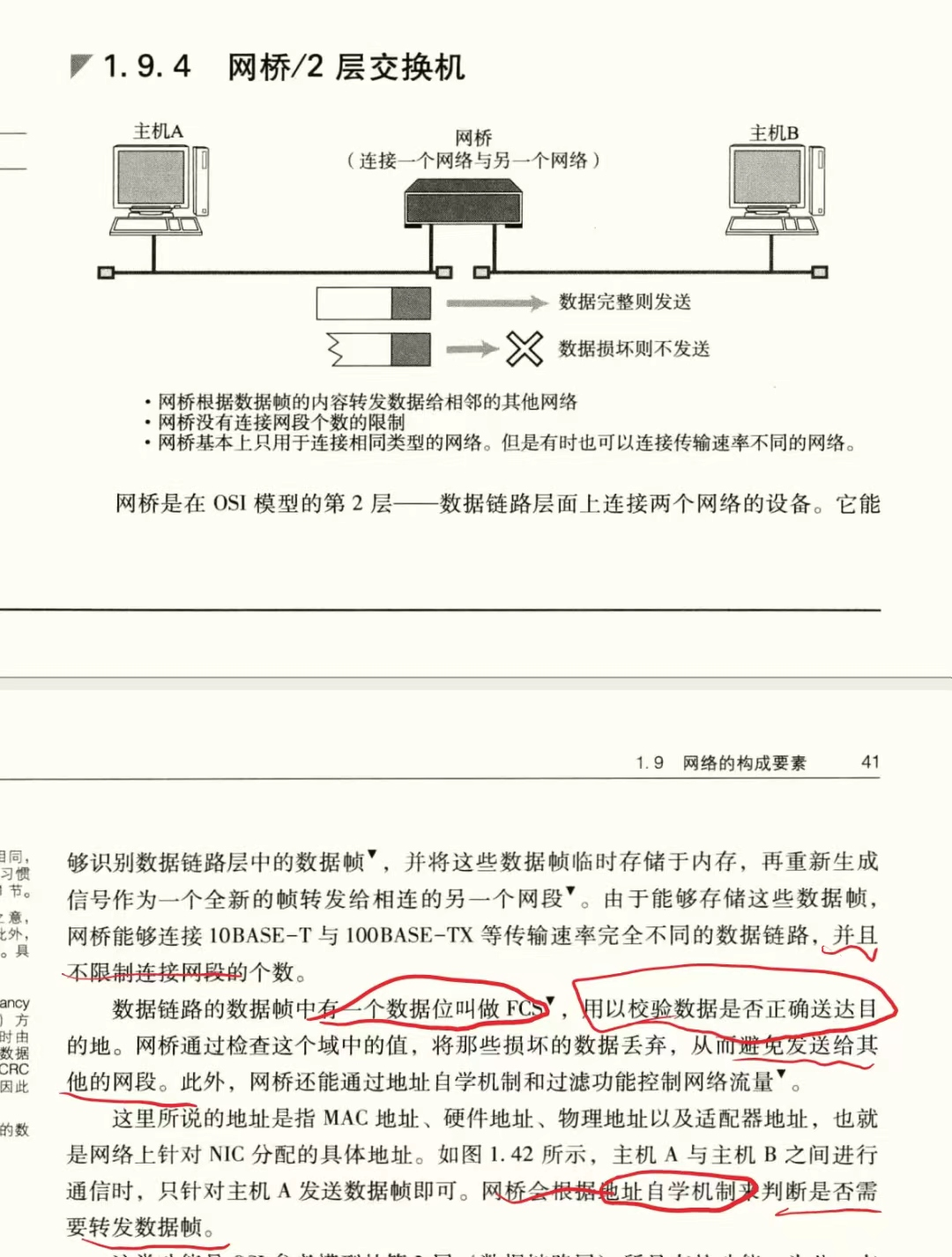

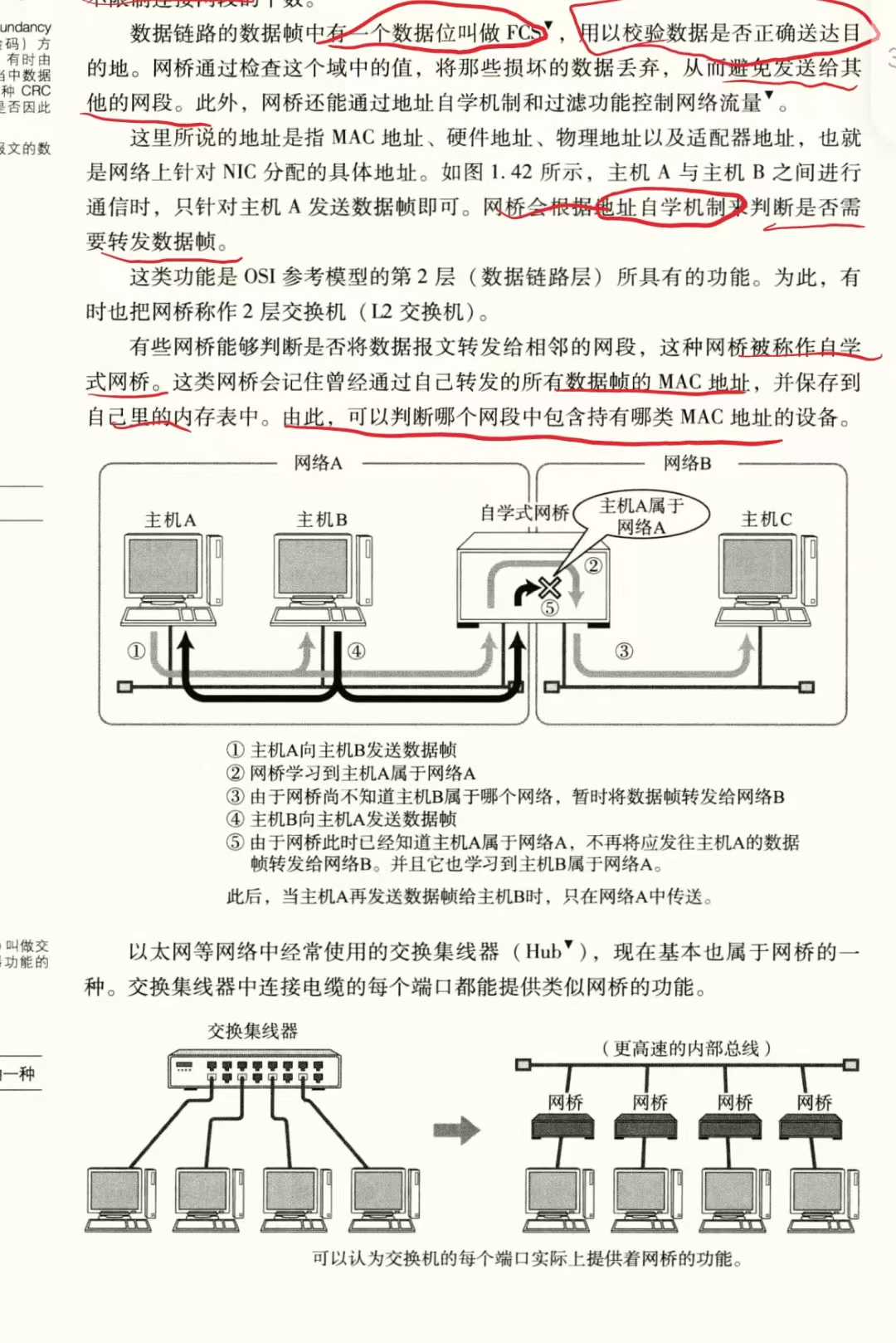

网桥

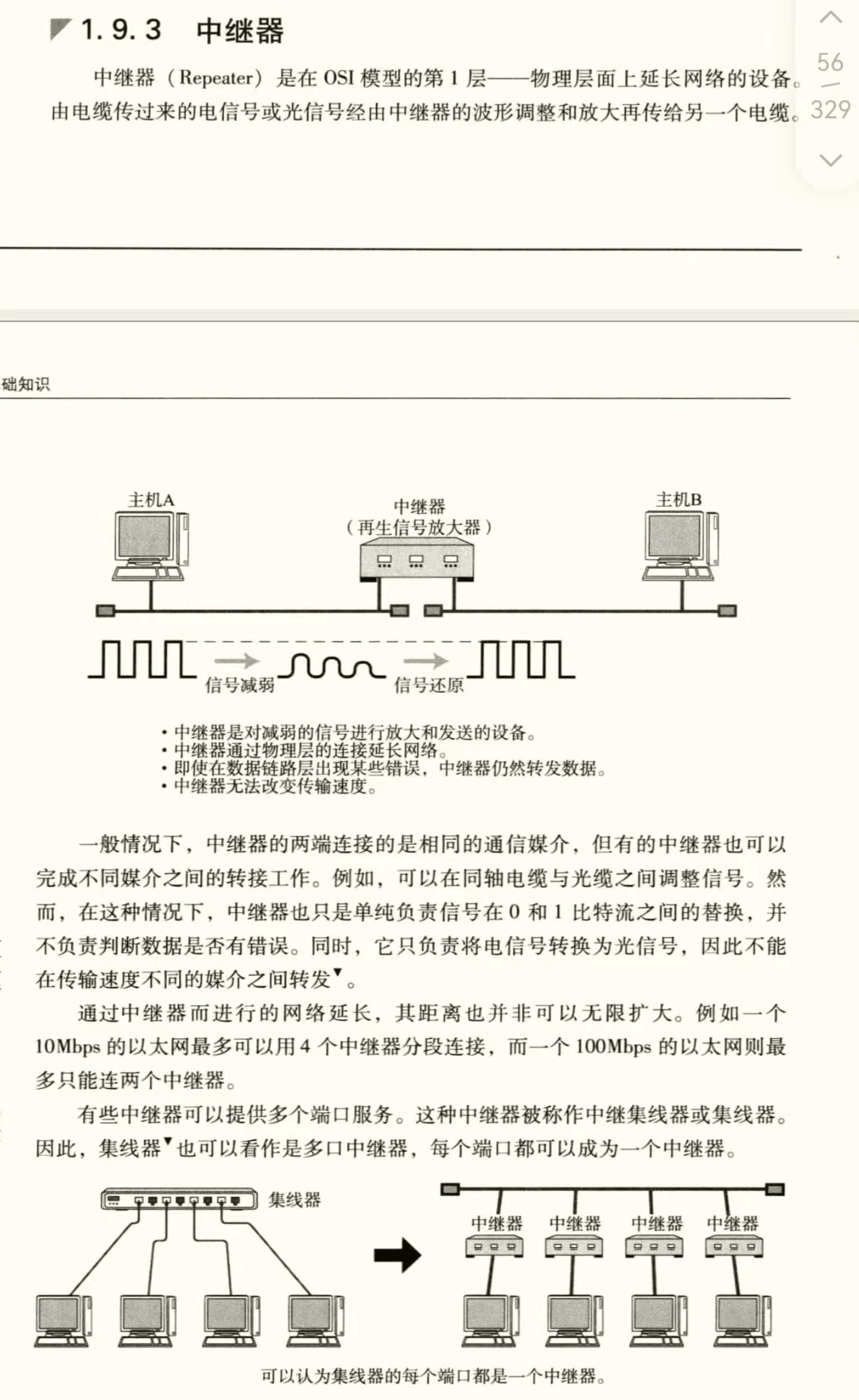

中继器

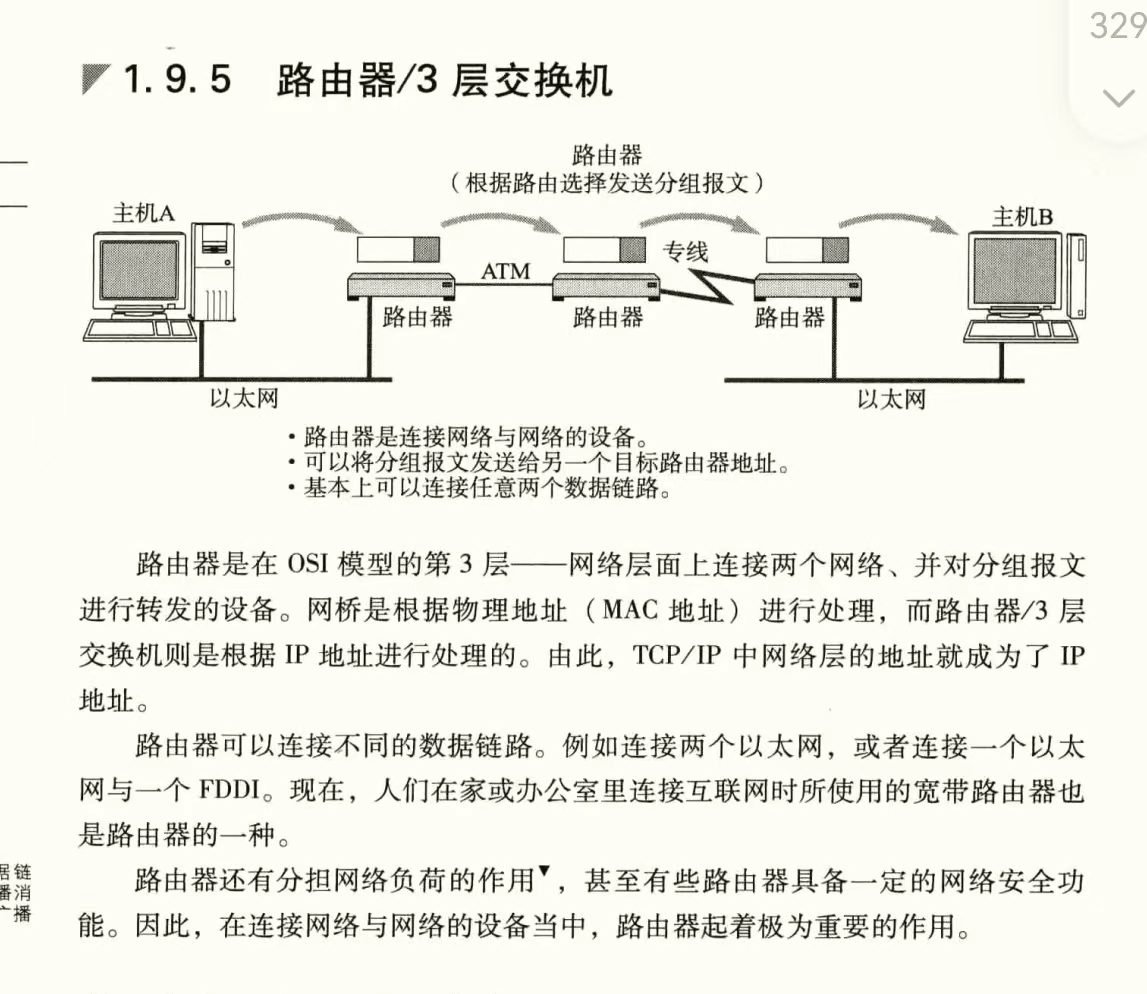

路由器

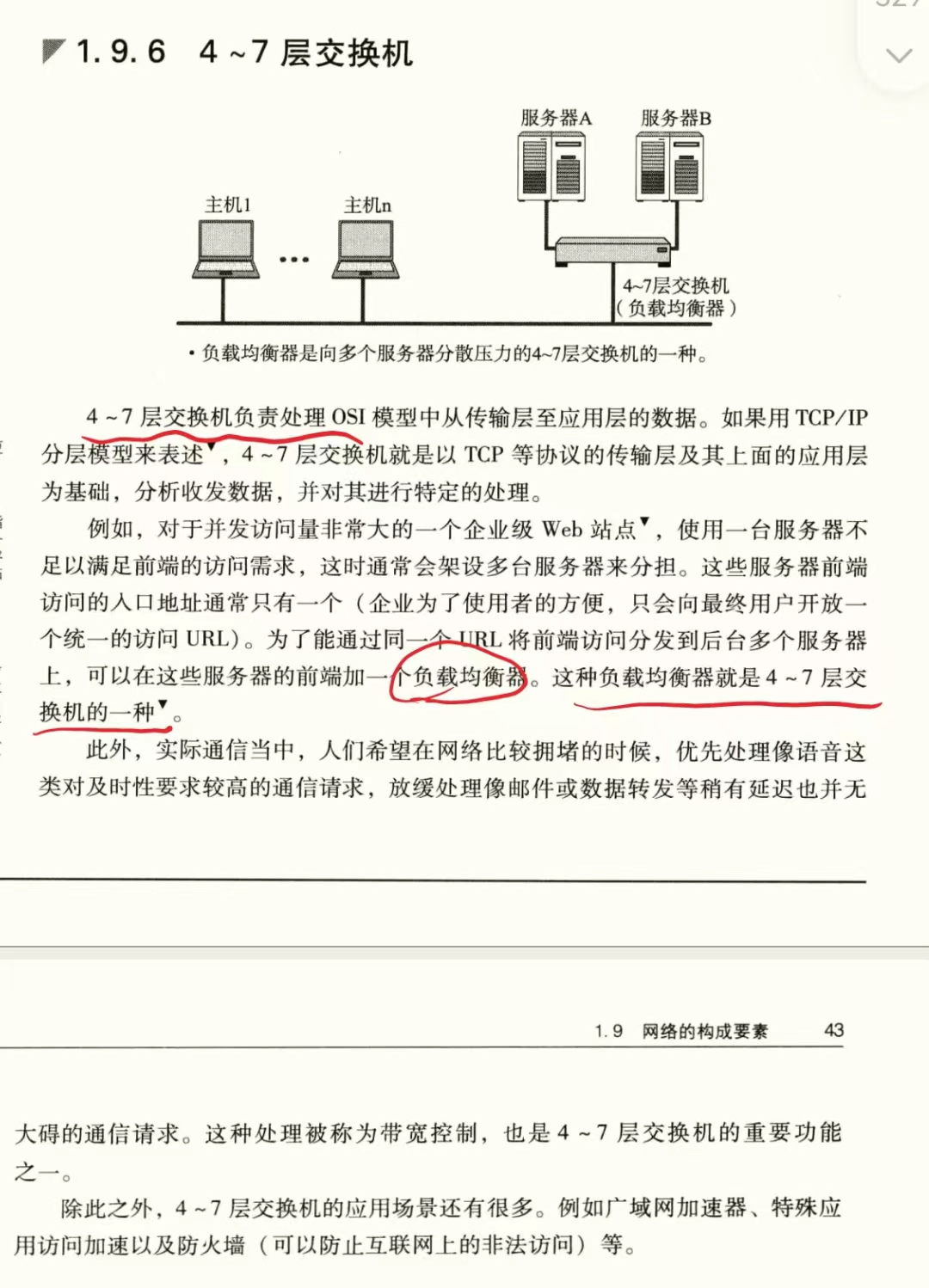

4-7层交换机

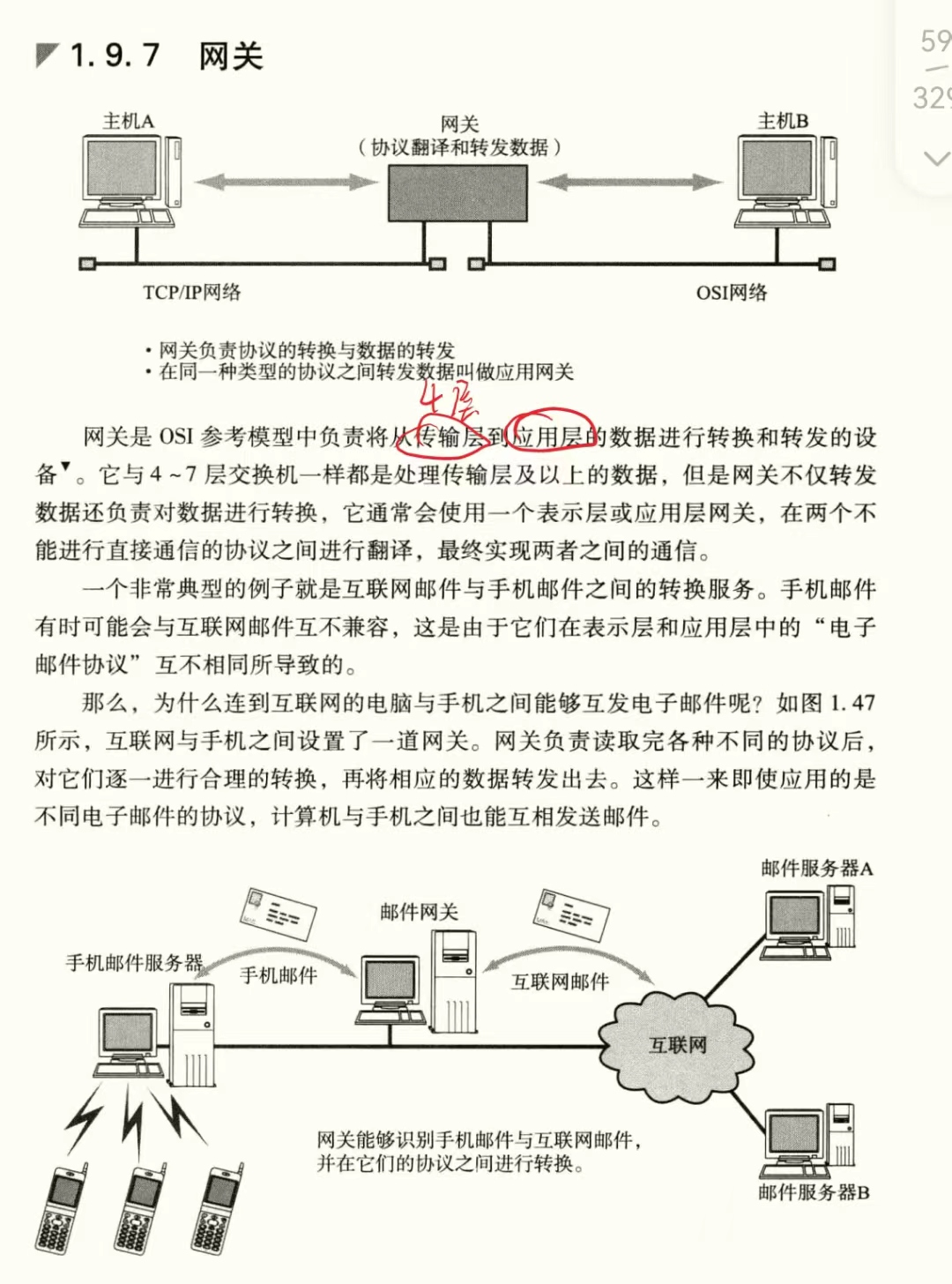

网关

第二章 TCP/IP: 应用层:http、ftp、nfs、ssh、telnet…

传输成:TCP、UDP

网络层:IP、ICMP、IGMP

数据链路层:以太网帧协议、ARP

TCP协议: 16位:源端口号 2^16=65536

16位:目的端口号

32位序号

32确认序号

6个标志位

16位窗口大小

以太网帧协议:

ARP协议:根据IP地址获取mac地址

以太网帧协议:根据mac地址,完成数据包传输

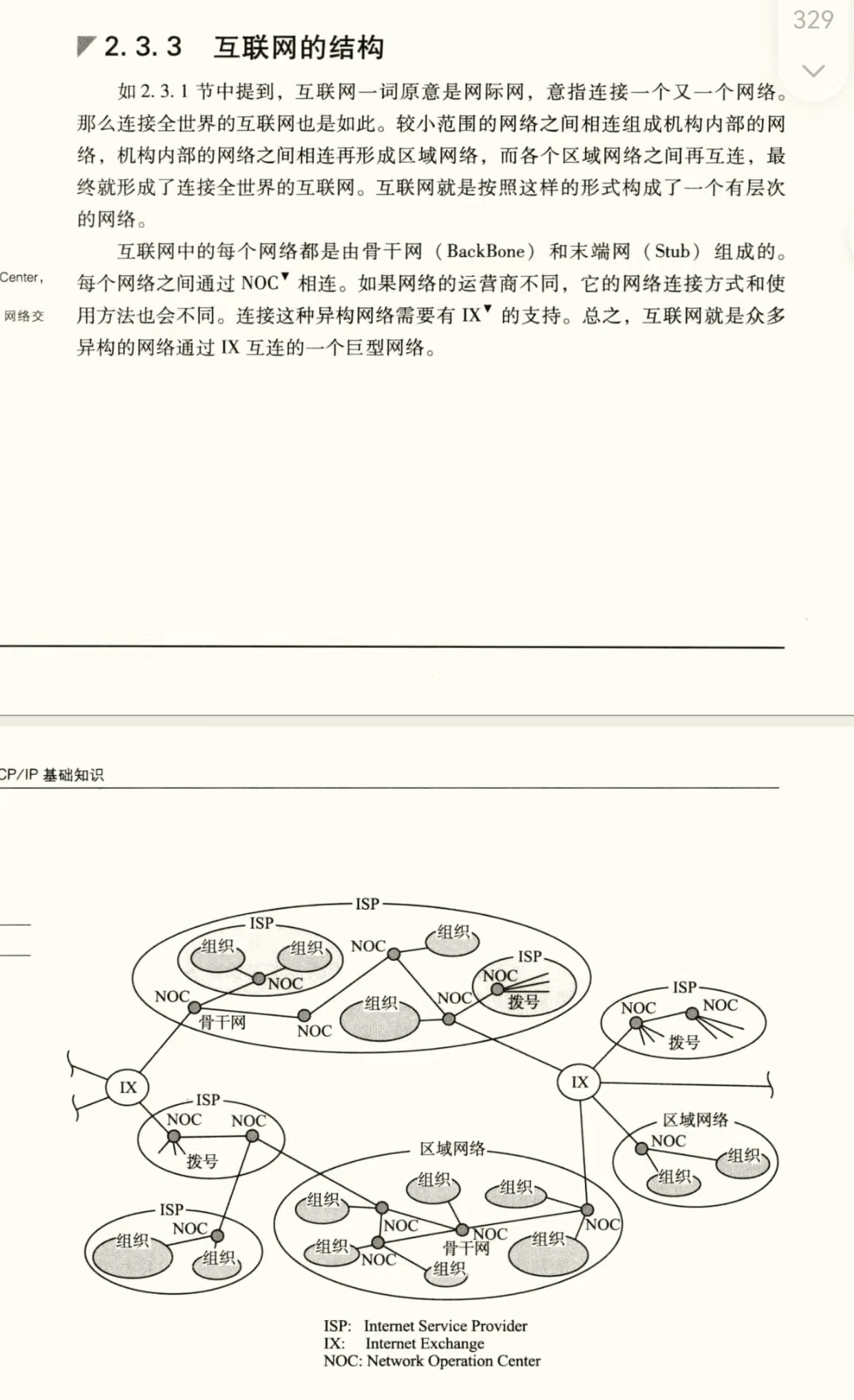

互联网的结构

TCP/IP协议分层模型

1 ICMP用来告诉发送端发送失败的,也能检测网络的健康状况

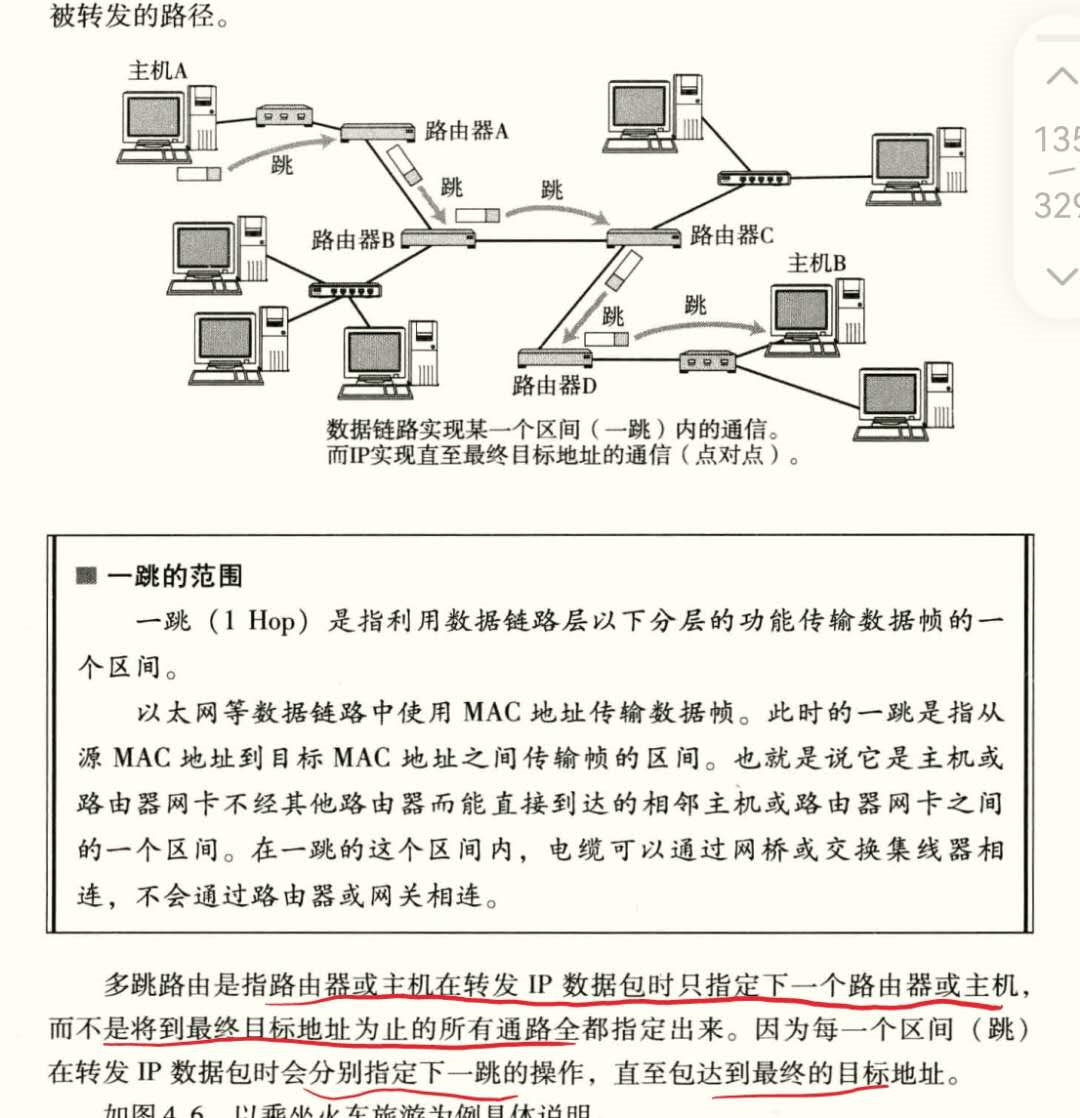

数据链路也可以被视为网络传输中的最小单位,互联网可以被称为“数据链路的集合”

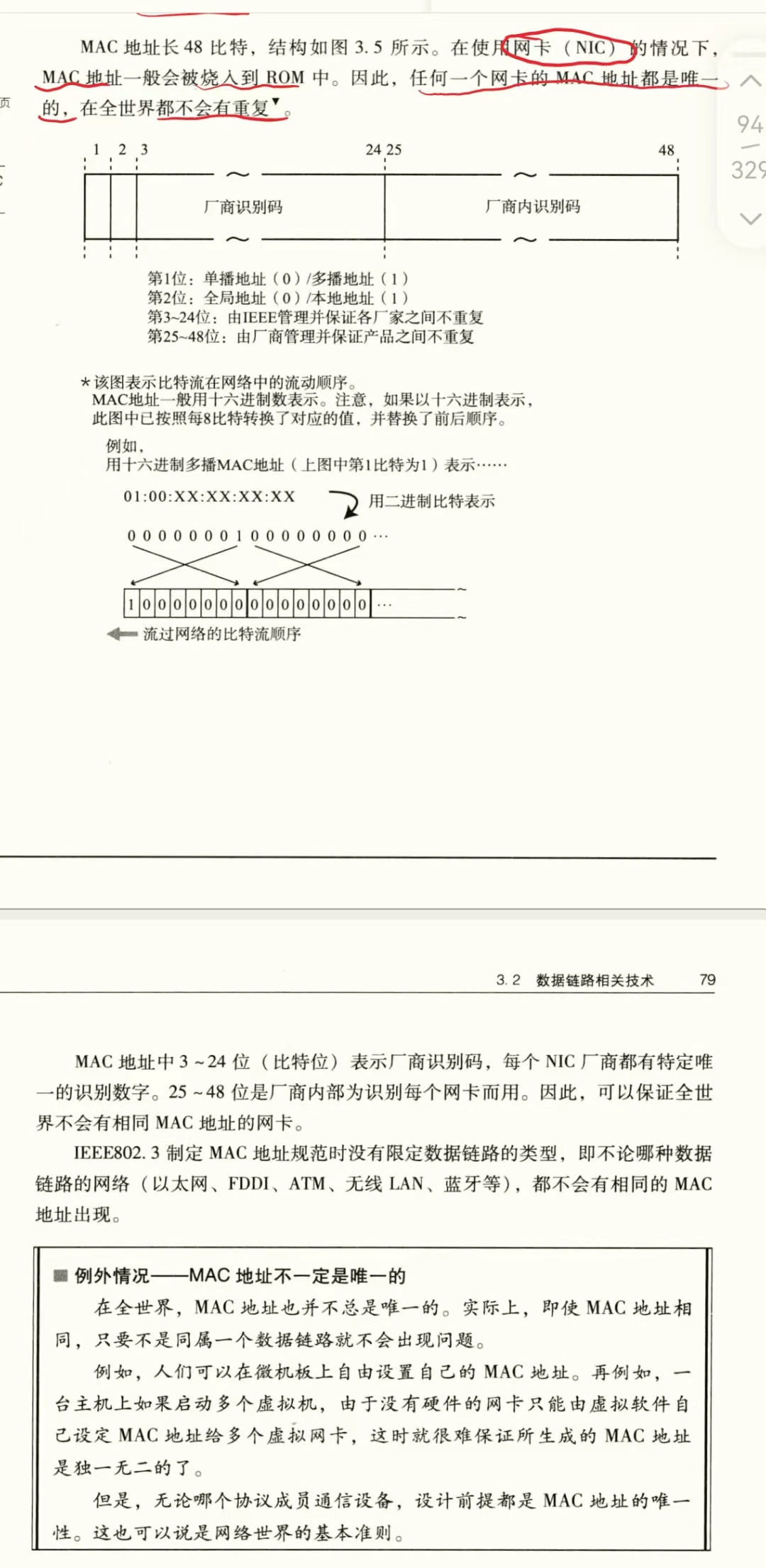

第三章 MAC地址

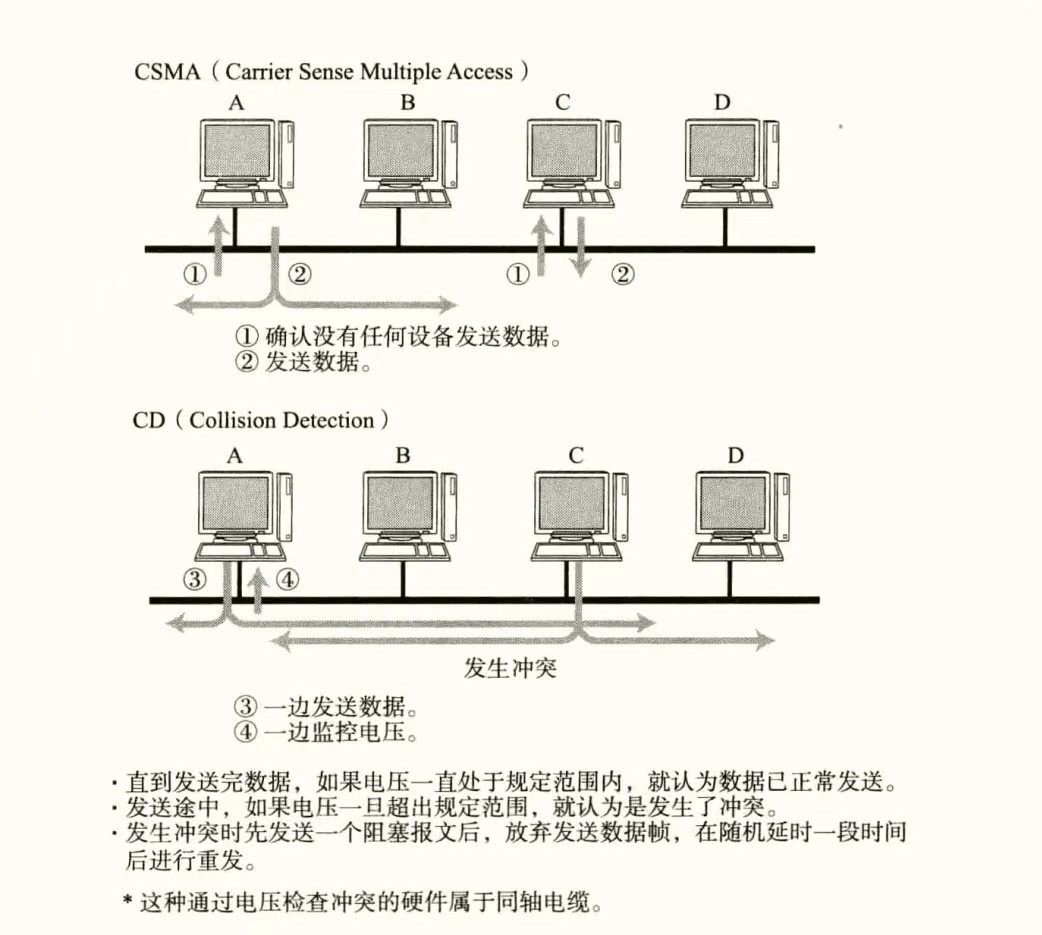

共享介质型网络 1、争用方式:确认没有其他人发送,抓紧发送给全部(广播),接受者自己判定是不是自己的包

改良(CSMA/CD):发送对每个站提前检查冲突,如果冲突,尽早释放信道

延时一段时间后再继续发送

如果一台主机一直处于冲突状态,数据包一直无法完整发送该怎么办?

在计算机领域,这样的冲突处理时间在微观上看或许比较长,但是宏观看是非常短的,所以并无所谓

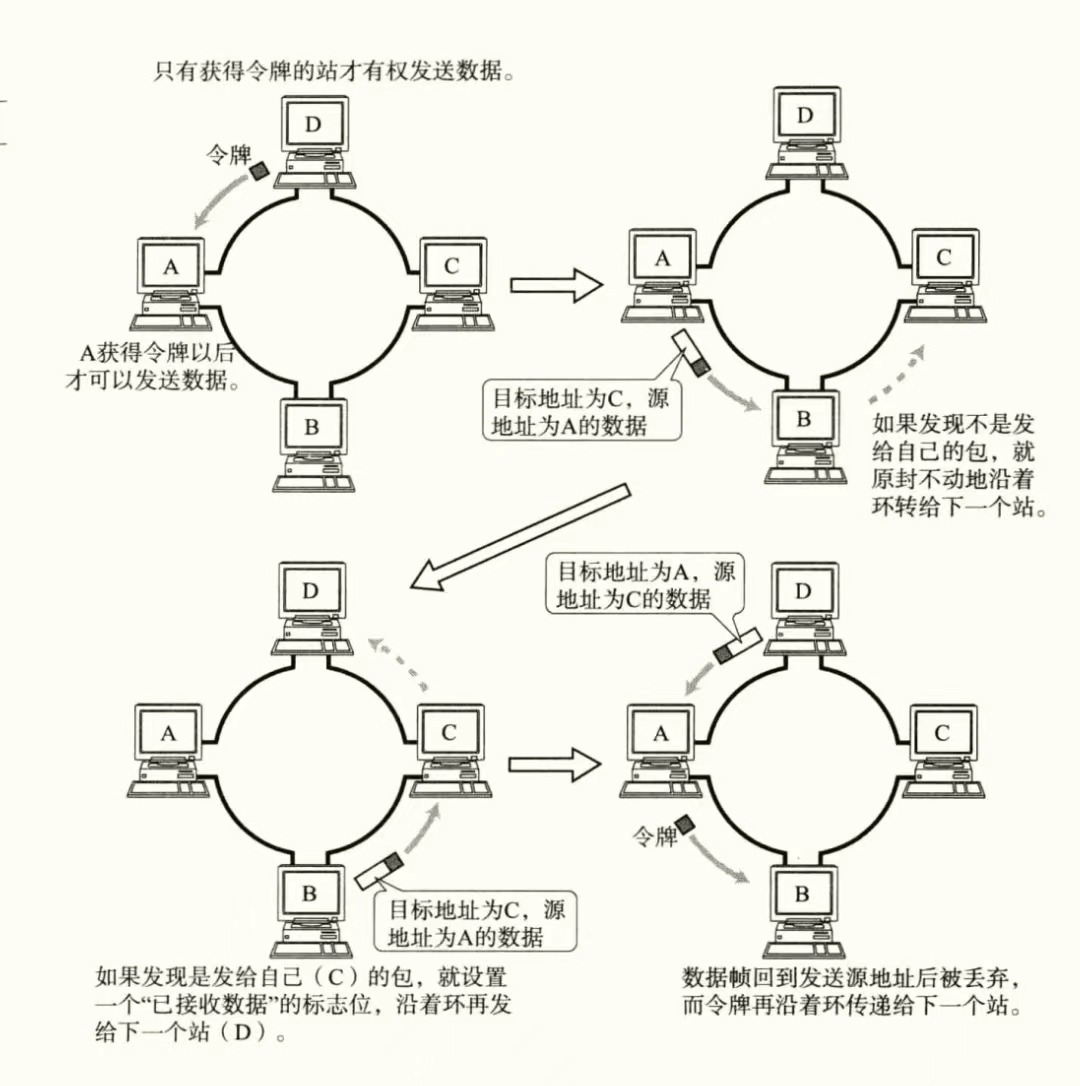

令牌传递

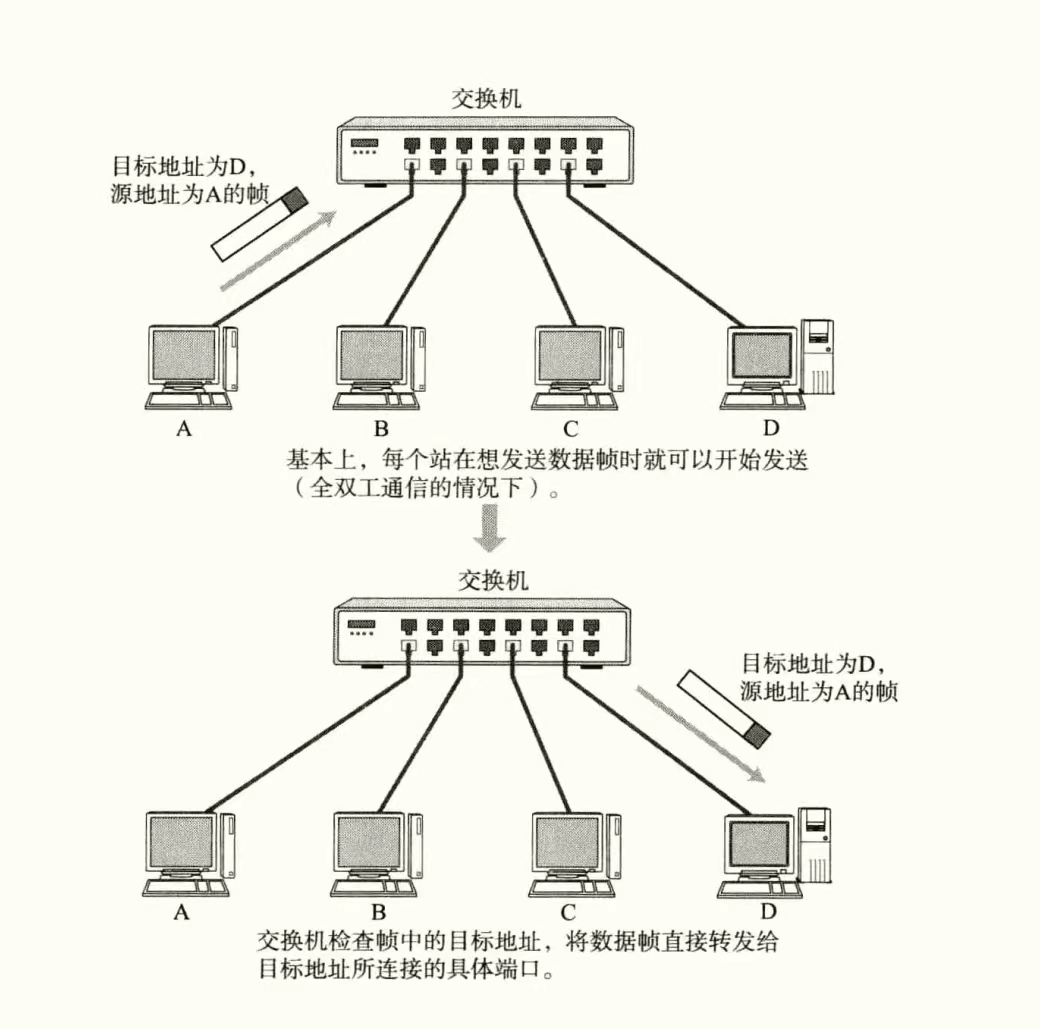

非共享介质网络

路由器/交换机的区别 第一章中写到网桥/交换机,是用来判断包是否损坏的,但是这里的拓扑图好像让交换机也拥有了路由器的功能,所以他们的详细区别是什么?

答:交换机(Switch)和路由器(Router)是计算机网络中常见的两种设备,它们在网络中扮演不同的角色并具有不同的功能。下面是它们之间的主要区别:

功能:交换机主要用于在局域网(LAN)内部进行数据交换,它根据目标设备的MAC地址来转发数据帧,将数据从一个端口发送到另一个端口。路由器主要用于在广域网(WAN)和局域网之间进行数据交换,它使用IP地址来确定数据包的最佳路径,并且可以连接多个网络。

工作层次:交换机在OSI模型的第二层(数据链路层)上工作,它处理帧级别的数据交换。路由器在OSI模型的第三层(网络层)上工作,处理数据包级别的路由和转发。

决策依据:交换机基于MAC地址来进行数据帧的转发,它维护一个MAC地址表来记录不同设备的位置。路由器基于IP地址来进行数据包的路由,它使用路由表来确定数据包的下一跳路径。

范围:交换机通常被用于构建局域网,如家庭网络或企业内部网络。路由器通常被用于连接不同的网络,如连接到互联网的家庭路由器或企业网络中的核心路由器。

处理能力:交换机通常具有更高的转发速度和处理能力,它们设计用于快速转发大量数据帧,以支持局域网内的高速通信。路由器在处理和转发数据包时可能会引入一些延迟,因为它需要进行更复杂的决策和处理。

总结来说,交换机主要用于局域网内的数据交换,而路由器主要用于不同网络之间的数据路由。它们在网络拓扑和功能上有所不同,并且在网络设计和部署中起着不同的作用。在实际应用中,常常需要同时使用交换机和路由器来构建复杂的网络架构。

半双工:

不能同时接受和发送

全双工:

可以同时接受和发送

网桥与交换机的区别: 网桥(Bridge)和交换机(Switch)是计算机网络中用于连接不同网络段或设备的设备。虽然它们在某些方面有相似之处,但也存在一些关键的区别。以下是网桥和交换机之间的主要区别:

工作层次:网桥工作在OSI模型的第二层(数据链路层),而交换机可以同时工作在第二层和第三层(网络层)。

决策依据:网桥基于MAC地址进行决策,它使用MAC地址表来确定数据帧的转发。交换机也使用MAC地址进行转发,但更高级的交换机还可以使用IP地址进行路由决策。

范围:网桥通常用于连接较小的网络段,如局域网(LAN)的不同部分。交换机可以连接更大规模的网络,并支持更多的设备。

端口数和扩展性:网桥通常具有较少的端口数,并且通常不支持可扩展性。交换机通常具有多个端口,并且可以通过堆叠或链路聚合等技术来扩展端口数和网络容量。

总的来说,网桥和交换机之间的区别在于工作层次、决策依据、转发方式、范围和扩展性。网桥通常用于较小的网络段之间的连接,而交换机在更大规模的网络中发挥作用,并具有更高级的功能和可扩展性。随着技术的发展,交换机已经成为更为常见和普遍的设备,逐渐取代了网桥的使用。

环路检测技术:

生成树方式

源路由法

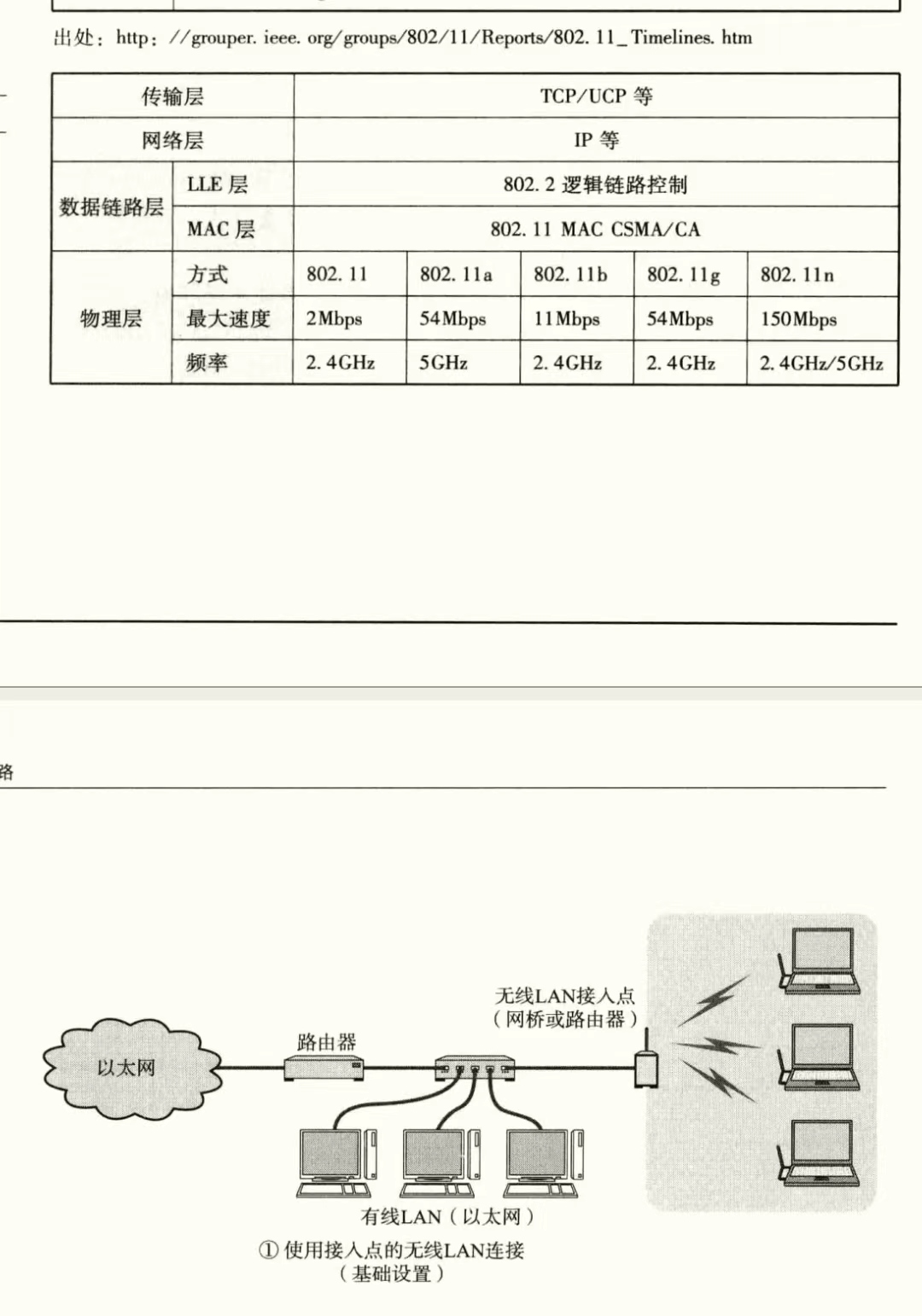

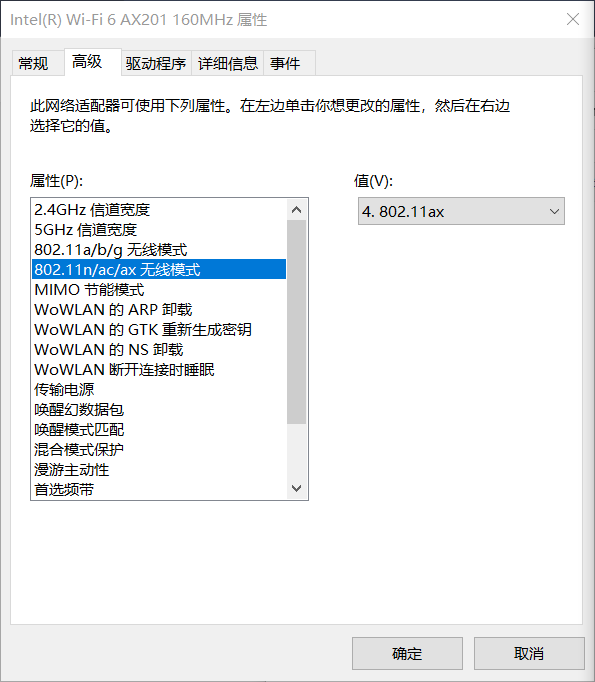

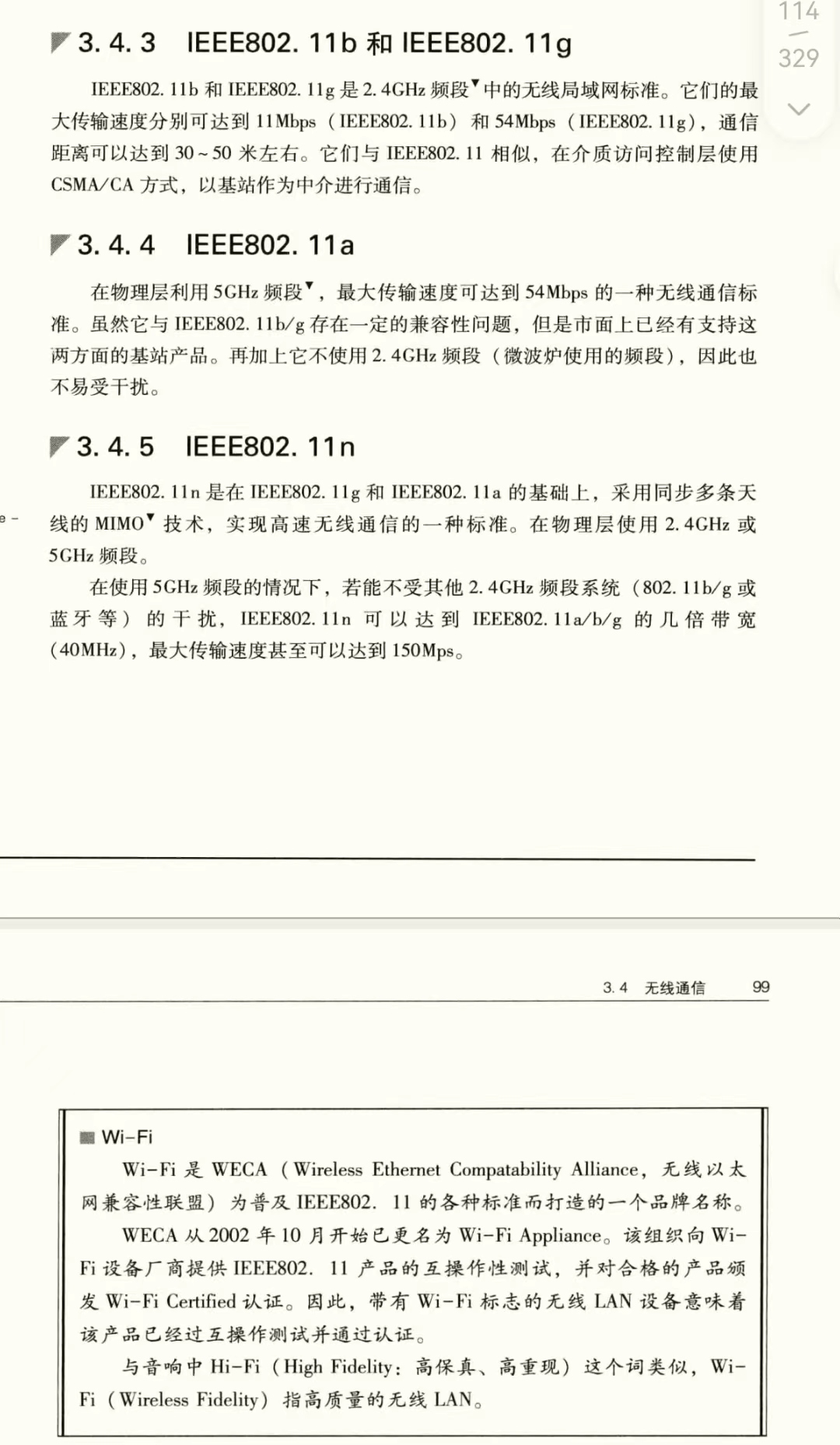

无线IEEE802.11比较

此图的无线可以在网络配置的属性-高级里看到

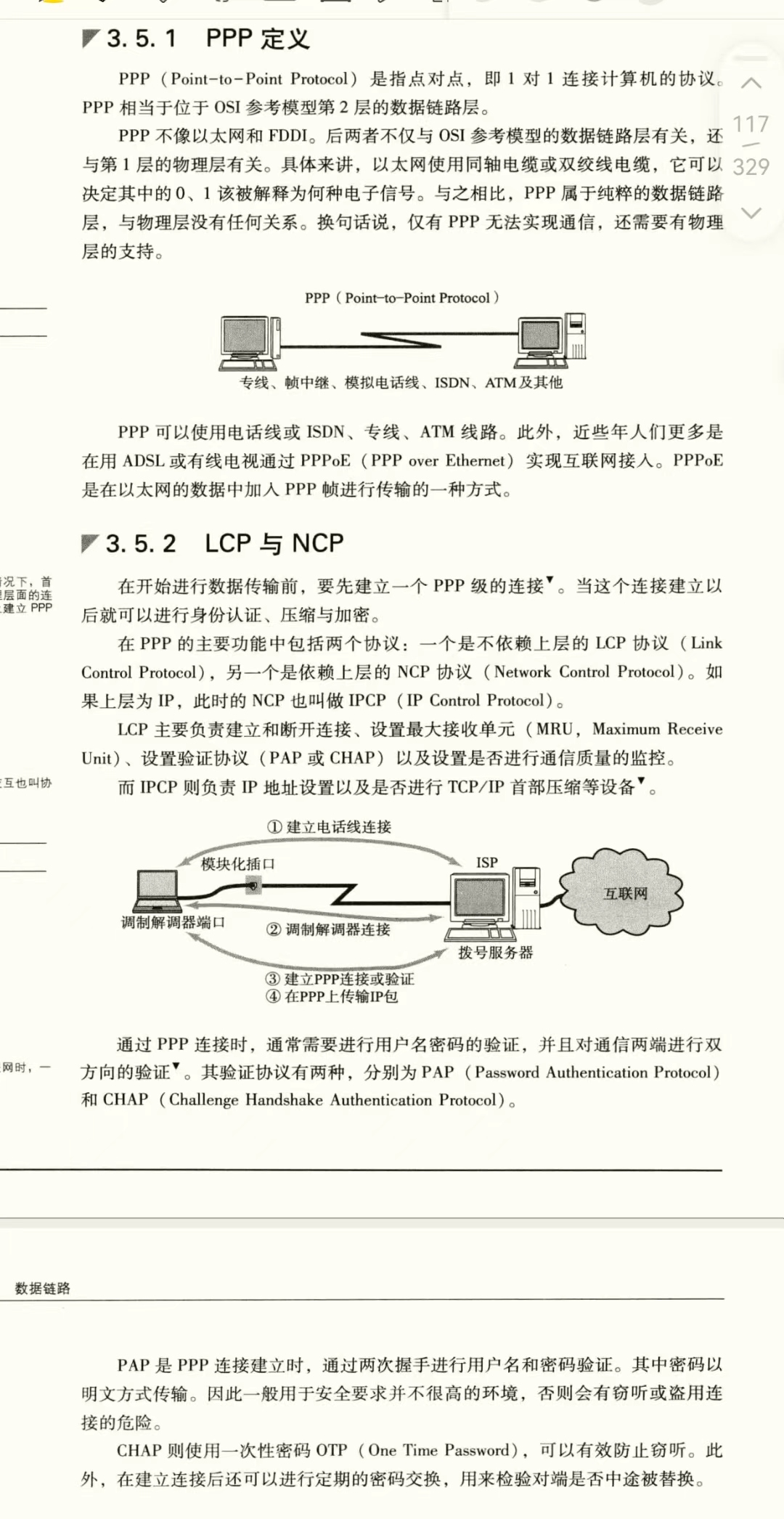

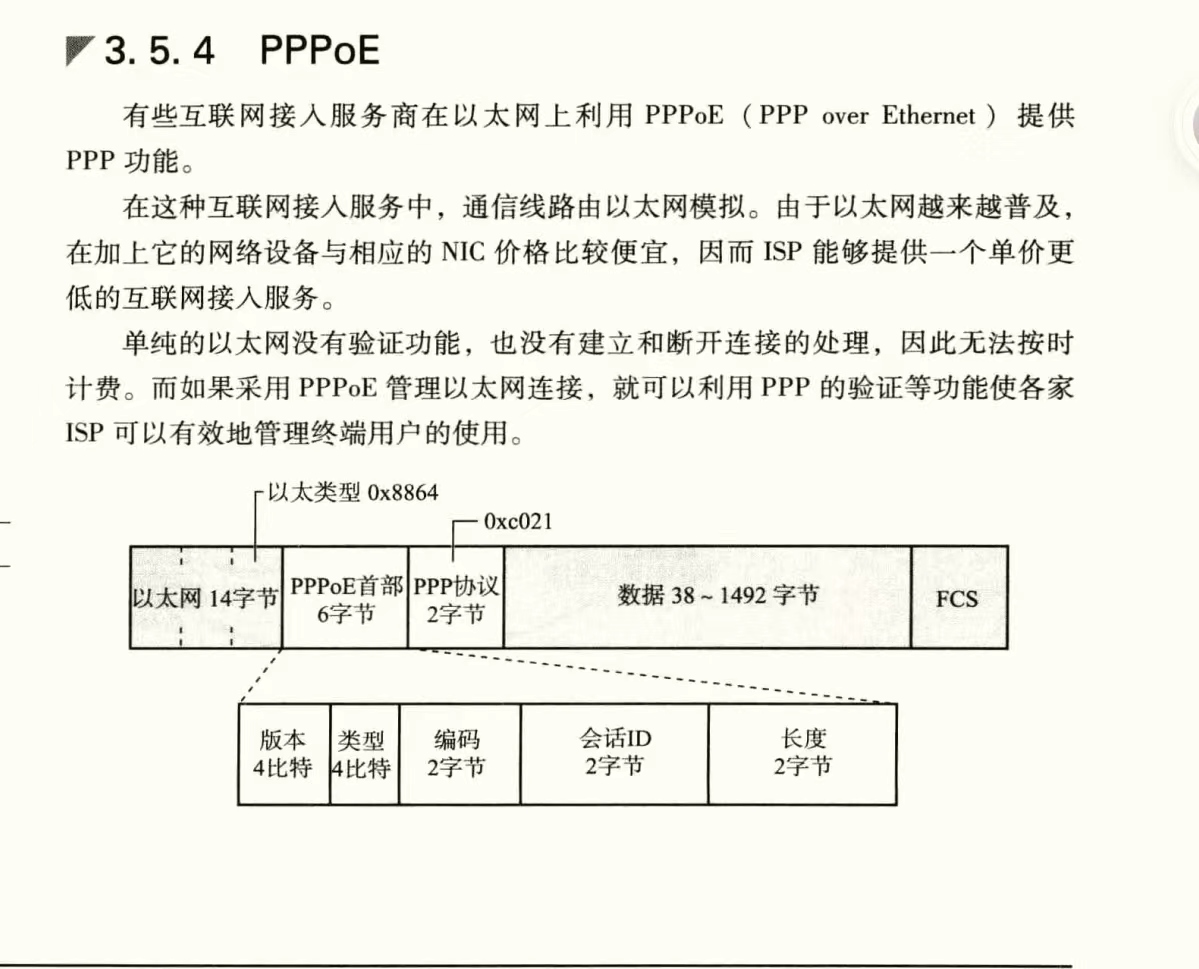

PPP

PPoE

第四章 IP协议 网络层的主要作用是“实现终端节点之间的通信”。这种终端节点之间的通信也叫“点对点”。

IP大致分为三大作用模块:

IP寻址

路由(最终节点为止的转发)

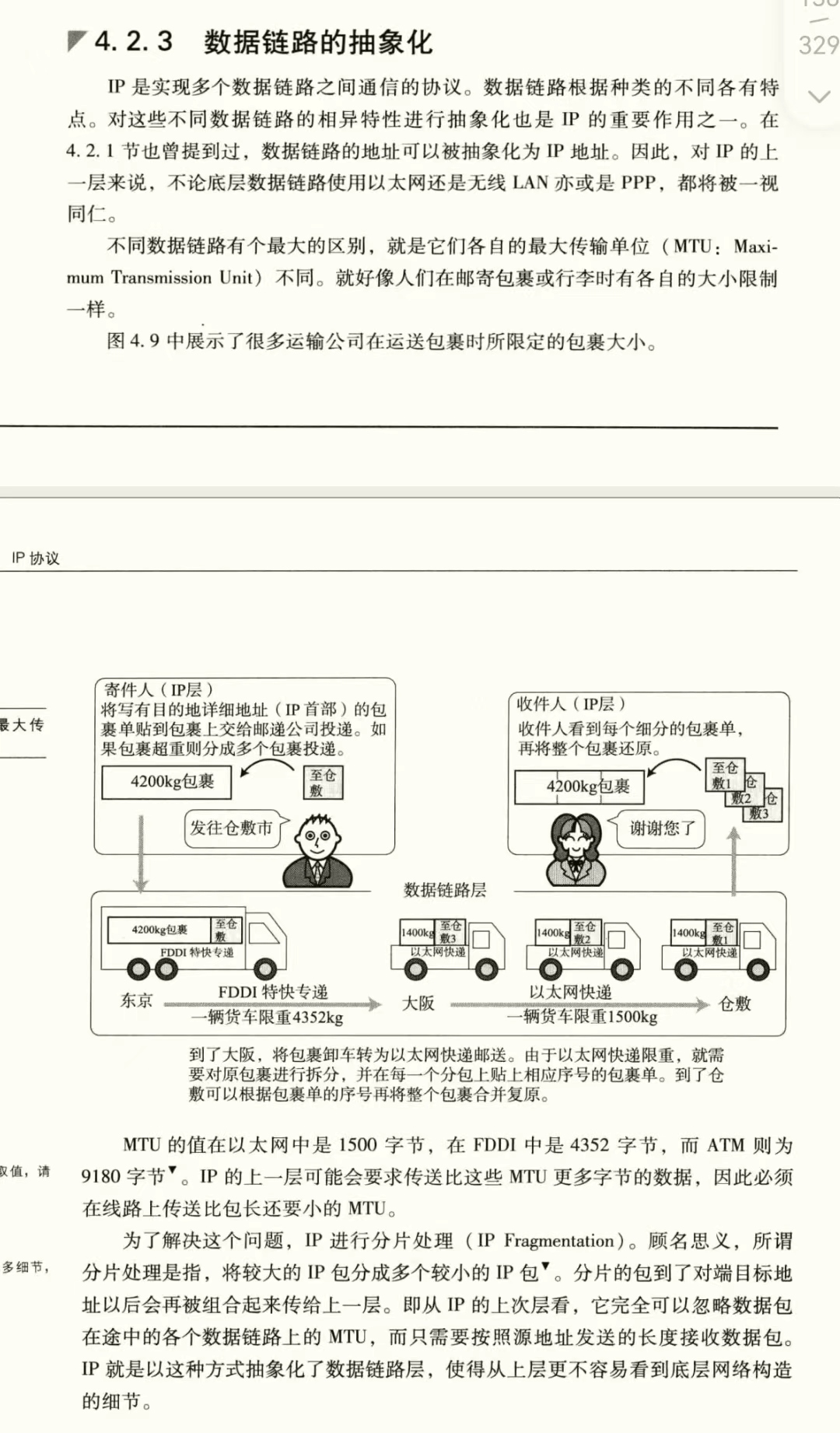

IP分包与组包

路由控制

数据链路的抽象化

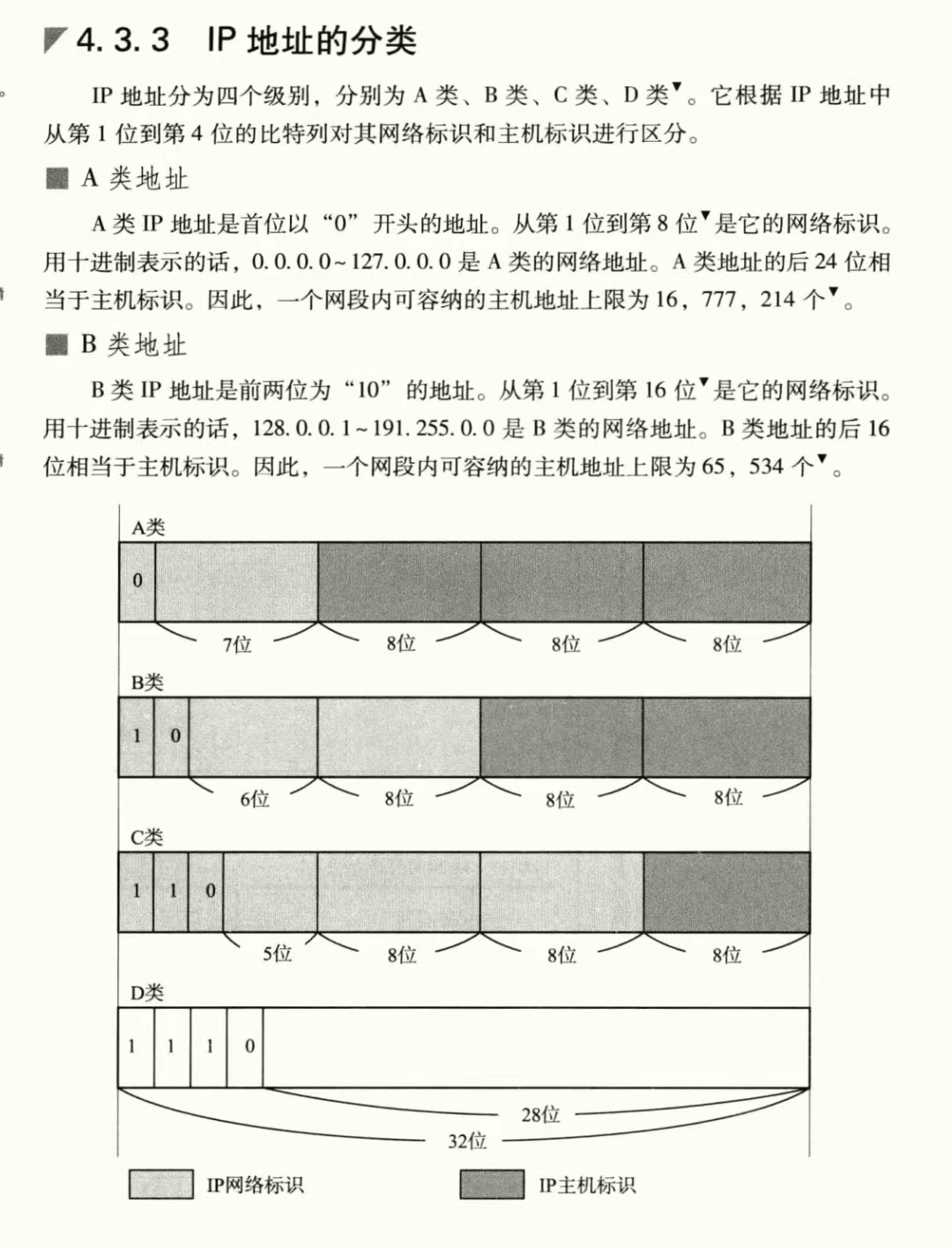

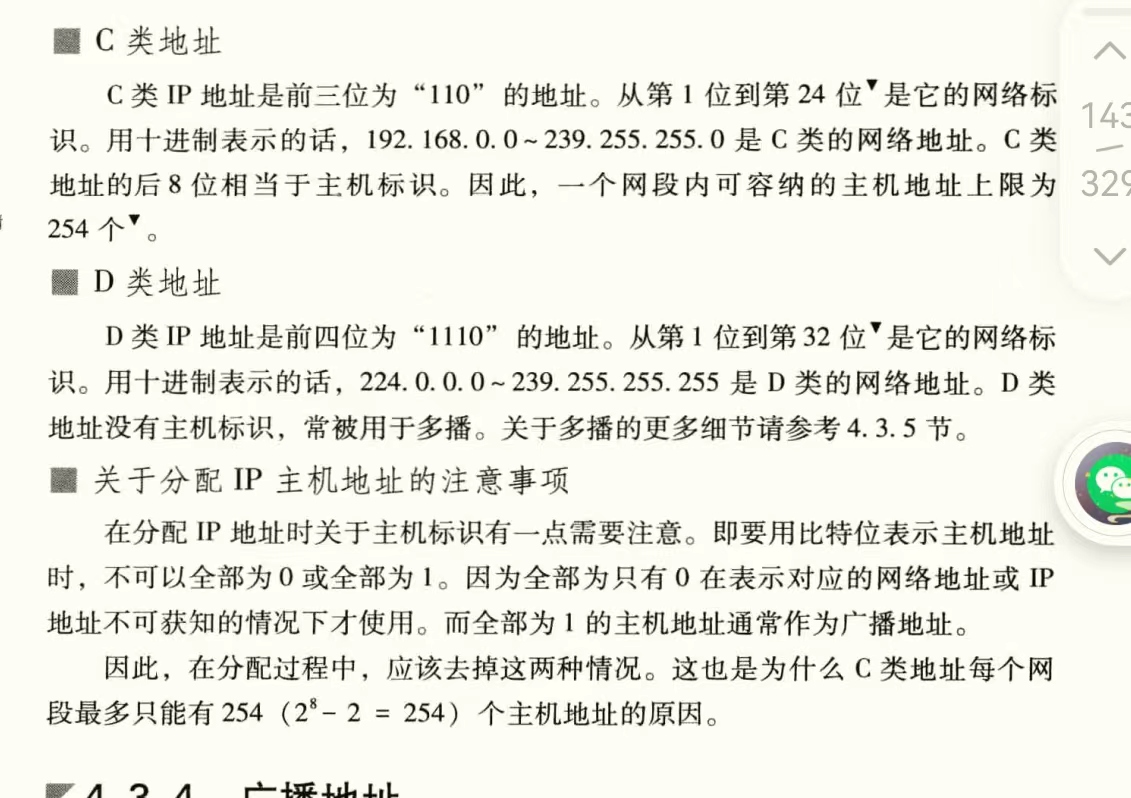

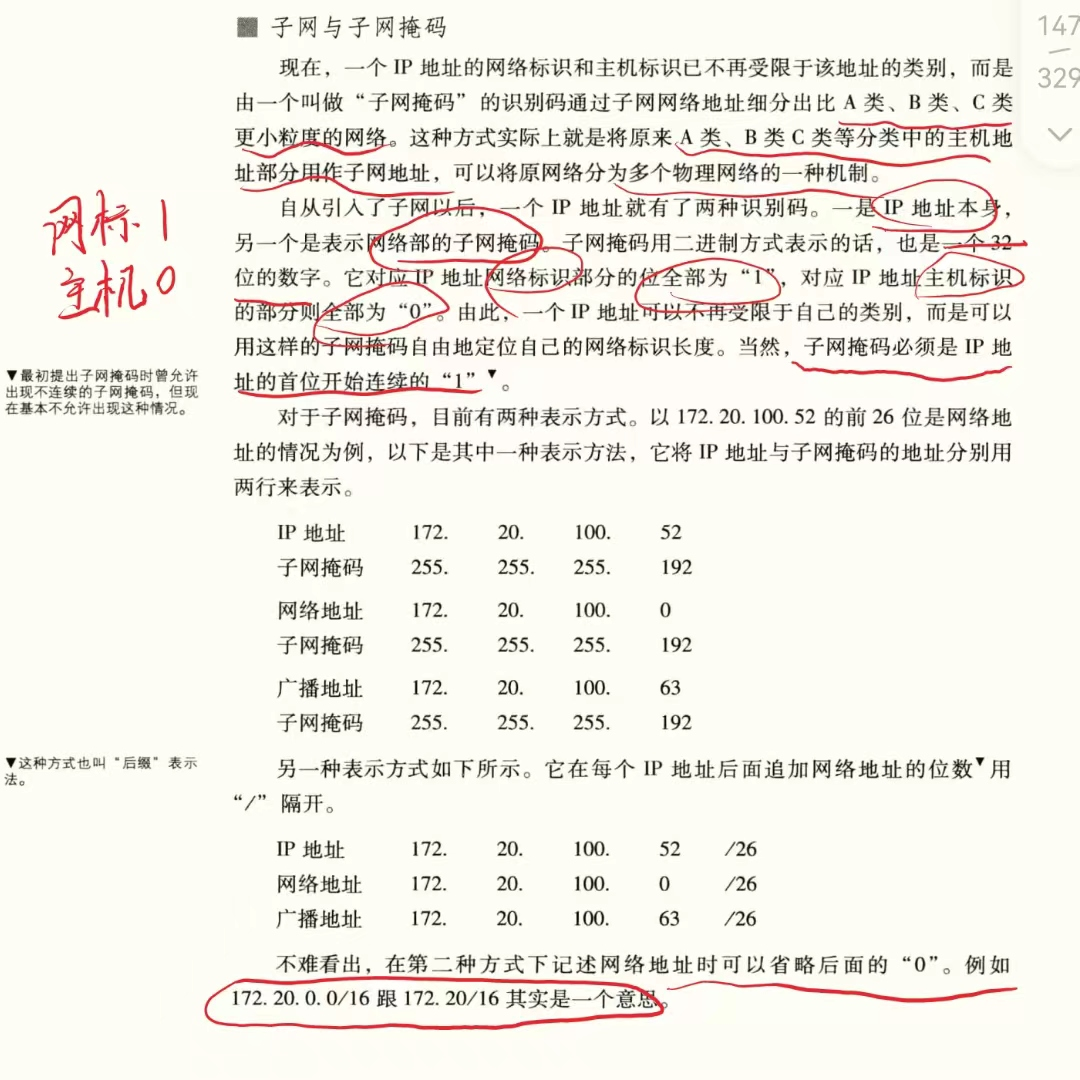

IP地址 IP地址由网络标识和主机标识组成

子网掩码

IPv4/6首部??? 第五章 DNS:通过域名查找ip

ARP:查找mac地址

辅助IP的ICMP:告知发送端数据是否发送成功

DHCP:实现自动设置IP地址、统一管理IP地址分配

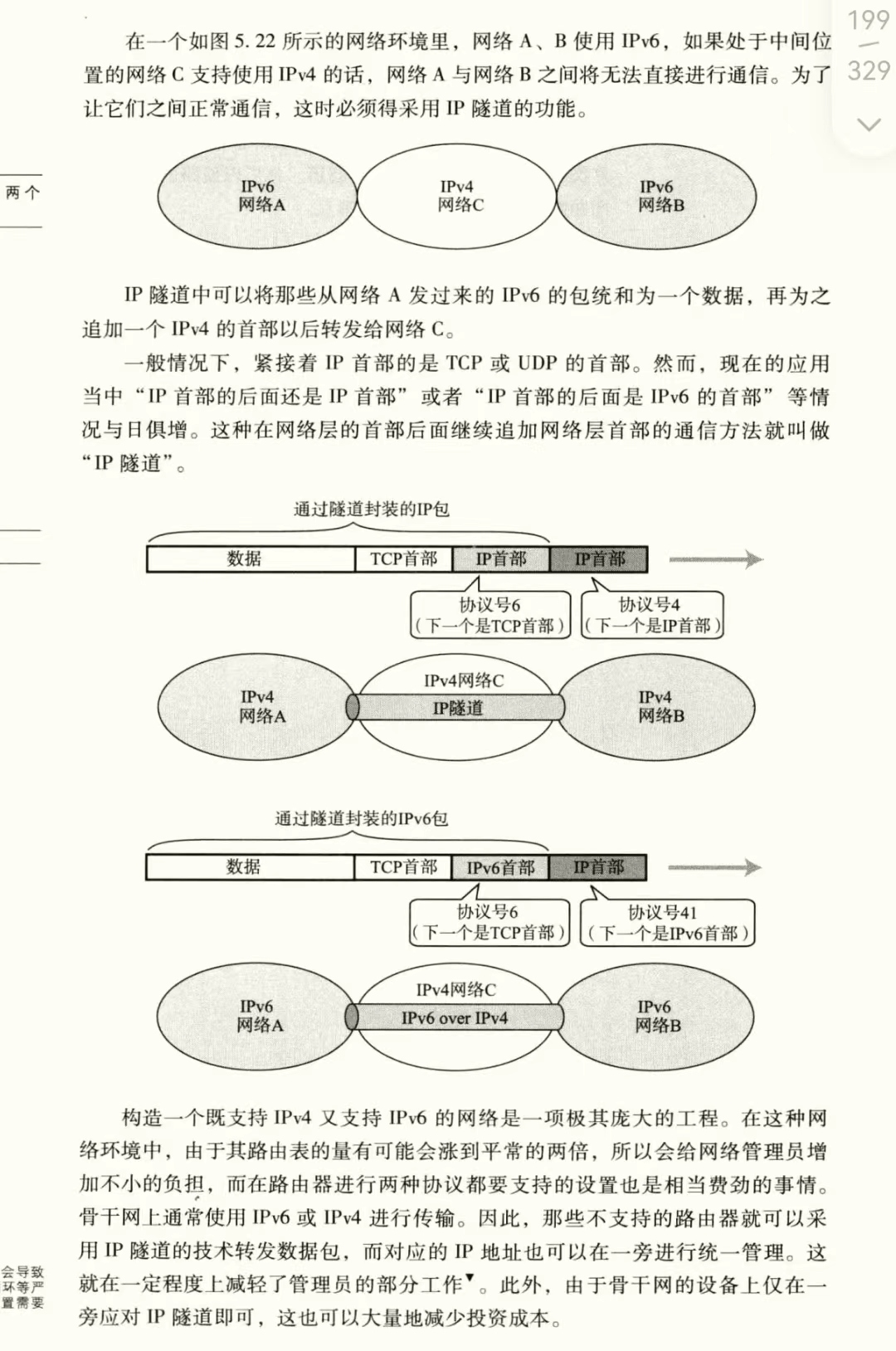

IP隧道:

第六章 TCP/IP、UDP/IP

源IP地址、目标IP地址、协议号、源端口号、目标端口号

不同协议可以使用统一端口号

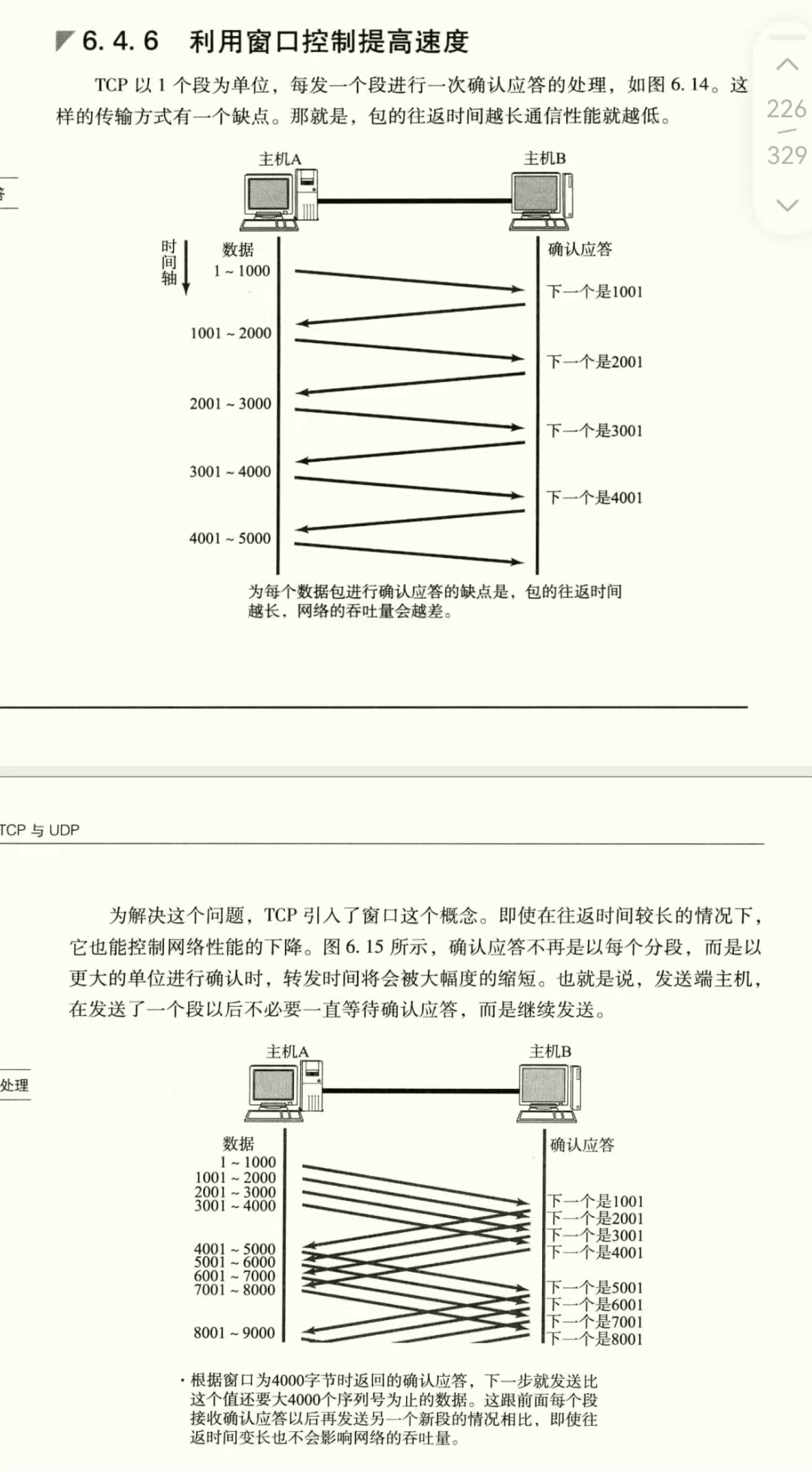

窗口

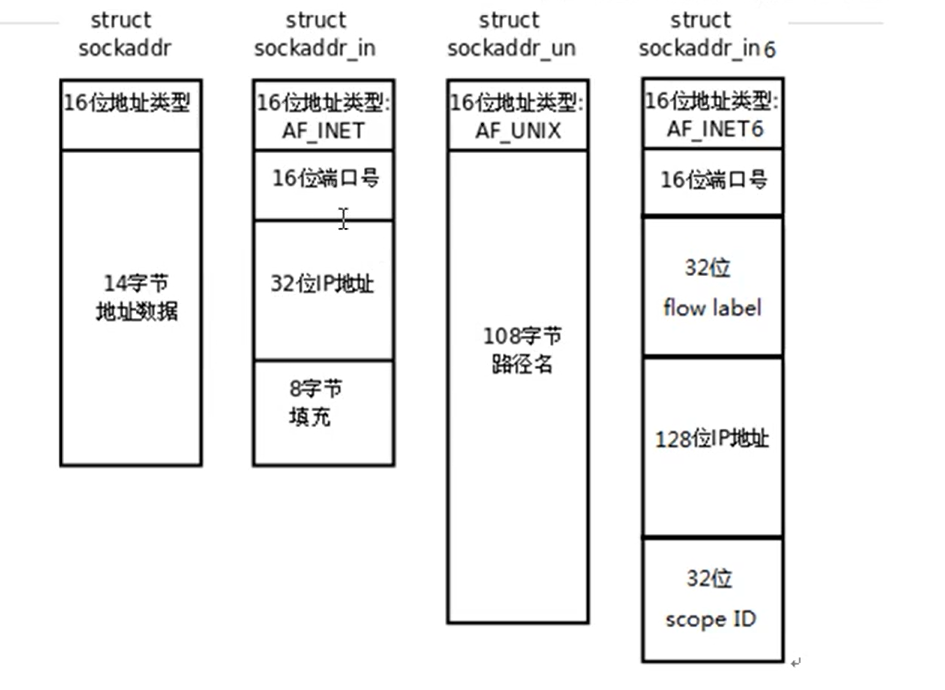

Socket 函数介绍 一个文件描述符指向一个套接字(该套接字内部由内核借助两个缓冲区实现)

在通信过程中,套接字一定是成对出现的

网络数据流应采用大端存储,所以传输数据时需要进行网络字节序和主机字节序的转换,因为大部分计算机都是小端存储

本地字节序转换网络字节序 1 2 3 4 5 6 7 #include <arpa/inet.h> uint32_t htonl (uint32_t hostlong) uint16_t htons (uint16_t hostshort) uint32_t htohl (uint32_t netlong) uint32_t htohs (uint16_t netlong)

h表示host,n表示network,l表示32位,s表示16位

IP地址转换函数 1 2 3 4 5 6 7 8 9 10 11 12 #include <arpa/inte.h> int inet_pton (int af,const char *src,void *dst) const char *inet_ntop (int af,const char *src,void *dst,socklen_t size)

其中inet_pton和inet_ntop不仅可以转换IPv4的in_addr,也可以转换IPv6的

因此函数接口是void *addrptr

详细结构

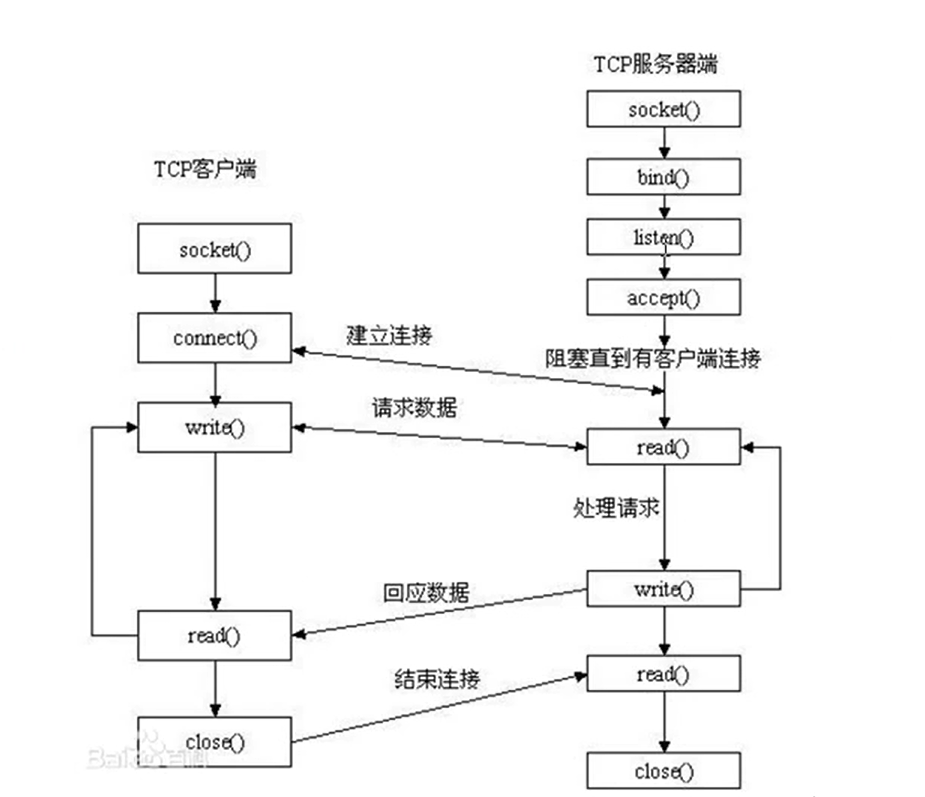

socket模型创建流程图

sockaddr_in地址结构:

1 2 3 4 5 6 7 8 9 struct sockaddr_in { sa_familly_t sin_family; in_port_t sin_port; strct in_addr sin_addr; }; struct in_addr { uint32_t s_addr; };

sockaddr地址结构:

1 2 3 4 5 6 7 8 9 10 struct sockaddr _in addr ;addr.sin_family=AF_INET/AF_INET6; addr.sin_port=htons(9527 ); int dst;inet_pton(AF_INET,"192.157.22.45" ,(void *)dst); addr.sin_addr.s_addr=dst; addr.sin_addr.s_addr=htonl(INADDR_ANY); bind(fd,(struct sockaddr *)&addr,size);

创建一个套接字

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 23 24 25 26 27 28 29 30 31 32 33 34 35 36 37 38 39 40 41 42 43 44 45 46 47 48 49 50 51 52 53 54 55 56 57 58 59 60 61 62 63 64 #include <sys/socke.h> int socket (int domain,int type,int protocol) int bind (int sockfd,const struct sockaddr *addr,socklen_t addrlen) int listen (int sockfd,int backlog) int accept (int sockfd,struct sockaddr *addr,socklen_t *addrlen) int connect (int sockfd,const struct sockaddr *addr,socklen_t addrlen)

TCP通信流程分析: server:

1.socket() 创建socket

2.bind() 绑定服务器地址结构

3.listen() 设置监听上限

4.accept() 阻塞监听客户端连接

5.read(fd) 读socket获取客户端数据

6.小—大写

7.write(fd)

8.close()

client:

1.socket

2.connect

3.write

4.read 读转换后的数据。

5.显示读取结果

6.close

服务端示例 1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 23 24 25 26 27 28 29 30 31 32 33 34 35 36 37 38 39 40 41 42 43 44 45 46 47 48 49 50 51 52 53 54 55 56 57 58 59 60 61 62 63 64 65 66 67 68 69 70 71 #include <stdio.h> #include <sys/socket.h> #include <arpa/inet.h> #include <stdlib.h> #include <string.h> #include <unistd.h> #include <errno.h> #include <pthread.h> #include <ctype.h> #define SERV_PORT 9527 void sys_err (const char *str) perror(str); exit (1 ); } int main (int argc,char *argv[]) int fd=0 ,cfd=0 ; int ret; char buf[BUFSIZ], client_IP[1024 ]; struct sockaddr_in serv_addr , clit_addr ; socklen_t clit_addr_len; serv_addr.sin_family=AF_INET; serv_addr.sin_port = htons(SERV_PORT); serv_addr.sin_addr.s_addr=htonl(INADDR_ANY); fd = socket(AF_INET,SOCK_STREAM,0 ); if (fd==-1 ) { sys_err("socket error" ); } bind(fd,(struct sockaddr *)&serv_addr, sizeof (serv_addr)); listen(fd,128 ); puts ("Waiting for connetion......" ); clit_addr_len = sizeof (clit_addr); cfd=accept(fd,(struct s ockaddr *)&clit_addr, &clit_addr_len); if (cfd==-1 ) { sys_err("socket error" ); } printf ("client's ip: %s port: %d\n" , inet_ntop(AF_INET,&clit_addr.sin_addr.s_addr,client_IP,sizeof (client_IP)), ntohs(clit_addr.sin_port)); while (1 ) { ret = read(cfd,buf,sizeof (buf)); write(STDOUT_FILENO,buf,ret); for (int i=0 ;i<ret;i++) { buf[i]=toupper (buf[i]); } write(cfd,buf,ret); } close(fd); close(cfd); return 0 ; }

客户端示例 1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 23 24 25 26 27 28 29 30 31 32 33 34 35 36 37 38 39 40 41 42 43 44 45 46 47 48 49 50 51 #include <stdio.h> #include <sys/socket.h> #include <arpa/inet.h> #include <stdlib.h> #include <string.h> #include <unistd.h> #include <errno.h> #include <pthread.h> #include <ctype.h> #define SERV_PORT 9527 void sys_err (const char *str) perror(str); exit (1 ); } int main (int argc,char *argv[]) int cfd; struct sockaddr_in serv_addr ; serv_addr.sin_family=AF_INET; serv_addr.sin_port=htons(SERV_PORT); char buf[BUFSIZ]; inet_pton(AF_INET,"192.168.126.151" , &serv_addr.sin_addr.s_addr); cfd=socket(AF_INET,SOCK_STREAM,0 ); if (cfd==-1 ) { sys_err("socket error" ); } int ret=connect(cfd,(struct sockaddr *)&serv_addr, sizeof (serv_addr)); if (ret!=0 ) { sys_err("socket error" ); } while (1 ) { write(cfd,"hello\n" ,6 ); sleep(1 ); ret=read(cfd,buf,sizeof (buf)); write(STDOUT_FILENO,buf,ret); } close(cfd); return 0 ; }

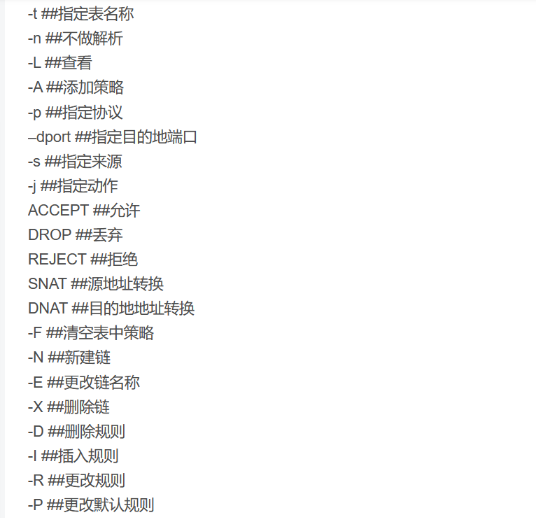

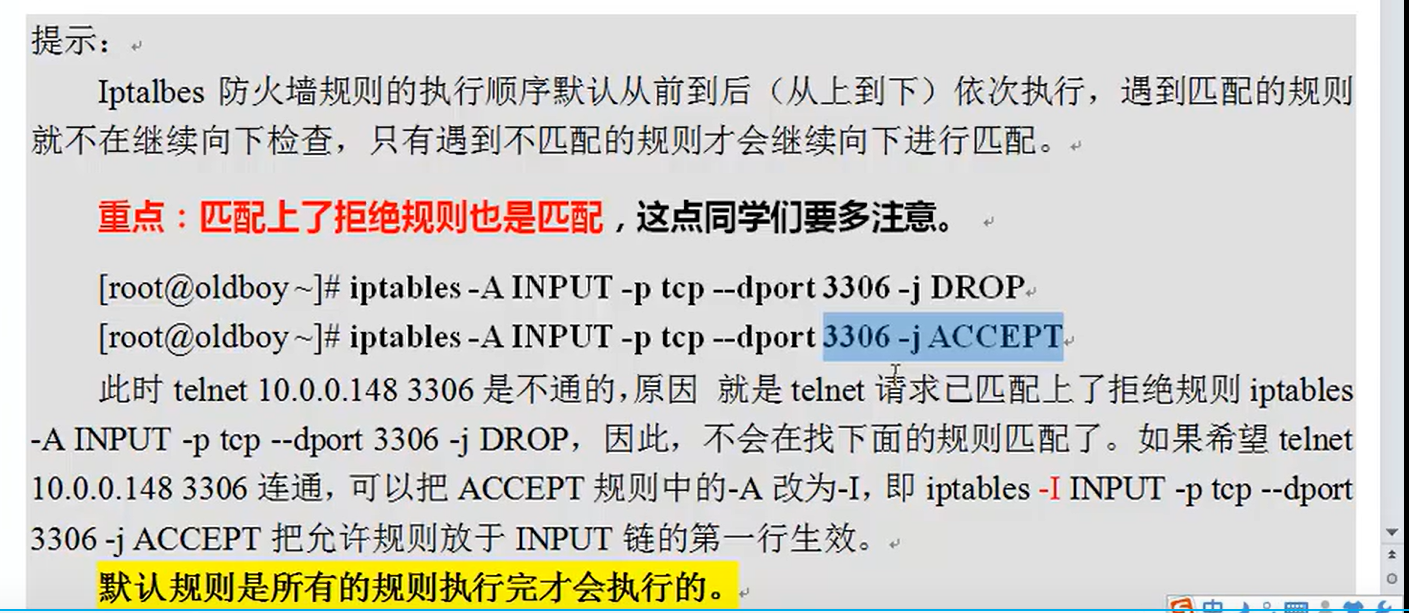

iptable指令

1 2 3 iptables -L -n iptables -L -n -t name

filter表:

INPUT:过滤进入主机的数据包

FORWARD:转发流经主机的数据包。和NAT关系很大,LVS NAT模式。net.ipv4.ip_forward=0

OUTPUT

nat表:负责网络地址转换,来源与目的ip地址和port的转换,一般用于局域网共享上网或特殊的端口转换服务相关

1)用于企业路由(zebra)或网关(iptables),共享上网(POSTROUTING)

2)做内部外部IP地址一对一映射(dnz),硬件防火墙映射IP到内部服务器,ftp服务。(PREROUTING)

3)web,单个端口的映射,直接映射80端口(PREROUTING)

PREROUTING:在数据包到大防火墙时进行路由判断之前执行的规则,作用是改变数据包的目的地址、目的端口等。

POSTROUTING:在数据包离开防火墙之后执行的规则,作用改变数据包的源地址、源端口。相当于寄信时,写好发件人的地址,要让人家回信时能够有地址可回。例如我们的电脑是10.0.0.0/24,就是出网的时候被我们企业路由把源地址改成了公网地址。生产应用:局域网共享上网

Mangle:主要负责修改数据包中的特殊的路由标记,如TTL,TOS,,MARK

1 2 3 4 5 6 7 lsmod |egrep "nat|filter" iptables -F ss -lntup|grep ssh lsof -i 80

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 23 iptables -t [table] -[AD] chain rule-specification [options] iptables -t filter -A INPUT -p tcp --dport 52113 -j DROP iptables -A INPUT -p tcp --dport 9000 -j DROP iptables -t filter -D INPUT -p tcp --dport 52113 -j DROP iptables -L -n --line-numbers iptables -t filter -D INPUT 1 iptables -I INPUT 2 -p tcp --dport 8080 -j DROP iptables -t filter -A INPUT -i eth0 -s 10.0.0.0/24 -j DROP iptables -t filter -A INPUT -i eth0 ! -s 10.0.0.0/24 -j DROP iptables -A INPUT -p tcp --dport 3306 iptables -I INPUT -p tcp --dport 5200:5300 DROP

转发:

1 2 iptables -t nat -A PREROUTING -p tcp --dport 7788 -j DNAT --to 192.168.0.11:7799 iptables -t nat -A POSTROUTING -p tcp --dport 7799 -j SNAT --to 192.168.0.12:7788

检查:

1 2 3 4 5 6 7 iptables -C <chain> <rule-specification> iptables -C INPUT -s 192.168.1.100 -d 192.168.1.200 -j ACCEPT

kubernetes 什么是k8s Kubernetes 是谷歌开源的容器集群管理系统,是 Google 多年大规模容器管理技术 Borg 的开源版本,主要功能包括:

基于容器的应用部署、维护和滚动升级

负载均衡和服务发现 跨机器和跨地区的集群调度

自动伸缩 无状态服务和有状态服务

广泛的 Volume 支持

插件机制保证扩展性

Kubernetes 发展非常迅速,已经成为容器编排领域的领导者。

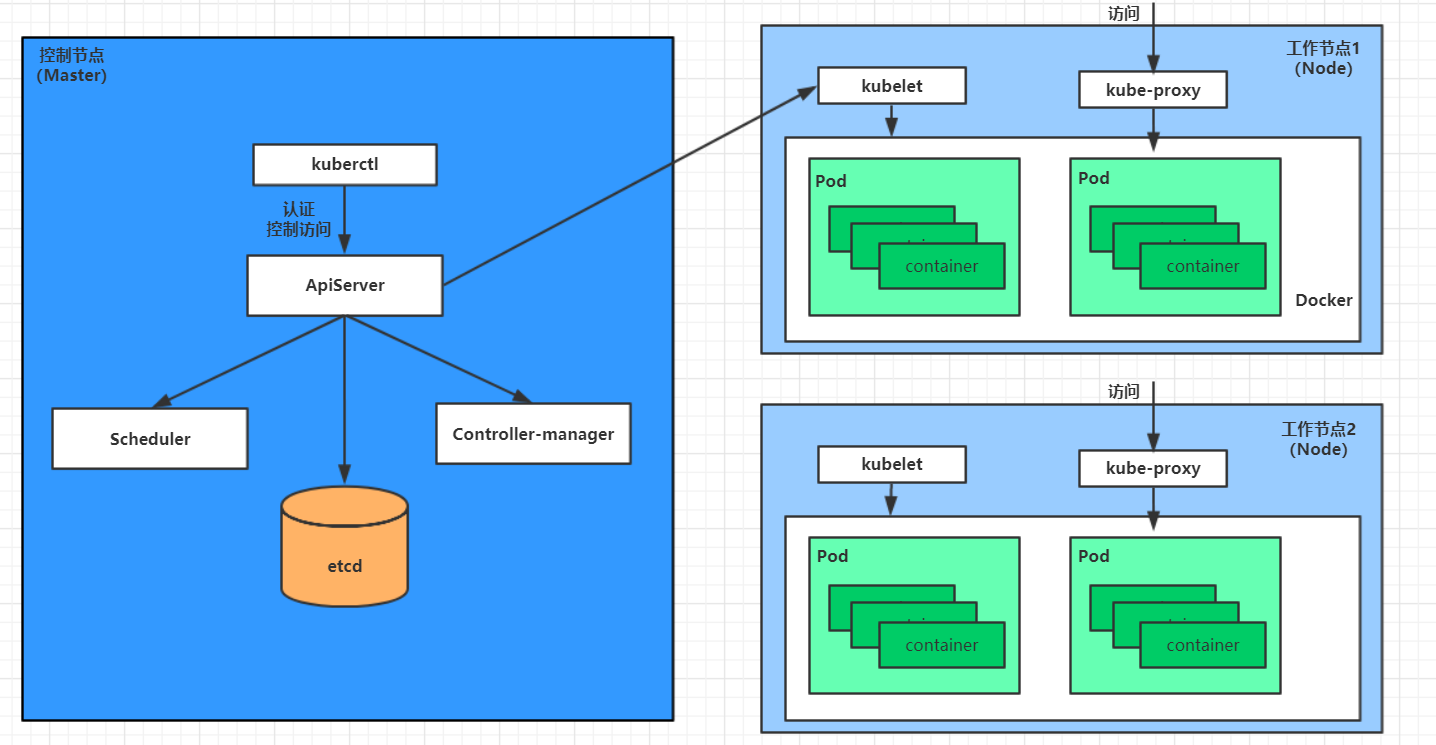

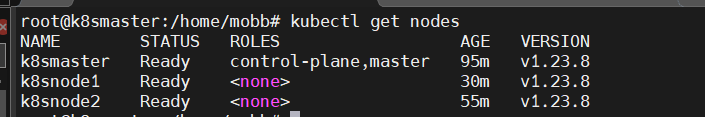

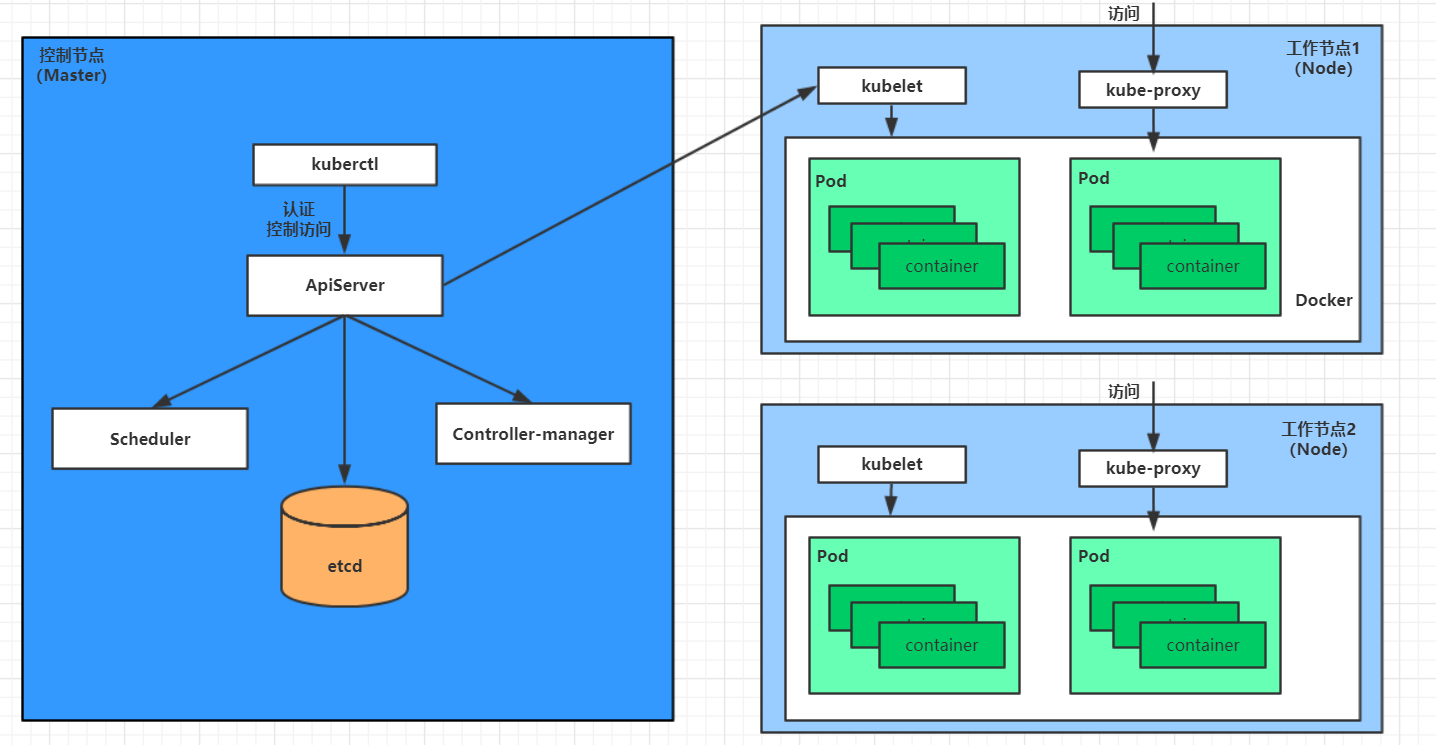

组件 一个kubernetes集群主要是由**控制节点(master)、 工作节点(node)**构成,每个节点上都会安装不同的组件。

master:集群的控制平面,负责集群的决策 ( 管理 )

ApiServer : 资源操作的唯一入口,接收用户输入的命令,提供认证、授权、API注册和发现等机制

Scheduler : 负责集群资源调度,按照预定的调度策略将Pod调度到相应的node节点上

ControllerManager : 负责维护集群的状态,比如程序部署安排、故障检测、自动扩展、滚动更新等

Etcd :负责存储集群中各种资源对象的信息

node:集群的数据平面,负责为容器提供运行环境 ( 干活 )

Kubelet : 负责维护容器的生命周期,即通过控制docker,来创建、更新、销毁容器

KubeProxy : 负责提供集群内部的服务发现和负载均衡

Docker : 负责节点上容器的各种操作

简单来说,流程就是用户发起请求从控制访问入口ApiServer进入,请求的服务有Scheduler按照一定的算法,根据node节点的性能来指定执行任务的node是谁,接着Controller-manager来进行详细的任务分配,任务执行完后将数据存储到etcd当中

下面,以部署一个nginx服务来说明kubernetes系统各个组件调用关系:

首先要明确,一旦kubernetes环境启动之后,master和node都会将自身的信息存储到etcd数据库中

一个nginx服务的安装请求会首先被发送到master节点的apiServer组件

apiServer组件会调用scheduler组件来决定到底应该把这个服务安装到哪个node节点上

在此时,scheduler会从etcd中读取各个node节点的信息,然后按照一定的算法进行选择,并将结果告知apiServer

apiServer调用controller-manager去调度Node节点安装nginx服务

kubelet接收到指令后,会通知docker,然后由docker来启动一个nginx的pod

pod是kubernetes的最小操作单元,容器必须跑在pod中至此,

一个nginx服务就运行了,如果需要访问nginx,就需要通过kube-proxy来对pod产生访问的代理

这样,外界用户就可以访问集群中的nginx服务了

服务分类

有状态服务:DBMS

无状态服务:LVS、APACHE

调度器:掌握调度器原理 能够根据要求把Pod定义到想要的节点运行

HELM:linux yum管理器

scheduler分配任务给api server

api server:所有服务访问统一入口

ControllerManager:维持副本期望数目

kubectl是命令管理工具

etcd:可信赖的分布式键值存储服务,它能够为整个分布式集群存储一些关键数据,协助分布式集群的正常运转,存储k8s重要信息(持久化)

kubelet:用来维持与CRI(容器运行时间接口)的生命周期

kube proxy:与防火墙交互,创建pod间通信的规则

CoreDNS:可以为集群中的svc创建一个域名IP的对应关系解析(可以给容器服务的ip生成一个域名)

Dashboard:给k8s集群提供一个B/S服务结构访问体系

Ingress Controller:官方只能实现四层代理,这个能实现七层代理

Fedetation:提供一个可以跨集群中心多k8s统一管理功能

Prometheus:提供k8s集群的监控能力

ELK:提供k8s集群日志统一分析介入平台

00:0C:29:01:21:73

Pod 只要有Pod,那么里面的容器就要被启动

pod控制器:

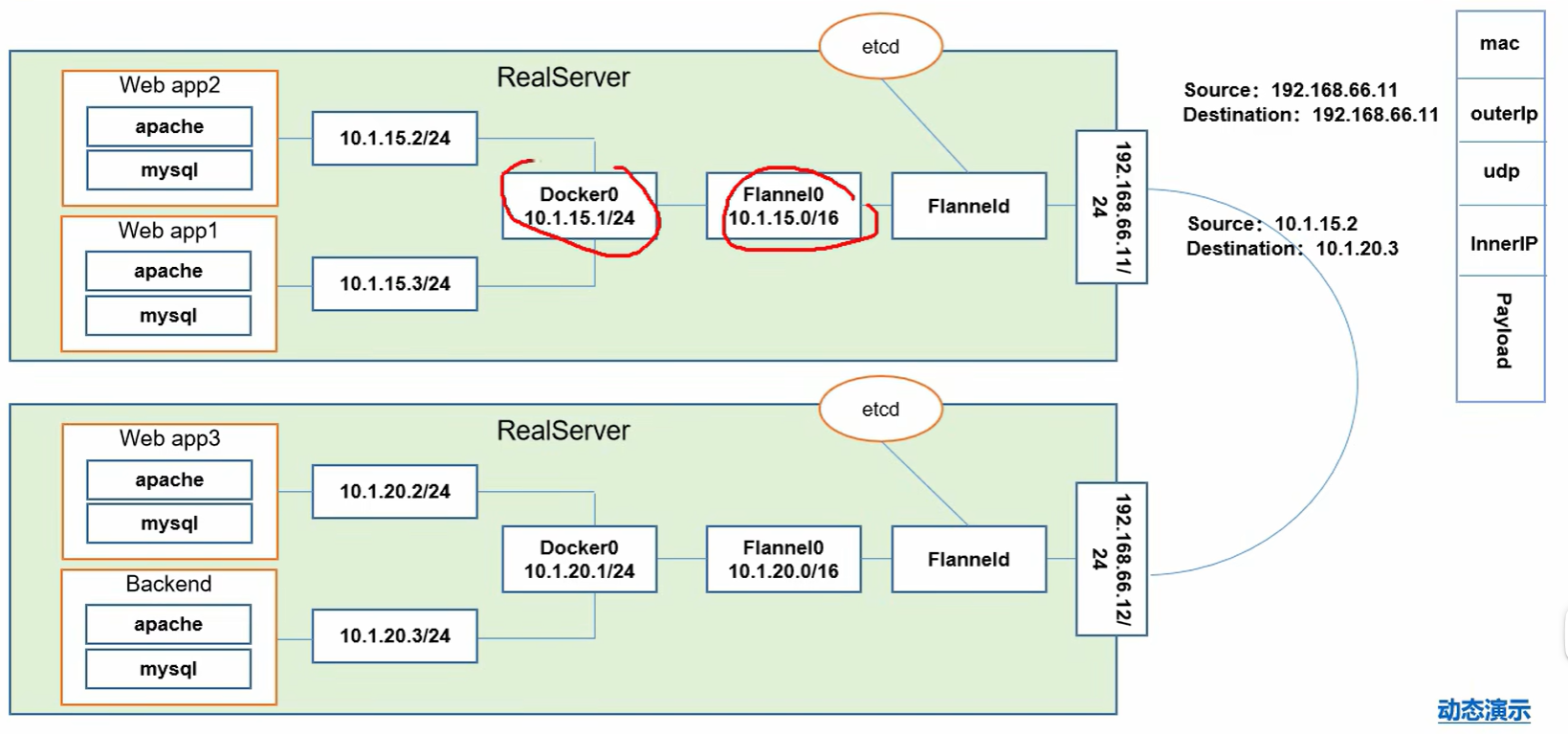

网络通信模式 Kubernetes的网络模型假定了所有Pod都在一个可以直接连通的扁平的网络空间中,这在GCE(Google Compute Engine)里面是现成的网络模型,Kubernetes假定这个网络已经存在。

同一个pod内的多个容器之间:lo

各pod之间的通讯:Overlay Network

Pod与Service之间的通讯:各节点的iptables规则

Flannel Flanne是CoreOS团队针对Kubernetes设计的一个网络规划服务,简单来说,它的功能是让集群中的不同节点主机创建的Rocker容器都具有全集群唯一的虚拟IP地址。而且它还能在这些IP地址之间建立一个覆盖网络(Overlay Network),通过这个覆盖网络,将数据包原封不动地传递到目标容器内

Flanneld是用来监控某个端口的

网桥Flannel0收集Docker0转发出来的数据包

同一个Node里面的Pod通信直接走Docker0就可以了

数据包从Web app2出发经过Docker0和Flannel0之后到达Flanneld,Flanneld从etcd获取路由表然后封装数据包,传递给另一个网络

ETCD之Flanne1提供说明:

存储管理Flannel可分配的IP地址段资源

监控ETCD中每个Pod的实际地址,并在内存中建立维护Pod节点路由表

安装集群 初始化工作 (虚拟机)重启网络管理服务,(未在物理机尝试)

1 2 3 sudo service network-manager stop sudo rm /var/lib/NetworkManager/NetworkManager.state sudo service network-manager start

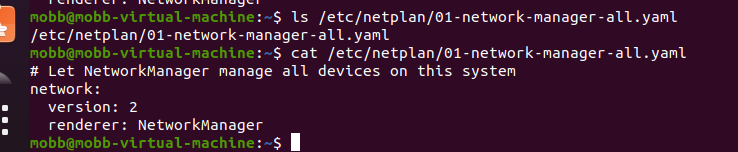

centos7的网络配置文件在/etc/sysconfig/network-scripts/ifcfg-ens33目录下,而Ubuntu17.10以上的的网络配置文件在/etc/netplan/目录中的某个all.yaml文件,这里是为了配置静态ip,如果通过dhcp动态获取ip,这种动态获取的 ip,会导致同一节点在不同时间、场景下获取到的 ip 可能是不一样的。

对于 K8S 集群环境来说,管理网络的 ip 应该固定的,否则会造成通信的混乱。

这里由于是虚拟机,VMware Network Adapter VMnet8这个是用来给虚拟机NAT网络通信的,这个ip通常不会变,除非你手动更改了 VMnet8 的配置,所以这里不需要指定静态ip

可以更改此配置文件,更改样式如下:

1 2 3 4 5 6 7 8 9 10 11 network: version: 2 renderer: networkd ethernets: ens33: dhcp4: no addresses: [192.168 .126 .151 /24 ] gateway4: 192.168 .126 .1 nameservers: addresses: [8.8 .8 .8 , 8.8 .4 .4 ]

安装ssh

1 2 3 4 5 sudo apt install openssh-server sudo systemctl start ssh sudo systemctl status sshd sudo ps -e | grep ssh

安装完之后可以使用xshell或是Mobaxterm来进行ssh连接,为了保证以后在物理机上部署集群需要使用物理机,所以我使用ssh来进行远程部署模拟

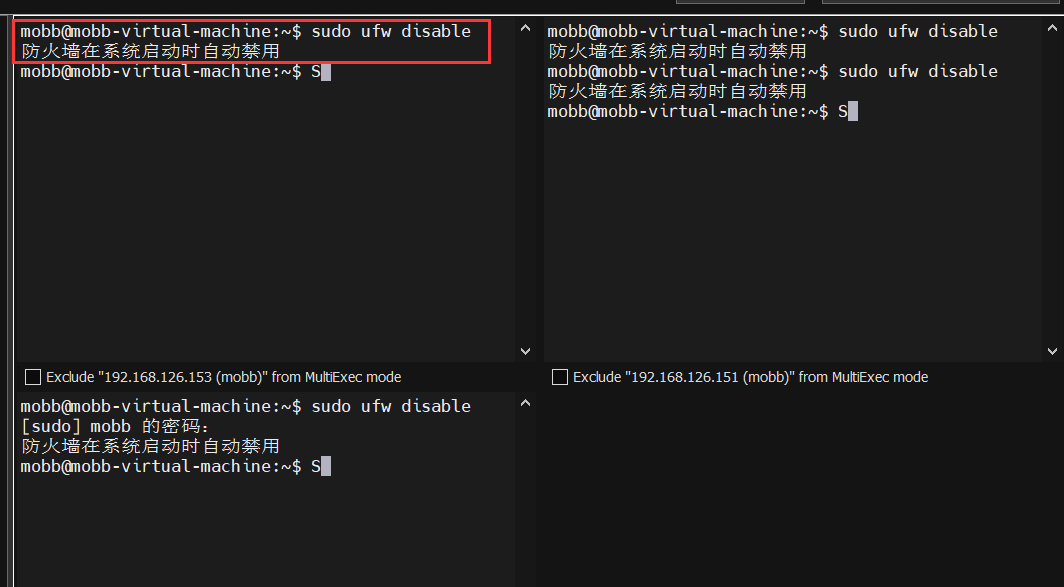

1.首先关闭防火墙

注意:如果是centos7则需要关闭selinux,而Ubuntu不需要,Ubuntu默认情况下并没有使用SELinux,而是使用AppArmor作为应用程序的强制访问控制(Mandatory Access Control,MAC)机制。

关闭selinux

1 2 sed -i 's/enforcing/disabled/' /etc/selinux/config setenforce 0

若没有特殊说明,那么接下来的步骤在Ubuntu也同样需要

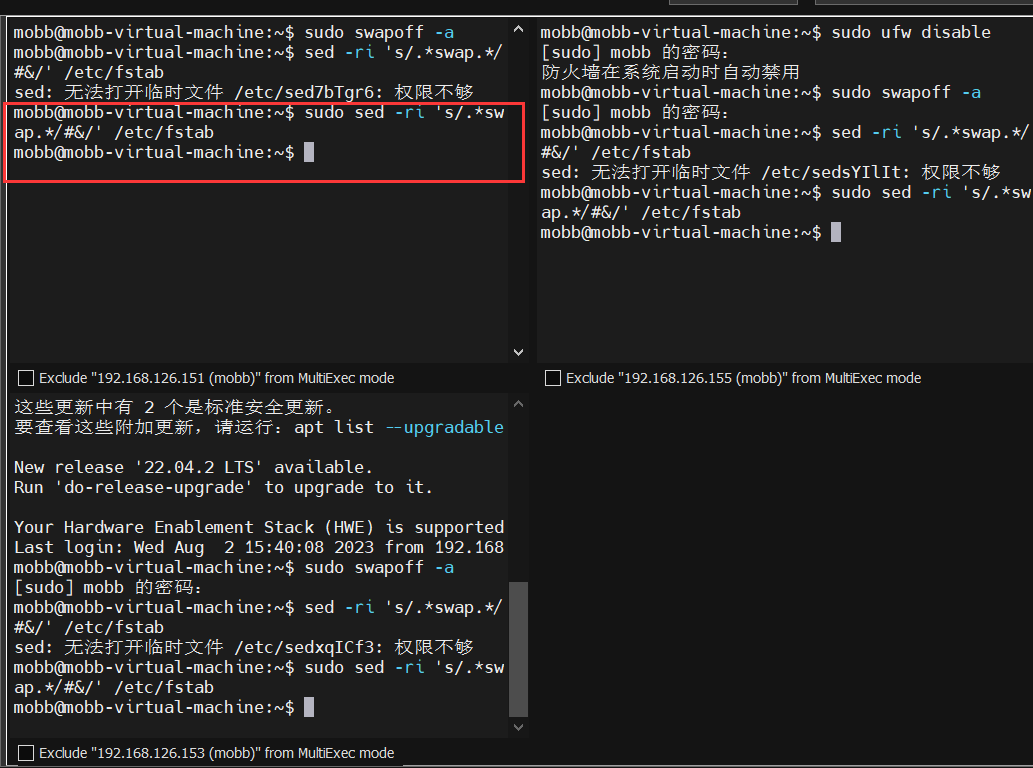

2.关闭swap,建议两个命令都一起使用,在旧版的 k8s 中 kubelet 都要求关闭 swapoff ,但最新版的 kubelet 其实已经支持 swap ,因此这一步其实可以不做。

1 2 sudo swapoff -a sudo sed -ri 's/.*swap.*/#&/' /etc/fstab

sed -ri 's/.*swap.*/#&/' /etc/fstab:这个命令用于编辑 /etc/fstab 文件,并注释掉所有包含 “swap” 字符的行。sed 命令是一个流编辑器,它用于对文本进行处理。在这里,-r 选项表示使用扩展正则表达式,-i 选项表示在原始文件上进行直接编辑。

s/.*swap.*/#&/ 是一个正则表达式,它会匹配包含 “swap” 字符的任意行,并在行的开头添加 “#” 字符,实际上将这些行注释掉。#& 表示保留原始匹配的内容,并在开头添加 “# “。

想要恢复swap可以使用以下命令恢复

1 sudo sed -ri 's/#(.*swap.*)/\1/' /etc/fstab

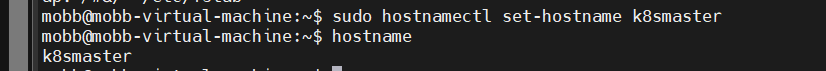

3.设置主机名

1 sudo hostnamectl set-hostname k8smaster

另外两个node节点请自行设置

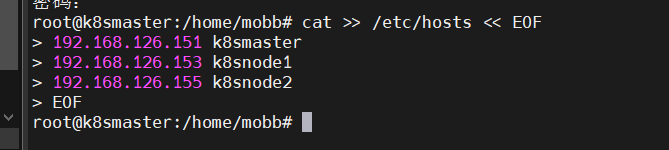

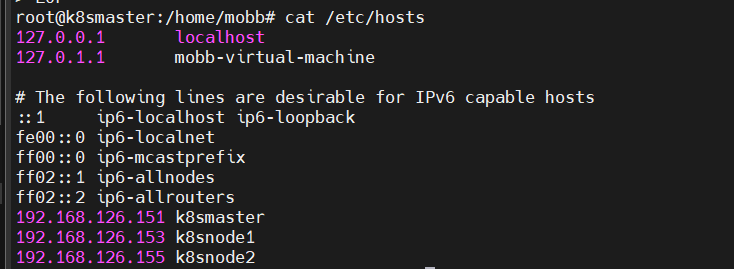

4.在master上添加hosts,这里要切换root用户,才能追加,如果直接vim编辑则只需要sudo就行

1 2 3 4 5 cat >> /etc/hosts << EOF 192.168.126.151 k8smaster 192.168.126.153 k8snode1 192.168.126.155 k8snode2 EOF

添加完记得查看一下

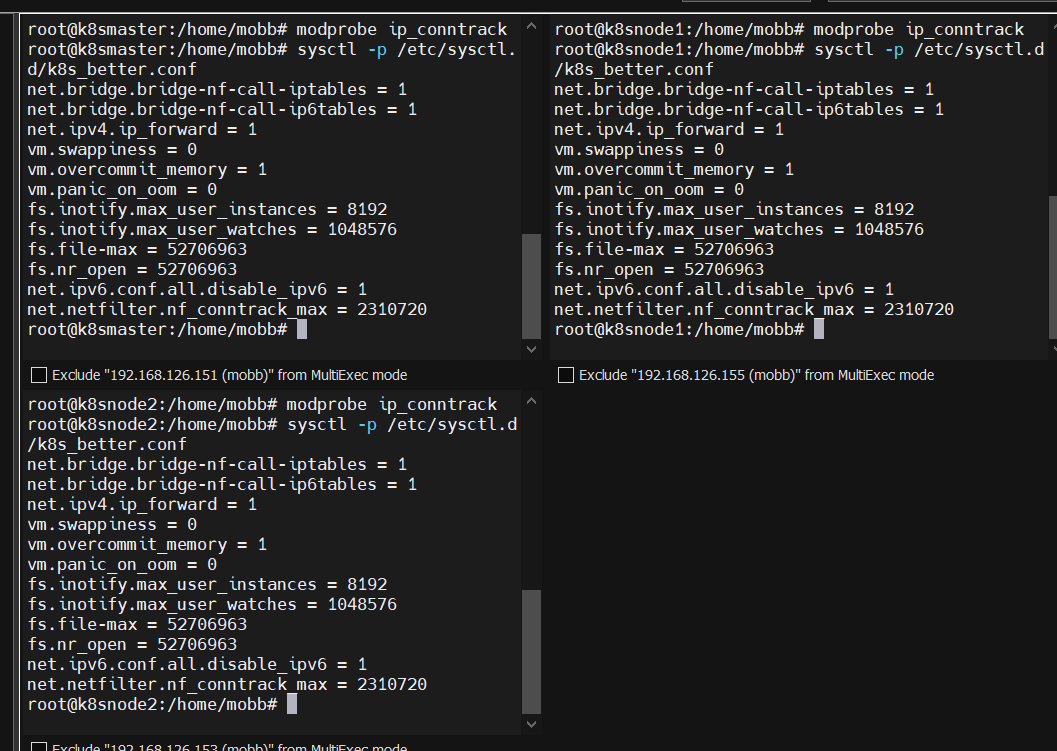

5.视频中提到将桥接的 IPv4 流量传递到iptables的链

1 2 3 4 cat > /etc/sysctl.d/k8s.conf << EOF net.bridge.bridge-nf-call-ip6tables = 1 net.bridge.bridge-nf-call-iptables = 1 EOF

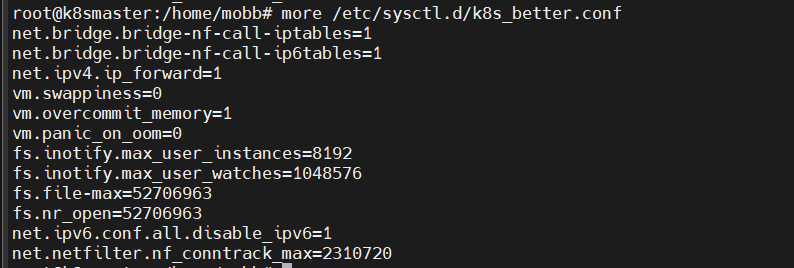

但是有更好的优化方案,其中第12行是关闭ipv6,可以选择去掉,不关闭,这里我选择直接复制了

1 2 3 4 5 6 7 8 9 10 11 12 13 14 cat > /etc/sysctl.d/k8s_better.conf << EOF net.bridge.bridge-nf-call-iptables=1 net.bridge.bridge-nf-call-ip6tables=1 net.ipv4.ip_forward=1 vm.swappiness=0 vm.overcommit_memory=1 vm.panic_on_oom=0 fs.inotify.max_user_instances=8192 fs.inotify.max_user_watches=1048576 fs.file-max=52706963 fs.nr_open=52706963 net.ipv6.conf.all.disable_ipv6=1 net.netfilter.nf_conntrack_max=2310720 EOF

解析如下:

net.bridge.bridge-nf-call-iptables=1 和 net.bridge.bridge-nf-call-ip6tables=1: 这两个参数启用了iptables对桥接网络的处理,这对于Kubernetes网络的正常运行是必需的。net.ipv4.ip_forward=1: 启用IPv4数据包的转发功能,使得节点可以正确路由网络流量。vm.swappiness=0: 将系统的交换(Swap)使用降至最低。在Kubernetes集群中,我们希望系统尽量使用物理内存,而不是将数据交换到磁盘上的Swap分区。vm.overcommit_memory=1: 启用Linux的内存超额分配。这对于容器化应用程序和Kubernetes的工作负载是有益的。vm.panic_on_oom=0: 当系统内存不足时,不要触发内核的Panic行为,而是允许Out-of-Memory Killer(OOM Killer)来终止某些进程以释放内存。fs.inotify.max_user_instances=8192 和 fs.inotify.max_user_watches=1048576: 增加inotify的实例数和观察者数,以便Kubernetes可以更好地监听文件和目录的变化。fs.file-max=52706963 和 fs.nr_open=52706963: 增加文件描述符的最大数量,这对于大规模的Kubernetes集群是必需的。net.ipv6.conf.all.disable_ipv6=1: 禁用IPv6,因为在某些网络环境中可能不需要使用IPv6。net.netfilter.nf_conntrack_max=2310720: 增加nf_conntrack的最大连接跟踪数,以支持更多的网络连接。

modprobe br_netfilter 和 lsmod | grep conntrack 是用于加载 br_netfilter 模块和检查 conntrack 模块是否已加载。

最后,sysctl -p /etc/sysctl.d/k8s_better.conf 命令用于重新加载 /etc/sysctl.d/k8s_better.conf 文件中的配置,并使其生效。

查看一下

1 2 3 4 5 modprobe br_netfilter lsmod |grep conntrack modprobe ip_conntrack

1 sysctl -p /etc/sysctl.d/k8s_better.conf

6.设置时间同步,有两个选择,一个是根据ntp服务器来设置,一个是使用timedatectl来进行设置

timedatectl

1 sudo timedatectl set-timezone Asia/Shanghai

ntp

1 2 sudo apt update sudo apt install -y ntp

在文件中找到 pool.ntp.org 或类似的行,你可以将其修改为你想要使用的 NTP 服务器地址。例如,使用国内的 NTP 服务器地址可以是:

1 2 Copy code server cn.pool.ntp.org iburst

修改完成后,保存文件并退出编辑器。

使用以下命令启动 NTP 服务:

1 2 bashCopy code sudo service ntp start

设置 NTP 服务开机自启动:

使用以下命令设置 NTP 服务在系统启动时自动启动:

1 2 bashCopy code sudo systemctl enable ntp

检查时间同步状态:

使用以下命令检查 NTP 服务的状态和系统时间同步情况:

1 2 bashCopy codesudo service ntp status date

至此预备工作就完成了

安装docker 可以参考官网

Install Docker Engine on Ubuntu | Docker Documentation

1 2 sudo apt-get update sudo apt-get install ca-certificates curl gnupg

添加 Docker 的官方 GPG 密钥:

1 2 3 sudo install -m 0755 -d /etc/apt/keyrings curl -fsSL https://download.docker.com/linux/ubuntu/gpg | sudo gpg --dearmor -o /etc/apt/keyrings/docker.gpg sudo chmod a+r /etc/apt/keyrings/docker.gpg

使用以下命令设置存储库:

1 2 3 4 echo \ "deb [arch=" $(dpkg --print-architecture)" signed-by=/etc/apt/keyrings/docker.gpg] https://download.docker.com/linux/ubuntu \ " $(. /etc/os-release && echo "$VERSION_CODENAME " )" stable" | \ sudo tee /etc/apt/sources.list.d/docker.list > /dev/null

更新包索引

查看Ubuntu20.04的可用docker版本

1 apt-cache madison docker-ce | grep "ubuntu focal"

结果如下

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 23 24 25 26 27 28 29 30 31 32 33 34 35 36 37 38 39 40 41 42 43 44 45 46 47 root@k8smaster:/home/mobb docker-ce | 5:24.0.5-1~ubuntu.20.04~focal | https://download.docker.com/linux/ubuntu focal/stable amd64 Packages docker-ce | 5:24.0.4-1~ubuntu.20.04~focal | https://download.docker.com/linux/ubuntu focal/stable amd64 Packages docker-ce | 5:24.0.3-1~ubuntu.20.04~focal | https://download.docker.com/linux/ubuntu focal/stable amd64 Packages docker-ce | 5:24.0.2-1~ubuntu.20.04~focal | https://download.docker.com/linux/ubuntu focal/stable amd64 Packages docker-ce | 5:24.0.1-1~ubuntu.20.04~focal | https://download.docker.com/linux/ubuntu focal/stable amd64 Packages docker-ce | 5:24.0.0-1~ubuntu.20.04~focal | https://download.docker.com/linux/ubuntu focal/stable amd64 Packages docker-ce | 5:23.0.6-1~ubuntu.20.04~focal | https://download.docker.com/linux/ubuntu focal/stable amd64 Packages docker-ce | 5:23.0.5-1~ubuntu.20.04~focal | https://download.docker.com/linux/ubuntu focal/stable amd64 Packages docker-ce | 5:23.0.4-1~ubuntu.20.04~focal | https://download.docker.com/linux/ubuntu focal/stable amd64 Packages docker-ce | 5:23.0.3-1~ubuntu.20.04~focal | https://download.docker.com/linux/ubuntu focal/stable amd64 Packages docker-ce | 5:23.0.2-1~ubuntu.20.04~focal | https://download.docker.com/linux/ubuntu focal/stable amd64 Packages docker-ce | 5:23.0.1-1~ubuntu.20.04~focal | https://download.docker.com/linux/ubuntu focal/stable amd64 Packages docker-ce | 5:23.0.0-1~ubuntu.20.04~focal | https://download.docker.com/linux/ubuntu focal/stable amd64 Packages docker-ce | 5:20.10.24~3-0~ubuntu-focal | https://download.docker.com/linux/ubuntu focal/stable amd64 Packages docker-ce | 5:20.10.23~3-0~ubuntu-focal | https://download.docker.com/linux/ubuntu focal/stable amd64 Packages docker-ce | 5:20.10.22~3-0~ubuntu-focal | https://download.docker.com/linux/ubuntu focal/stable amd64 Packages docker-ce | 5:20.10.21~3-0~ubuntu-focal | https://download.docker.com/linux/ubuntu focal/stable amd64 Packages docker-ce | 5:20.10.20~3-0~ubuntu-focal | https://download.docker.com/linux/ubuntu focal/stable amd64 Packages docker-ce | 5:20.10.19~3-0~ubuntu-focal | https://download.docker.com/linux/ubuntu focal/stable amd64 Packages docker-ce | 5:20.10.18~3-0~ubuntu-focal | https://download.docker.com/linux/ubuntu focal/stable amd64 Packages docker-ce | 5:20.10.17~3-0~ubuntu-focal | https://download.docker.com/linux/ubuntu focal/stable amd64 Packages docker-ce | 5:20.10.16~3-0~ubuntu-focal | https://download.docker.com/linux/ubuntu focal/stable amd64 Packages docker-ce | 5:20.10.15~3-0~ubuntu-focal | https://download.docker.com/linux/ubuntu focal/stable amd64 Packages docker-ce | 5:20.10.14~3-0~ubuntu-focal | https://download.docker.com/linux/ubuntu focal/stable amd64 Packages docker-ce | 5:20.10.13~3-0~ubuntu-focal | https://download.docker.com/linux/ubuntu focal/stable amd64 Packages docker-ce | 5:20.10.12~3-0~ubuntu-focal | https://download.docker.com/linux/ubuntu focal/stable amd64 Packages docker-ce | 5:20.10.11~3-0~ubuntu-focal | https://download.docker.com/linux/ubuntu focal/stable amd64 Packages docker-ce | 5:20.10.10~3-0~ubuntu-focal | https://download.docker.com/linux/ubuntu focal/stable amd64 Packages docker-ce | 5:20.10.9~3-0~ubuntu-focal | https://download.docker.com/linux/ubuntu focal/stable amd64 Packages docker-ce | 5:20.10.8~3-0~ubuntu-focal | https://download.docker.com/linux/ubuntu focal/stable amd64 Packages docker-ce | 5:20.10.7~3-0~ubuntu-focal | https://download.docker.com/linux/ubuntu focal/stable amd64 Packages docker-ce | 5:20.10.6~3-0~ubuntu-focal | https://download.docker.com/linux/ubuntu focal/stable amd64 Packages docker-ce | 5:20.10.5~3-0~ubuntu-focal | https://download.docker.com/linux/ubuntu focal/stable amd64 Packages docker-ce | 5:20.10.4~3-0~ubuntu-focal | https://download.docker.com/linux/ubuntu focal/stable amd64 Packages docker-ce | 5:20.10.3~3-0~ubuntu-focal | https://download.docker.com/linux/ubuntu focal/stable amd64 Packages docker-ce | 5:20.10.2~3-0~ubuntu-focal | https://download.docker.com/linux/ubuntu focal/stable amd64 Packages docker-ce | 5:20.10.1~3-0~ubuntu-focal | https://download.docker.com/linux/ubuntu focal/stable amd64 Packages docker-ce | 5:20.10.0~3-0~ubuntu-focal | https://download.docker.com/linux/ubuntu focal/stable amd64 Packages docker-ce | 5:19.03.15~3-0~ubuntu-focal | https://download.docker.com/linux/ubuntu focal/stable amd64 Packages docker-ce | 5:19.03.14~3-0~ubuntu-focal | https://download.docker.com/linux/ubuntu focal/stable amd64 Packages docker-ce | 5:19.03.13~3-0~ubuntu-focal | https://download.docker.com/linux/ubuntu focal/stable amd64 Packages docker-ce | 5:19.03.12~3-0~ubuntu-focal | https://download.docker.com/linux/ubuntu focal/stable amd64 Packages docker-ce | 5:19.03.11~3-0~ubuntu-focal | https://download.docker.com/linux/ubuntu focal/stable amd64 Packages docker-ce | 5:19.03.10~3-0~ubuntu-focal | https://download.docker.com/linux/ubuntu focal/stable amd64 Packages docker-ce | 5:19.03.9~3-0~ubuntu-focal | https://download.docker.com/linux/ubuntu focal/stable amd64 Packages

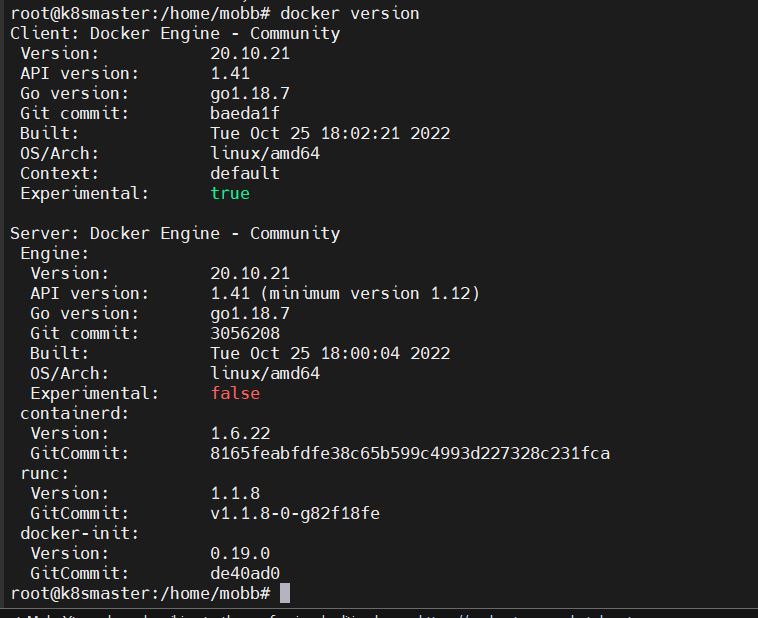

这里还是选取20.10.21来安装, docker-ce | 5:20.10.213-0ubuntu-focal | https://download.docker.com/linux/ubuntu focal/stable amd64 Packages

1 2 VERSION_STRING=5:20.10.21~3-0~ubuntu-focal sudo apt-get install docker-ce=$VERSION_STRING docker-ce-cli=$VERSION_STRING containerd.io docker-buildx-plugin docker-compose-plugin

有信息出来就是安装成功了

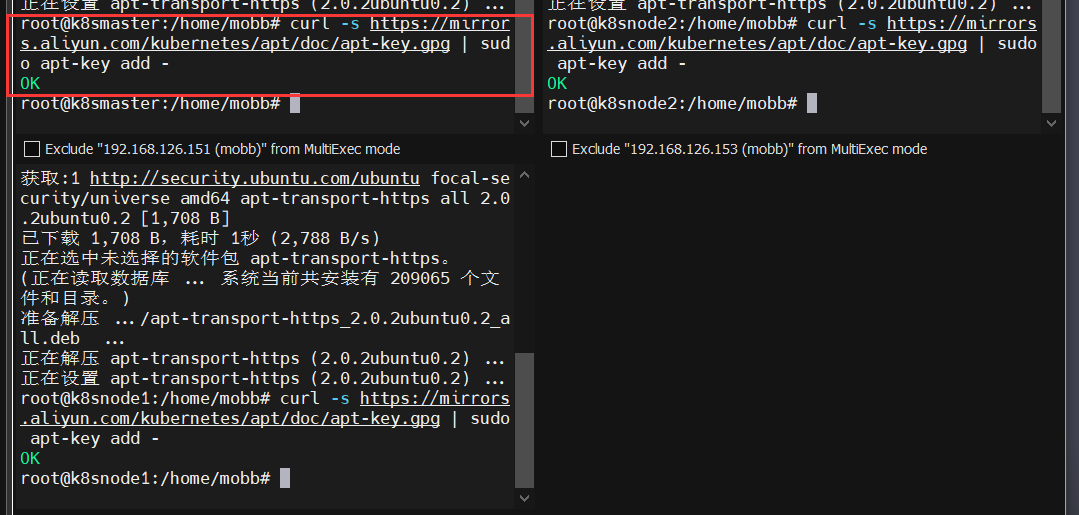

安装kubeadm kubectl 安装公共 CA 证书,以便在使用 HTTPS 时验证服务器的身份、用于管理软件包的存储库信息、用于在 APT 包管理器中启用 HTTPS 传输支持,为后续使用curl命令安装东西来做准备

1 sudo apt-get install -y ca-certificates curl software-properties-common apt-transport-https curl

下载 Kubernetes 存储库在阿里云镜像仓库中提供的 GPG 公钥文件,确保在使用 Kubernetes APT 存储库时,可以验证软件包的真实性和完整性,其实就是确保我们下载的东西是正版的。

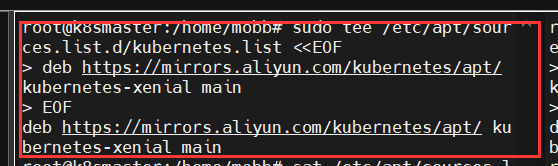

将 Kubernetes 在阿里云镜像仓库中的 APT 存储库信息添加到系统中,从而使得系统能够使用该镜像仓库来安装 Kubernetes 相关软件包

1 2 3 sudo tee /etc/apt/sources.list.d/kubernetes.list <<EOF deb https://mirrors.aliyun.com/kubernetes/apt/ kubernetes-xenial main EOF

1 2 sudo apt-get update sudo apt-get upgrade -y

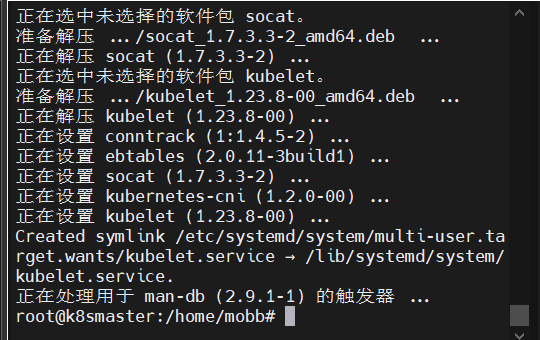

这里我还是选择安装1.23.8的版本,注意权限问题

1 apt-get install kubelet=1.23.8-00

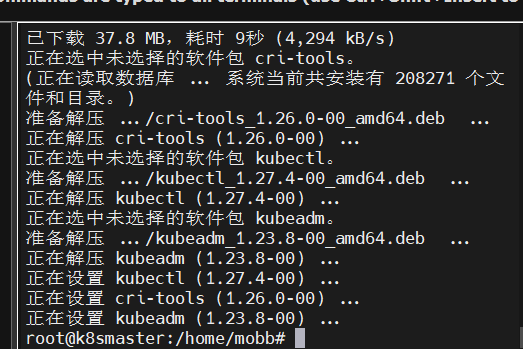

1 apt-get install kubeadm=1.23.8-00

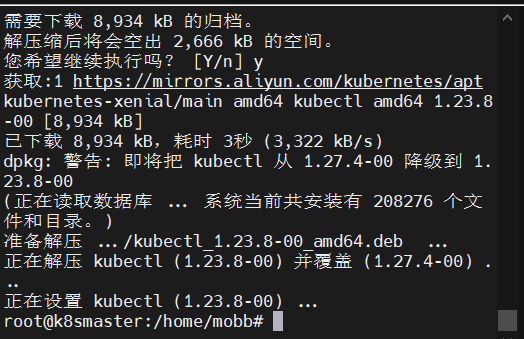

1 apt-get install kubectl=1.23.8-00

主节点初始化 命令初始化 安装好后就需要在主节点进行初始化,这里据说高版本的初始化需要使用文件初始化,不清楚是哪个版本之后,至少我们这个版本可以不需要使用文件初始化,但是出于学习的目的,可以尝试一下,这下面这个是直接命令初始化的

1 2 3 4 5 6 7 kubeadm init \ --apiserver-advertise-address=192.168.126.151 \ --image-repository registry.aliyuncs.com/google_containers \ --kubernetes-version v1.23.8 \ --service-cidr=10.96.0.0/12 \ --pod-network-cidr=192.168.126.151/16 \ --ignore-preflight-errors=all

这里可以先用命令初始化尝试一下,到时候再用配置文件初始化也可以

执行命令

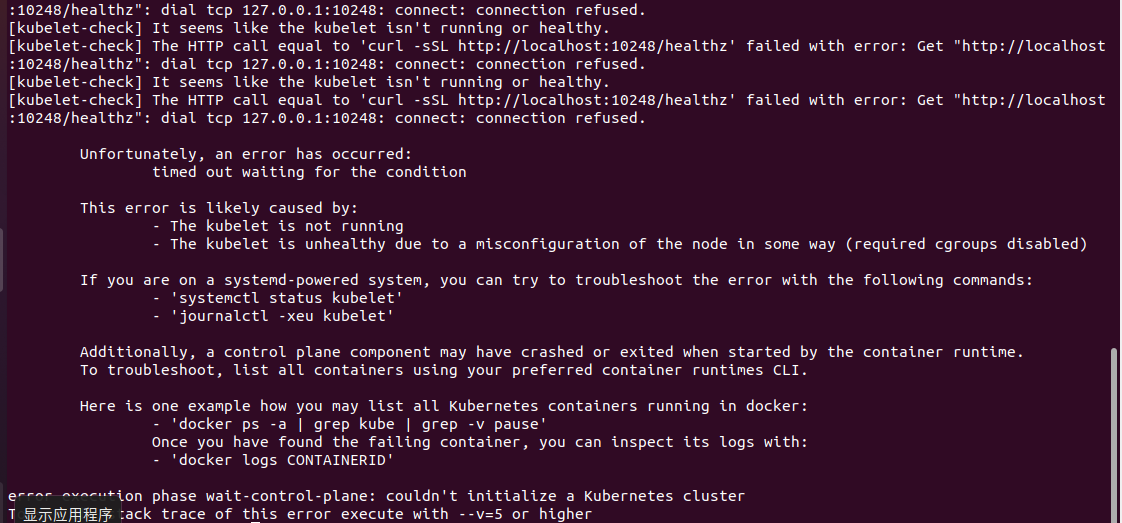

出现了报错,直接搜索了一下报错信息

[解决:k8skubelet-check] The HTTP call equal to ‘curl -sSL http://localhost:10248/healthz’ failed with_渴望学习$的博客-CSDN博客

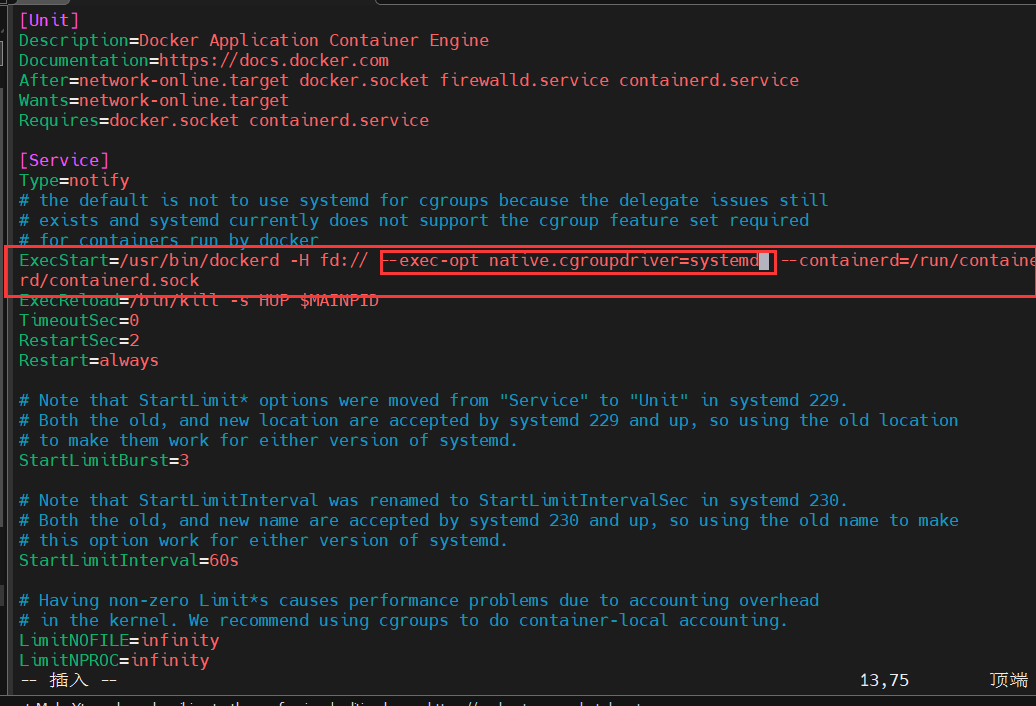

按照这个博客的思路,编辑了/usr/lib/systemd/system/docker.service文件

1 vim /usr/lib/systemd/system/docker.service

在圈出来的地方添加上内圈的部分,也就是–exec-opt native.cgroupdriver=systemd

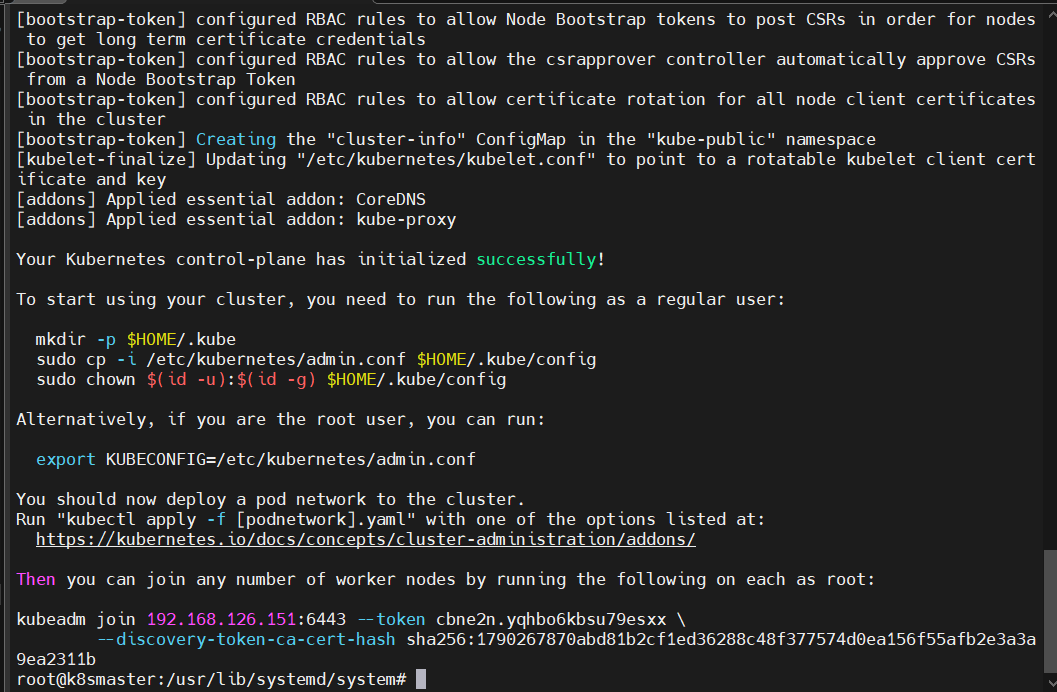

随后先删除初始化导致的错误文件夹rm -rf /etc/kubernetes/manifests

然后重启dockersystemctl daemon-reload systemctl restart docker

然后再进行初始化的命令

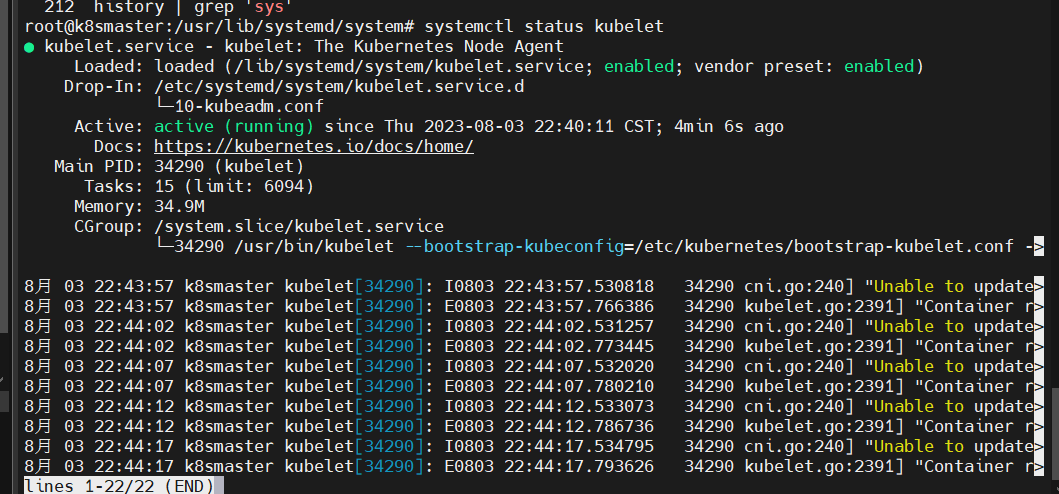

这样命令初始化就成功了,查看kubelet的状态,这样也是正常启动了

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 Your Kubernetes control-plane has initialized successfully! To start using your cluster, you need to run the following as a regular user: mkdir -p $HOME /.kube sudo cp -i /etc/kubernetes/admin.conf $HOME /.kube/config sudo chown $(id -u):$(id -g) $HOME /.kube/config Alternatively, if you are the root user, you can run: export KUBECONFIG=/etc/kubernetes/admin.conf You should now deploy a pod network to the cluster. Run "kubectl apply -f [podnetwork].yaml" with one of the options listed at: https://kubernetes.io/docs/concepts/cluster-administration/addons/ Then you can join any number of worker nodes by running the following on each as root: kubeadm join 192.168.126.151:6443 --token vqvdsl.v3nh7w7fjwg3893j \ --discovery-token-ca-cert-hash sha256:1790267870abd81b2cf1ed36288c48f377574d0ea156f55afb2e3a3a9ea2311b

export KUBECONFIG=/etc/kubernetes/admin.conf 文件初始化 接下来再试试文件的初始化吧

这里可以看看参数信息

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 23 24 --apiserver-advertise-address --apiserver-bind-port int32 --apiserver-cert-extra-sans strings --cert-dir string --certificate-key string --config string --cri-socket string --dry-run --feature-gates string -h, --ignore-preflight-errors strings --image-repository string --kubernetes-version string --node-name string --pod-network-cidr string --service-cidr string --service-dns-domain string --skip-certificate-key-print --skip-phases strings --skip-token-print -token string --token-ttl duration -upload-certs -control-plane-endpoint

可以用以下命令生成默认配置文件。

1 2 3 sudo kubeadm config print init-defaults > init.default.yaml sudo kubeadm config print init-defaults --component-configs KubeProxyConfiguration > kubeadm.conf

文件信息如下:

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 23 24 25 26 27 28 29 30 31 32 33 34 35 36 apiVersion: kubeadm.k8s.io/v1beta3 bootstrapTokens: - groups: - system:bootstrappers:kubeadm:default-node-token token: abcdef.0123456789abcdef ttl: 24h0m0s usages: - signing - authentication kind: InitConfiguration localAPIEndpoint: advertiseAddress: 1.2 .3 .4 bindPort: 6443 nodeRegistration: criSocket: /var/run/dockershim.sock imagePullPolicy: IfNotPresent name: node taints: null --- apiServer: timeoutForControlPlane: 4m0s apiVersion: kubeadm.k8s.io/v1beta3 certificatesDir: /etc/kubernetes/pki clusterName: kubernetes controllerManager: {} dns: {} etcd: local: dataDir: /var/lib/etcd imageRepository: k8s.gcr.io kind: ClusterConfiguration kubernetesVersion: 1.23 .0 networking: dnsDomain: cluster.local serviceSubnet: 10.96 .0 .0 /12 scheduler: {}

这里我们对比一下我们命令初始化的内容

1 2 3 4 5 6 7 kubeadm init \ --apiserver-advertise-address=192.168.126.151 \ --image-repository registry.aliyuncs.com/google_containers \ --kubernetes-version v1.23.8 \ --service-cidr=10.96.0.0/12 \ --pod-network-cidr=192.168.126.151/16 \ --ignore-preflight-errors=all

可以看到分别指定了的这些参数:

1 2 3 4 5 6 --apiserver-advertise-address --image-repository --kubernetes-version --service-cidr --pod-network-cidr --ignore-preflight-errors

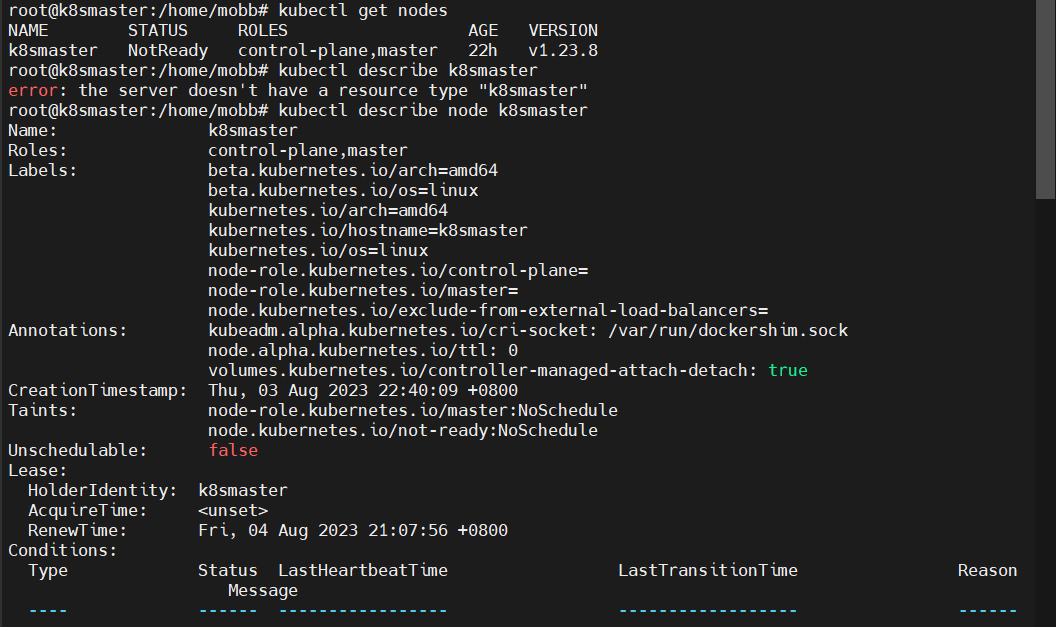

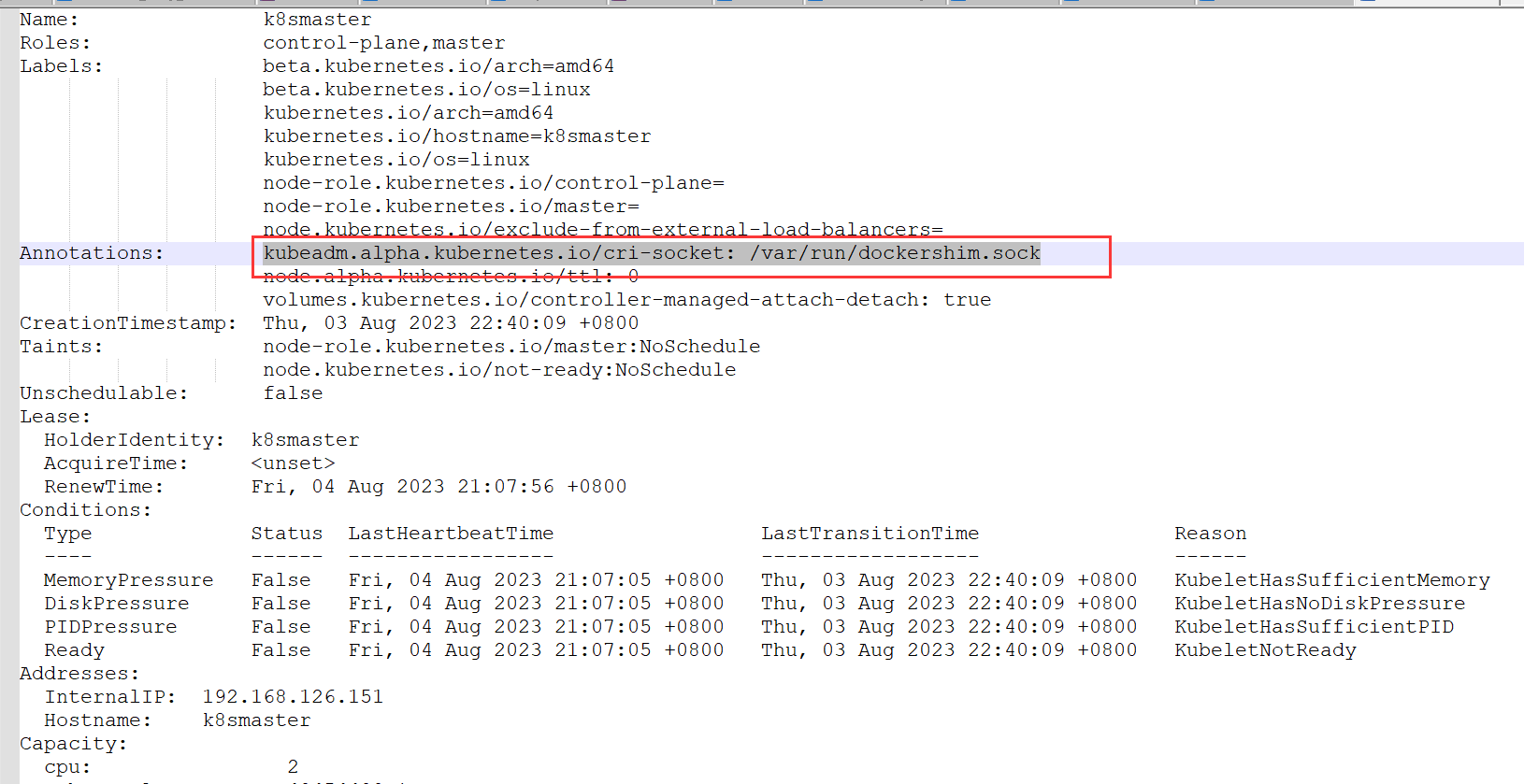

可以在yaml文件里找到这些参数并修改,这里我们可以先看看我们使用命令初始化之后的node:k8smaster的配置信息

1 kubectl describe node k8smaster

这里我在一篇文章里的

看到了相关信息的改写,对其中的套接字配置修改感到疑惑,因为在我们使用命令初始化时没有看到相关的参数设置,因为这个参数跟我们默认生成的配置文件参数不同,所以查看一下我们初始化之后的主节点配置信息

那么这里我们就能看到,这个套接字信息还是默认的配置,跟我们自己生成的yaml文件一样,这里需要了解一下这两者之间的区别

据说是dockershim在k8s1.24之后就不再维护了,因为在此版本之前,k8s的容器一直对接的是docker,后面为了满足客户的要求就把套接字接口换成了CRI以兼容更多的容器类型,但是我这里安装的是1.23.8,是不需要更换的,而且更改CRI之后需要安装cri-dockerd,后续可以再尝试一下。其实cri-docker就是k8s1.24之后用来和docker通信的,所以此处我不进行更改。

至于文章中的

1 networking.podSubnet: 10.244 .0 .0 /16

这个无所谓,调小子网掩码节省IP地址的分配,小集群并不需要那么多的IP地址,但是调大也无所谓的应该

我还在另一篇

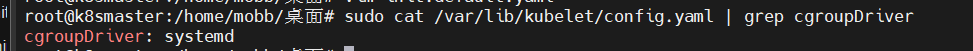

中看到了还有个配置是cgroup的配置,文章里改成了cgroupfs,我们看看我们命令初始化之后的cgroup配置

1 sudo cat /var/lib/kubelet/config.yaml | grep cgroupDriver

这里是默认的systemd,那么就需要知道cgroupfs和systemd之间的区别了,我们都知道Systemd是Linux系统的初始化系统和服务管理器。它负责启动操作系统的各个组件、服务和进程,并管理它们的生命周期。Systemd具有更高级的功能,可以实现并行启动服务,自动启动和恢复服务,以及提供更强大的进程管理功能。这个是在linux内核4.5之后引进的,之前一直都是cgroupfs来管理初始化系统和服务。所以这里我们就用systemd就好。

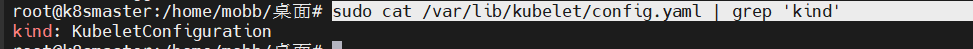

文章中还增加了最后的kind信息

我们还是先看看我们的kind

1 sudo cat /var/lib/kubelet/config.yaml | grep 'kind'

这里是kubeletConfiguration,默认生成的yaml文件中是ClusterConfiguration,所以需要更改,大概都更改完了,配置信息如下

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 23 24 25 26 27 28 29 30 31 32 33 34 35 36 37 38 39 40 41 apiVersion: kubeadm.k8s.io/v1beta3 bootstrapTokens: - groups: - system:bootstrappers:kubeadm:default-node-token token: abcdef.0123456789abcdef ttl: 24h0m0s usages: - signing - authentication kind: InitConfiguration localAPIEndpoint: advertiseAddress: 192.168 .126 .151 bindPort: 6443 nodeRegistration: criSocket: /var/run/dockershim.sock imagePullPolicy: IfNotPresent name: k8smaster taints: null --- apiServer: timeoutForControlPlane: 4m0s apiVersion: kubeadm.k8s.io/v1beta3 certificatesDir: /etc/kubernetes/pki clusterName: kubernetes controllerManager: {}dns: {}etcd: local: dataDir: /var/lib/etcd imageRepository: registry.aliyuncs.com/google_containers kind: ClusterConfiguration kubernetesVersion: 1.23 .8 networking: dnsDomain: cluster.local serviceSubnet: 10.96 .0 .0 /12 podSubnet: 10.244 .0 .0 /16 scheduler: {}--- kind: KubeletConfiguration apiVersion: kubelet.config.k8s.io/v1beta1 cgroupDriver: systemd

在清空之前初始化操作之前记得拍摄快照

然后执行

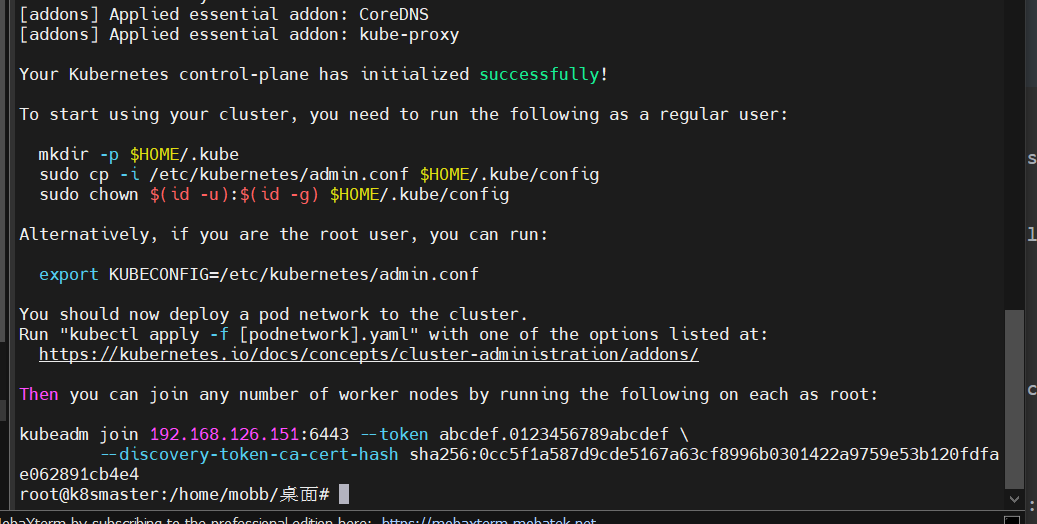

1 kubeadm init --config 文件名

这里初始化成功了

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 Your Kubernetes control-plane has initialized successfully! To start using your cluster, you need to run the following as a regular user: mkdir -p $HOME /.kube sudo cp -i /etc/kubernetes/admin.conf $HOME /.kube/config sudo chown $(id -u):$(id -g) $HOME /.kube/config Alternatively, if you are the root user, you can run: export KUBECONFIG=/etc/kubernetes/admin.conf You should now deploy a pod network to the cluster. Run "kubectl apply -f [podnetwork].yaml" with one of the options listed at: https://kubernetes.io/docs/concepts/cluster-administration/addons/ Then you can join any number of worker nodes by running the following on each as root: kubeadm join 192.168.126.151:6443 --token abcdef.0123456789abcdef \ --discovery-token-ca-cert-hash sha256:45e00565988e25fd356910f2948bd0ca87fe093196642d90896f7fc3fd425472

注意此处生成的token时效只有24h

生成新的token的指令:

1 kubeadm token create --print-join-command

当然也可以生成永久的token

1 kubeadm token create --ttl 0

可以查看一下生成的token

这样主节点就初始化成功了,按照提示内容,可以先执行一下这些命令

1 2 3 mkdir -p $HOME /.kube sudo cp -i /etc/kubernetes/admin.conf $HOME /.kube/config sudo chown $(id -u):$(id -g) $HOME /.kube/config

如果有root权限的话,直接执行

1 export KUBECONFIG=/etc/kubernetes/admin.conf

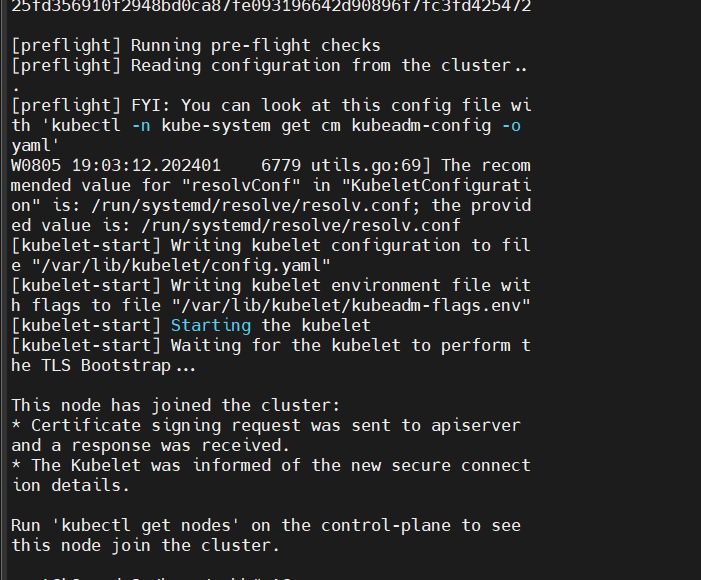

加入节点 在另外两个node上执行

1 2 kubeadm join 192.168.126.151:6443 --token abcdef.0123456789abcdef \ --discovery-token-ca-cert-hash sha256:1790267870abd81b2cf1ed36288c48f377574d0ea156f55afb2e3a3a9ea2311b

这样就是成功加入了

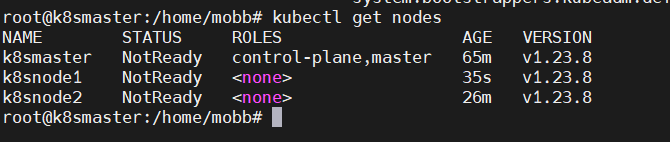

可以在主节点查看一下

安装网络插件 接下来安装网络插件,这个网络插件是用于pod之间的相互通信,有许多插件,这里我还是按照视频安装Flannel,Flannel 是 由CoreOS开发 的,K8S 最基础的网络插件,但是功能有限,一般仅供初学者学习使用,在生产中不推荐使用。

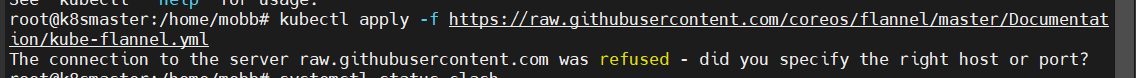

由于默认的镜像地址可能无法访问,但是如果可以科学上网是能连接到的,我的master没有部署clash,是在node1部署的

1 kubectl apply -f https://raw.githubusercontent.com/flannel-io/flannel/master/Documentation/kube-flannel.yml

这里报错了,可能是域名解析失败了,我们按照文章的方法将http://raw.githubusercontent.com的IP地址添加到/etc/hosts中

添加

1 185.199.108.133 raw.githubusercontent.com

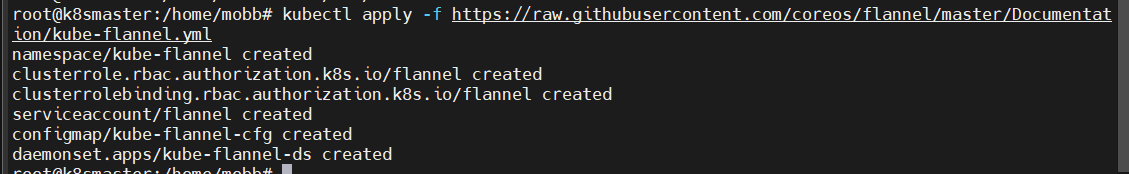

然后在执行

1 kubectl apply -f https://raw.githubusercontent.com/flannel-io/flannel/master/Documentation/kube-flannel.yml

这样就成功了

查看一下节点状态

这样就是成功了

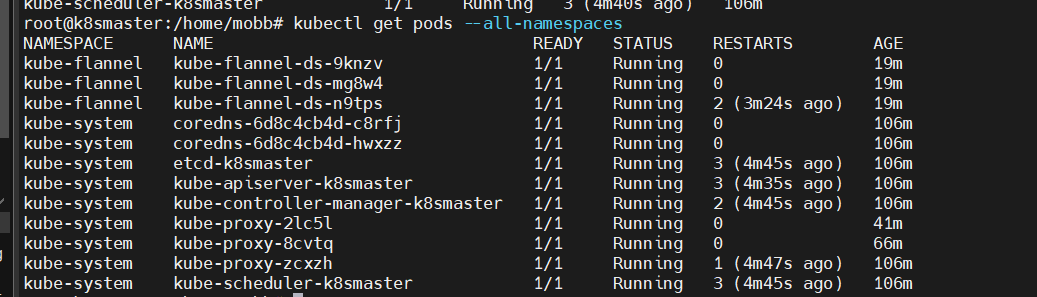

等待一下再查看一下pod信息

1 kubectl get pods --all-namespaces

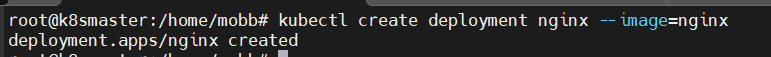

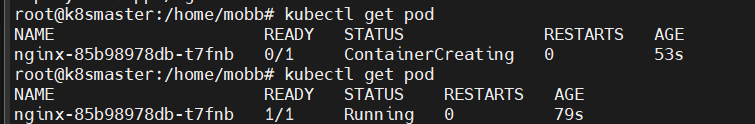

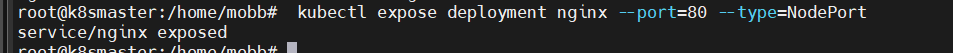

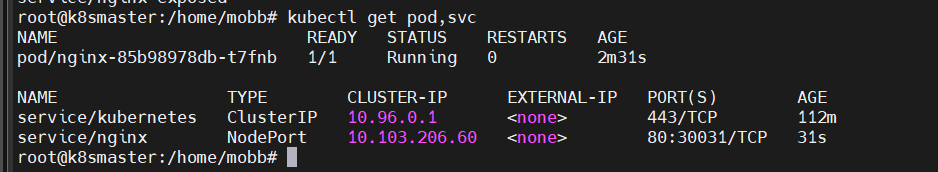

测试 1 kubectl create deployment nginx --image=nginx

查看创建的deployment

等待拉取结束

然后对外暴露服务端口以便我们访问

1 kubectl expose deployment nginx --port=80 --type =NodePort

同样我们也可以删除Nginx的服务

1 kubectl delete service nginx

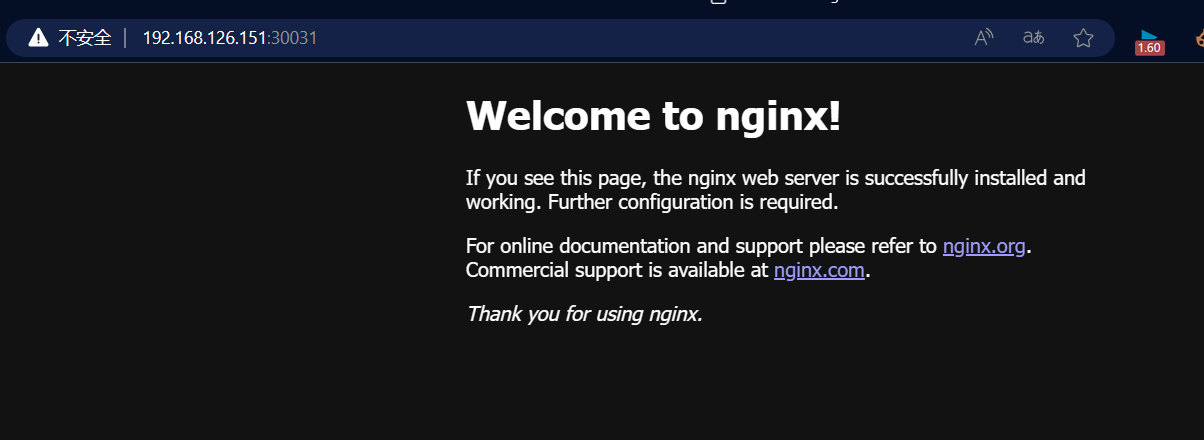

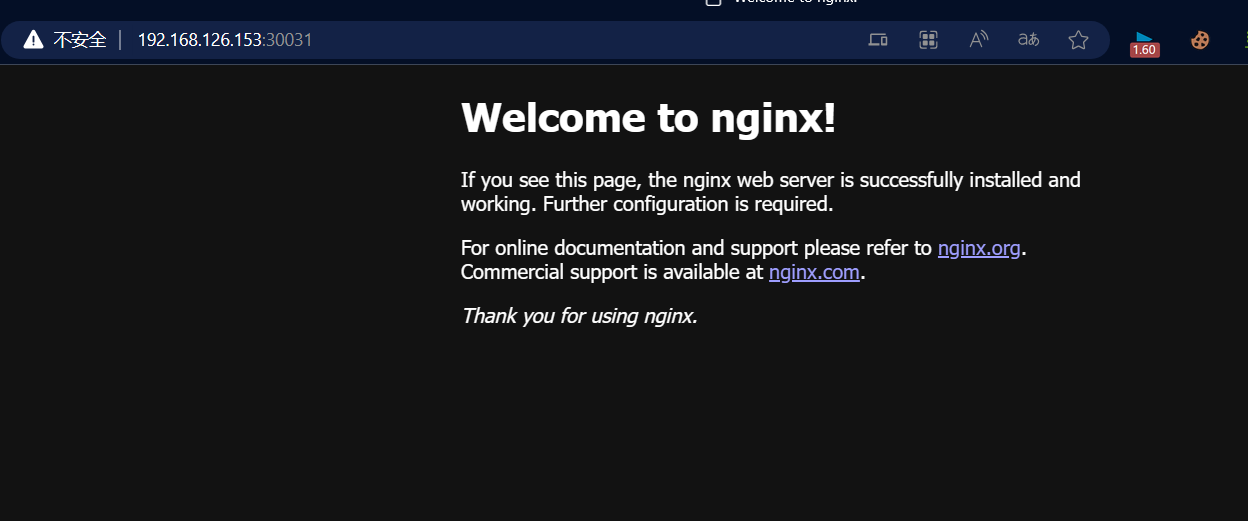

我们任意一个node节点都有这个服务,可以尝试使用浏览器访问看看

可以看到我们三个节点都能访问

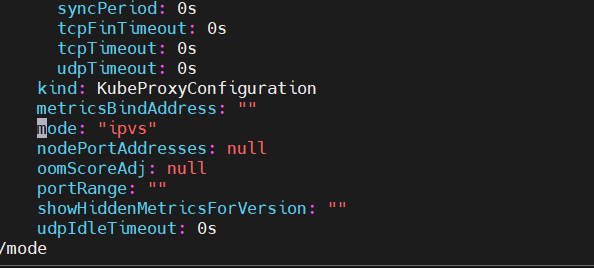

开启ipvs 1 kubectl edit -n kube-system cm kube-proxy

将这里的mode添加上ipvs,默认是空的

退出保存

重启kubelet守护进程

1 kubectl rollout restart -n kube-system daemonset kube-proxy

再查看pod状态

1 2 3 kubectl get pod -A kubectl get pod --all-namespaces

若有pod状态不正常,可通过查看日志获取错误信息。

1 kubectl -n kube-system logs <pod>

比如可以查看kube-proxy是否开启了ipvs转发

1 kubectl -n kube-system logs kube-proxy-dv6p8

参考文档:

【云原生】Kubernetes集群安装和配置之节点初始化(master和node) - 知乎 (zhihu.com)

1.1 基于ubuntu 部署最新版 k8s 集群 — 图解K8S documentation (iswbm.com)

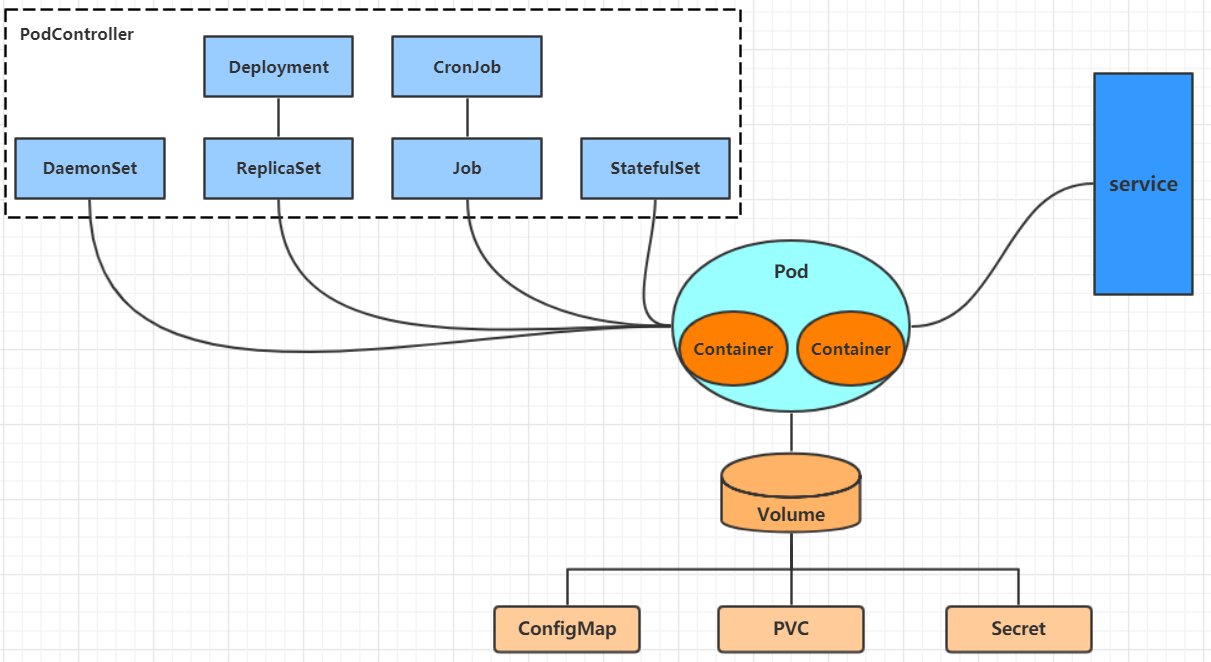

资源管理 在kubernetes中,所有的内容都抽象为资源,用户需要通过操作资源来管理kubernetes。

kubernetes的本质上就是一个集群系统,用户可以在集群中部署各种服务,所谓的部署服务,其实就是在kubernetes集群中运行一个个的容器,并将指定的程序跑在容器中。

kubernetes的最小管理单元是pod而不是容器,所以只能将容器放在Pod中,而kubernetes一般也不会直接管理Pod,而是通过Pod控制器来管理Pod的。

Pod可以提供服务之后,就要考虑如何访问Pod中服务,kubernetes提供了Service资源实现这个功能。

当然,如果Pod中程序的数据需要持久化,kubernetes还提供了各种存储系统。

这里的ConfigMap、PVC、Secret是用来存储Pod中数据的资源

YAML介绍 YAML是一个类似 XML、JSON 的标记性语言。它强调以数据 为中心,并不是以标识语言为重点。因而YAML本身的定义比较简单,号称”一种人性化的数据格式语言”。

1 2 3 4 5 <zxj > <age > 20</age > <address > Kaifeng</address > </zxj >

1 2 3 4 zxj: age: 20 address: Kaifeng

YAML的语法比较简单,主要有下面几个:

大小写敏感

使用缩进表示层级关系

缩进不允许使用tab,只允许空格( 低版本限制 )

缩进的空格数不重要,只要相同层级的元素左对齐即可

‘#’表示注释

YAML支持以下几种数据类型:

纯量:单个的、不可再分的值

对象:键值对的集合,又称为映射(mapping)/ 哈希(hash) / 字典(dictionary)

数组:一组按次序排列的值,又称为序列(sequence) / 列表(list)

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 c1: true (或者True) c2: 234 c3: 3.14 c4: ~ c5: 2023-03-17 c6: 2023-03-17T15:02:31+08:00 c7: zxj c8: line1 line2

1 2 3 4 5 6 7 zxj: age: 20 address: Kaifeng zxj: {age: 20 ,address: Kaifeng }

1 2 3 4 5 6 7 address: - 顺义 - 昌平 address: [顺义 ,昌平 ]

小提示:

1 书写yaml切记: 后面要加一个空格

2 如果需要将多段yaml配置放在一个文件中,中间要使用---分隔

3 下面是一个yaml转json的网站,可以通过它验证yaml是否书写正确

https://www.json2yaml.com/convert-yaml-to-json

资源管理方式

命令式对象管理:直接使用命令去操作kubernetes资源

kubectl run nginx-pod --image=nginx:1.17.1 --port=80

命令式对象配置:通过命令配置和配置文件去操作kubernetes资源

kubectl create/patch -f nginx-pod.yaml

声明式对象配置:通过apply命令和配置文件去操作kubernetes资源

kubectl apply -f nginx-pod.yaml

我们前面创建Nginx使用的是kubectl create deployment的命令,该命令是创建一个 Deployment 控制器,管理 Pod 副本集,并确保副本数量符合定义。而kubectl run 创建一个独立的 Pod,不会自动管理 Pod 的副本数量。在实际使用中,通常推荐使用 kubectl create deployment 或其他控制器来管理 Pod,这样可以更好地维护 Pod 的健壮性和高可用性。而 kubectl run 更适合用于测试、调试或临时使用的场景

类型

操作对象

适用环境

优点

缺点

命令式对象管理

对象

测试

简单

只能操作活动对象,无法审计、跟踪

命令式对象配置

文件

开发

可以审计、跟踪

项目大时,配置文件多,操作麻烦

声明式对象配置

目录

开发

支持目录操作

意外情况下难以调试

命令式对象管理 kubectl命令 kubectl是kubernetes集群的命令行工具,通过它能够对集群本身进行管理,并能够在集群上进行容器化应用的安装部署。kubectl命令的语法如下:

1 kubectl [command] [type] [name] [flags]

comand :指定要对资源执行的操作,例如create、get、delete

type :指定资源类型,比如deployment、pod、service

name :指定资源的名称,名称大小写敏感

flags :指定额外的可选参数

1 2 3 4 5 6 7 8 9 10 11 # 查看所有pod kubectl get pod # 查看某个pod kubectl get pod pod_name # 详细查看 kubectl get pod pod_name -o wide # 查看某个pod,以yaml格式展示结果 kubectl get pod pod_name -o yaml

命令

翻译

命令作用

create

创建

创建一个资源

edit

编辑

编辑一个资源

get

获取

获取一个资源

patch

更新

更新一个资源

delete

删除

删除一个资源

explain

解释

展示资源文档

命令

翻译

命令作用

run

运行

在集群中运行一个指定的镜像

expose

暴露

暴露资源为Service

describe

描述

显示资源内部信息

logs

日志

输出容器在Pod中的日志

attach

缠绕

进入运行中的容器

exec

执行

执行容器中的一个命令

cp

复制

在Pod内外复制文件

rollout

首次展示

管理资源的发布

scale

规模

扩(缩)容Pod的数量

autoscale

自动调整

自动调整Pod的数量

命令

翻译

命令作用

apply

应用

通过文件对资源进行配置

label

标签

更新资源上的标签

命令

翻译

命令作用

cluster-info

集群信息

显示集群信息

version

版本

显示当前Client和Server的版本

资源类型

kubernetes中所有的内容都抽象为资源,可以通过下面的命令进行查看:

经常使用的资源有下面这些:

资源分类

资源名称

缩写

资源作用

集群级别资源

nodes

no

集群组成部分

namespaces

ns

隔离Pod

pod资源

pods

po

装载容器

pod资源控制器

replicationcontrollers

rc

控制pod资源

replicasets

rs

控制pod资源

deployments

deploy

控制pod资源

daemonsets

ds

控制pod资源

jobs

控制pod资源

cronjobs

cj

控制pod资源

horizontalpodautoscalers

hpa

控制pod资源

statefulsets

sts

控制pod资源

服务发现资源

services

svc

统一pod对外接口

ingress

ing

统一pod对外接口

存储资源

volumeattachments

存储

persistentvolumes

pv

存储

persistentvolumeclaims

pvc

存储

配置资源

configmaps

cm

配置

secrets

配置

下面以一个namespace / pod的创建和删除简单演示下命令的使用:

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 23 24 25 26 27 28 29 30 31 32 33 34 35 36 37 38 39 40 41 42 43 44 45 46 # 创建一个namespace root@k8smaster:/home/mobb# kubectl create ns test1 namespace/test1 created # 获取namespace root@k8smaster:/home/mobb# kubectl get ns NAME STATUS AGE default Active 22h kube-flannel Active 21h kube-node-lease Active 22h kube-public Active 22h kube-system Active 22h test1 Active 11s # 在此namespace下创建并运行一个nginx的Pod [root@master ~]# kubectl run pod --image=nginx:latest -n test1 # 查看新创建的pod [root@master ~]# kubectl get pod -n test1 NAME READY STATUS RESTARTS AGE pod 1/1 Running 0 21s # 删除指定的pod root@k8smaster:/home/mobb# kubectl get pods -n test1 NAME READY STATUS RESTARTS AGE pod 1/1 Running 0 18m pod1 1/1 Running 0 15m root@k8smaster:/home/mobb# kubectl delete pod pod -n test1 pod "pod" deleted root@k8smaster:/home/mobb# kubectl get pods -n test1 NAME READY STATUS RESTARTS AGE pod1 1/1 Running 0 17m root@k8smaster:/home/mobb# # 删除指定的namespace root@k8smaster:/home/mobb# kubectl delete ns test1 namespace "test1" deleted root@k8smaster:/home/mobb# kubectl get pods NAME READY STATUS RESTARTS AGE nginx-85b98978db-t7fnb 1/1 Running 0 21h root@k8smaster:/home/mobb# kubectl get pods -n test1 No resources found in test1 namespace.

命令式对象配置 命令式对象配置就是使用命令配合配置文件一起来操作kubernetes资源。

1) 创建一个nginxpod.yaml,内容如下:

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 apiVersion: v1 kind: Namespace metadata: name: dev --- apiVersion: v1 kind: Pod metadata: name: nginxpod namespace: dev spec: containers: - name: nginx-containers image: nginx:latest

2)执行create命令,创建资源:

1 2 3 [root@master ~] namespace/dev created pod/nginxpod created

此时发现创建了两个资源对象,分别是namespace和pod

3)执行get命令,查看资源:

1 2 3 4 5 6 [root@master ~]# kubectl get -f nginxpod.yaml NAME STATUS AGE namespace/dev Active 18s NAME READY STATUS RESTARTS AGE pod/nginxpod 1/1 Running 0 17s

这样就显示了两个资源对象的信息

4)执行delete命令,删除资源:

1 2 3 [root@master ~]# kubectl delete -f nginxpod.yaml namespace "dev" deleted pod "nginxpod" deleted

此时发现两个资源对象被删除了

1 2 总结: 命令式对象配置的方式操作资源,可以简单的认为:命令 + yaml配置文件(里面是命令需要的各种参数)

声明式对象配置 声明式对象配置跟命令式对象配置很相似,但是它只有一个命令apply。

1 2 3 4 5 6 7 8 9 # 首先执行一次kubectl apply -f yaml文件,发现创建了资源 [root@master ~]# kubectl apply -f nginxpod.yaml namespace/dev created pod/nginxpod created # 再次执行一次kubectl apply -f yaml文件,发现说资源没有变动 [root@master ~]# kubectl apply -f nginxpod.yaml namespace/dev unchanged pod/nginxpod unchanged

1 2 3 4 5 总结: 其实声明式对象配置就是使用apply描述一个资源最终的状态(在yaml中定义状态) 使用apply操作资源: 如果资源不存在,就创建,相当于 kubectl create 如果资源已存在,就更新,相当于 kubectl patch

扩展:kubectl可以在node节点上运行吗 ?

kubectl的运行是需要进行配置的,它的配置文件是$HOME/.kube,如果想要在node节点运行此命令,需要将master上的.kube文件复制到node节点上,即在master节点上执行下面操作:

1 scp -r $HOME/.kube k8snode1: ~/

使用推荐: 三种方式应该怎么用 ?

创建/更新资源 使用声明式对象配置 kubectl apply -f XXX.yaml

删除资源 使用命令式对象配置 kubectl delete -f XXX.yaml

查询资源 使用命令式对象管理 kubectl get(describe) 资源名称

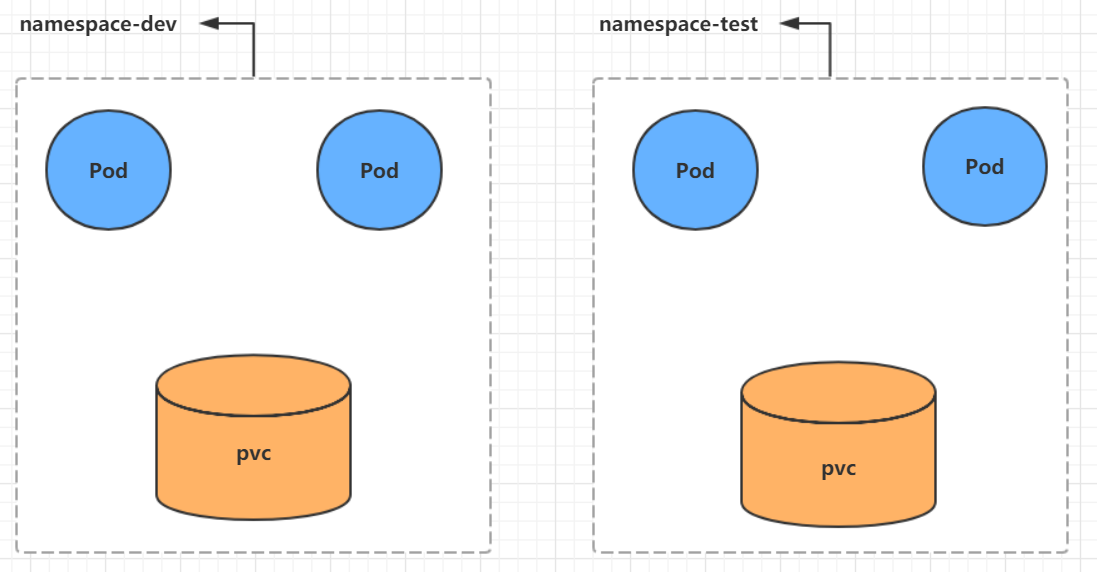

Namespace Namespace是kubernetes系统中的一种非常重要资源,它的主要作用是用来实现多套环境的资源隔离 或者多租户的资源隔离 。

默认情况下,kubernetes集群中的所有的Pod都是可以相互访问的。但是在实际中,可能不想让两个Pod之间进行互相的访问,那此时就可以将两个Pod划分到不同的namespace下。kubernetes通过将集群内部的资源分配到不同的Namespace中,可以形成逻辑上的”组”,以方便不同的组的资源进行隔离使用和管理。

可以通过kubernetes的授权机制,将不同的namespace交给不同租户进行管理,这样就实现了多租户的资源隔离。 此时还能结合kubernetes的资源配额机制,限定不同租户能占用的资源,例如CPU使用量、内存使用量等等,来实现租户可用资源的管理。

kubernetes在集群启动之后,会默认创建几个namespace

1 2 3 4 5 6 [root@master ~]# kubectl get namespace NAME STATUS AGE default Active 45h # 所有未指定Namespace的对象都会被分配在default命名空间 kube-node-lease Active 45h # 集群节点之间的心跳维护,v1.13开始引入 kube-public Active 45h # 此命名空间下的资源可以被所有人访问(包括未认证用户) kube-system Active 45h # 所有由Kubernetes系统创建的资源都处于这个命名空间

下面来看namespace资源的具体操作:

查看

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 23 24 25 26 27 28 29 30 31 32 33 34 35 36 37 38 39 40 41 # 1 查看所有的ns 命令:kubectl get ns [root@master ~]# kubectl get ns NAME STATUS AGE default Active 45h kube-node-lease Active 45h kube-public Active 45h kube-system Active 45h # 2 查看指定的ns 命令:kubectl get ns ns名称 [root@master ~]# kubectl get ns default NAME STATUS AGE default Active 45h # 3 指定输出格式 命令:kubectl get ns ns名称 -o 格式参数 # kubernetes支持的格式有很多,比较常见的是wide、json、yaml [root@master ~]# kubectl get ns default -o yaml apiVersion: v1 kind: Namespace metadata: creationTimestamp: "2021-05-08T04:44:16Z" name: default resourceVersion: "151" selfLink: /api/v1/namespaces/default uid: 7405f73a-e486-43d4-9db6-145f1409f090 spec: finalizers: - kubernetes status: phase: Active # 4 查看ns详情 命令:kubectl describe ns ns名称 [root@master ~]# kubectl describe ns default Name: default Labels: <none> Annotations: <none> Status: Active # Active 命名空间正在使用中 Terminating 正在删除命名空间 # ResourceQuota 针对namespace做的资源限制 # LimitRange针对namespace中的每个组件做的资源限制 No resource quota. No LimitRange resource.

创建

1 2 3 # 创建namespace [root@master ~]# kubectl create ns dev namespace/dev created

删除

1 2 3 # 删除namespace [root@master ~]# kubectl delete ns dev namespace "dev" deleted

配置方式

首先准备一个yaml文件:ns-dev.yaml

1 2 3 4 apiVersion: v1 kind: Namespace metadata: name: dev

然后就可以执行对应的创建和删除命令了:

创建:

1 kubectl create -f ns-dev.yaml

删除:

1 kubectl delete -f ns-dev.yaml

Pod Pod是kubernetes集群进行管理的最小单元,程序要运行必须部署在容器中,而容器必须存在于Pod中。

Pod可以认为是容器的封装,一个Pod中可以存在一个或者多个容器。

kubernetes在集群启动之后,集群中的各个组件也都是以Pod方式运行的。可以通过下面命令查看:

1 2 3 4 5 6 7 8 9 10 11 12 [root@master ~]# kubectl get pod -n kube-system NAMESPACE NAME READY STATUS RESTARTS AGE kube-system coredns-6955765f44-68g6v 1/1 Running 0 2d1h kube-system coredns-6955765f44-cs5r8 1/1 Running 0 2d1h kube-system etcd-master 1/1 Running 0 2d1h kube-system kube-apiserver-master 1/1 Running 0 2d1h kube-system kube-controller-manager-master 1/1 Running 0 2d1h kube-system kube-flannel-ds-amd64-47r25 1/1 Running 0 2d1h kube-system kube-flannel-ds-amd64-ls5lh 1/1 Running 0 2d1h kube-system kube-proxy-685tk 1/1 Running 0 2d1h kube-system kube-proxy-87spt 1/1 Running 0 2d1h kube-system kube-scheduler-master 1/1 Running 0 2d1h

创建并运行

kubernetes没有提供单独运行Pod的命令,都是通过Pod控制器来实现的

1 2 3 4 5 6 # 命令格式: kubectl run (pod控制器名称) [参数] # --image 指定Pod的镜像 # --port 指定端口 # --namespace 指定namespace [root@master ~]# kubectl run nginx --image=nginx:latest --port=80 --namespace test1 deployment.apps/nginx created

查看pod信息

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 23 24 25 26 27 28 29 30 31 32 33 34 35 36 37 38 39 40 41 42 43 44 45 46 47 48 49 50 51 52 53 54 55 56 57 # 查看Pod基本信息 [root@master ~]# kubectl get pods -n test1 NAME READY STATUS RESTARTS AGE nginx 1/1 Running 0 43s # 查看Pod的详细信息 [root@master ~]# kubectl describe pod nginx -n test1 Name: nginx Namespace: dev Priority: 0 Node: node1/192.168.5.4 Start Time: Wed, 08 May 2021 09:29:24 +0800 Labels: pod-template-hash=5ff7956ff6 run=nginx Annotations: <none> Status: Running IP: 10.244.1.23 IPs: IP: 10.244.1.23 Controlled By: ReplicaSet/nginx Containers: nginx: Container ID: docker://4c62b8c0648d2512380f4ffa5da2c99d16e05634979973449c98e9b829f6253c Image: nginx:latest Image ID: docker-pullable://nginx@sha256:485b610fefec7ff6c463ced9623314a04ed67e3945b9c08d7e53a47f6d108dc7 Port: 80/TCP Host Port: 0/TCP State: Running Started: Wed, 08 May 2021 09:30:01 +0800 Ready: True Restart Count: 0 Environment: <none> Mounts: /var/run/secrets/kubernetes.io/serviceaccount from default-token-hwvvw (ro) Conditions: Type Status Initialized True Ready True ContainersReady True PodScheduled True Volumes: default-token-hwvvw: Type: Secret (a volume populated by a Secret) SecretName: default-token-hwvvw Optional: false QoS Class: BestEffort Node-Selectors: <none> Tolerations: node.kubernetes.io/not-ready:NoExecute for 300s node.kubernetes.io/unreachable:NoExecute for 300s Events: Type Reason Age From Message ---- ------ ---- ---- ------- Normal Scheduled <unknown> default-scheduler Successfully assigned dev/nginx-5ff7956ff6-fg2db to node1 Normal Pulling 4m11s kubelet, node1 Pulling image "nginx:latest" Normal Pulled 3m36s kubelet, node1 Successfully pulled image "nginx:latest" Normal Created 3m36s kubelet, node1 Created container nginx Normal Started 3m36s kubelet, node1 Started container nginx

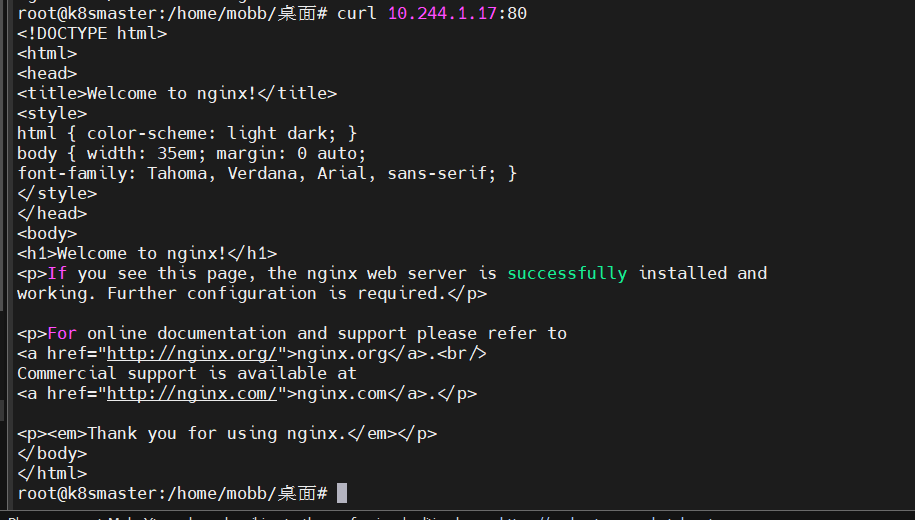

访问Pod

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 23 24 25 26 27 28 29 30 31 # 获取podIP root@k8smaster:/home/mobb# kubectl get pod -n test1 -o wide NAME READY STATUS RESTARTS AGE IP NODE NOMINATED NODE READINESS GATES nginx 1/1 Running 0 76s 10.244.1.7 k8snode2 <none> <none> # 访问POD root@k8smaster:/home/mobb/桌面# curl 10.244.1.17:80 <!DOCTYPE html> <html> <head> <title>Welcome to nginx!</title> <style> html { color-scheme: light dark; } body { width: 35em; margin: 0 auto; font-family: Tahoma, Verdana, Arial, sans-serif; } </style> </head> <body> <h1>Welcome to nginx!</h1> <p>If you see this page, the nginx web server is successfully installed and working. Further configuration is required.</p> <p>For online documentation and support please refer to <a href="http://nginx.org/">nginx.org</a>.<br/> Commercial support is available at <a href="http://nginx.com/">nginx.com</a>.</p> <p><em>Thank you for using nginx.</em></p> </body> </html>

删除指定Pod

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 23 24 # 删除指定Pod [root@master ~]# kubectl delete pod nginx -n dev pod "nginx" deleted # 此时,显示删除Pod成功,但是再查询,发现又新产生了一个 [root@master ~]# kubectl get pods -n dev NAME READY STATUS RESTARTS AGE nginx 1/1 Running 0 21s # 这是因为当前Pod是由Pod控制器创建的,控制器会监控Pod状况,一旦发现Pod死亡,会立即重建 # 此时要想删除Pod,必须删除Pod控制器 # 先来查询一下当前namespace下的Pod控制器 [root@master ~]# kubectl get deploy -n dev NAME READY UP-TO-DATE AVAILABLE AGE nginx 1/1 1 1 9m7s # 接下来,删除此PodPod控制器 [root@master ~]# kubectl delete deploy nginx -n dev deployment.apps "nginx" deleted # 稍等片刻,再查询Pod,发现Pod被删除了 [root@master ~]# kubectl get pods -n dev No resources found in dev namespace.

配置操作

创建一个pod-nginx.yaml,内容如下:

1 2 3 4 5 6 7 8 9 10 11 12 13 apiVersion: v1 kind: Pod metadata: name: nginx namespace: dev spec: containers: - image: nginx:latest name: pod ports: - name: nginx-port containerPort: 80 protocol: TCP

然后就可以执行对应的创建和删除命令了:

创建:kubectl create -f pod-nginx.yaml

删除:kubectl delete -f pod-nginx.yaml

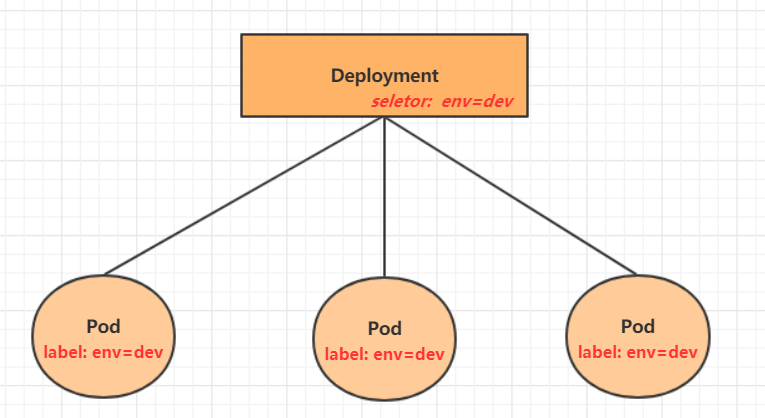

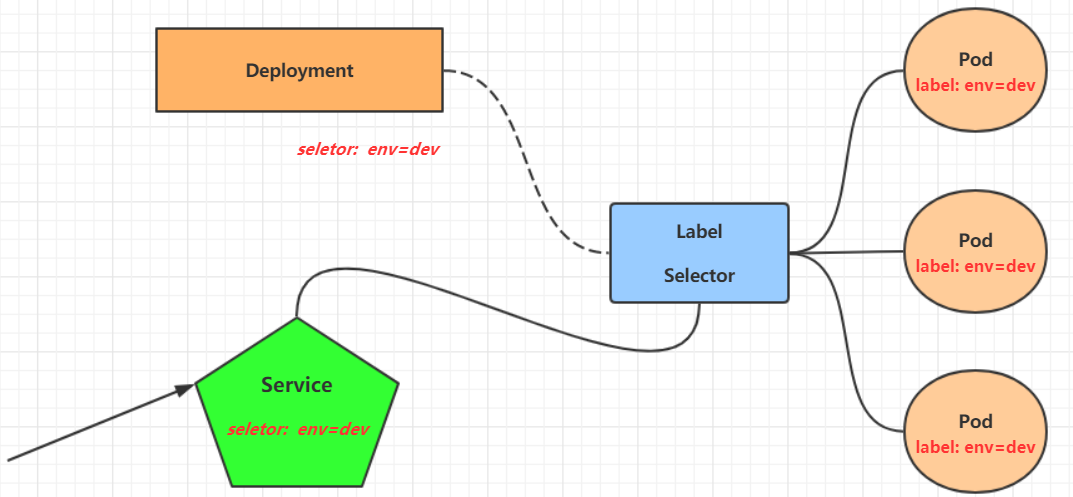

Label Label是kubernetes系统中的一个重要概念。它的作用就是在资源上添加标识,用来对它们进行区分和选择。

Label的特点:

一个Label会以key/value键值对的形式附加到各种对象上,如Node、Pod、Service等等

一个资源对象可以定义任意数量的Label ,同一个Label也可以被添加到任意数量的资源对象上去

Label通常在资源对象定义时确定,当然也可以在对象创建后动态添加或者删除

可以通过Label实现资源的多维度分组,以便灵活、方便地进行资源分配、调度、配置、部署等管理工作。

一些常用的Label 示例如下:

版本标签:”version”:”release”, “version”:”stable”……

环境标签:”environment”:”dev”,”environment”:”test”,”environment”:”pro”

架构标签:”tier”:”frontend”,”tier”:”backend”

标签定义完毕之后,还要考虑到标签的选择,这就要使用到Label Selector,即:

Label用于给某个资源对象定义标识

Label Selector 用于查询和筛选拥有某些标签的资源对象

当前有两种Label Selector:

基于等式的Label Selector

name = slave : 选择所有包含Label中key=”name”且value=”slave”的对象

env != production : 选择所有包括Label中的key=”env”且value不等于”production”的对象

基于集合的Label Selector

name in (master, slave) : 选择所有包含Label中的key=”name”且value=”master”或”slave”的对象

name not in (frontend) : 选择所有包含Label中的key=”name”且value不等于”frontend”的对象

标签的选择条件可以使用多个,此时将多个Label Selector进行组合,使用逗号”,”进行分隔即可。例如:

name=slave,env!=production

name not in (frontend),env!=production

命令方式

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 23 24 25 26 # 查看pod标签 kubectl get pod -n test1 --show-labels # 为pod资源打标签 [root@master ~]# kubectl label pod nginx-pod version=1.0 -n dev pod/nginx-pod labeled # 为pod资源更新标签 [root@master ~]# kubectl label pod nginx-pod version=2.0 -n dev --overwrite pod/nginx-pod labeled # 查看标签 [root@master ~]# kubectl get pod nginx-pod -n dev --show-labels NAME READY STATUS RESTARTS AGE LABELS nginx-pod 1/1 Running 0 10m version=2.0 # 筛选标签 [root@master ~]# kubectl get pod -n dev -l version=2.0 --show-labels NAME READY STATUS RESTARTS AGE LABELS nginx-pod 1/1 Running 0 17m version=2.0 [root@master ~]# kubectl get pod -n dev -l version!=2.0 --show-labels No resources found in dev namespace. # 删除标签 [root@master ~]# kubectl label pod nginx-pod version- -n dev pod/nginx-pod labeled

配置方式

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 apiVersion: v1 kind: Pod metadata: name: nginx namespace: dev labels: version: "3.0" env: "test" spec: containers: - image: nginx:latest name: pod ports: - name: nginx-port containerPort: 80 protocol: TCP

然后就可以执行对应的更新命令了:kubectl apply -f pod-nginx.yaml

Deployment 在kubernetes中,Pod是最小的控制单元,但是kubernetes很少直接控制Pod,一般都是通过Pod控制器来完成的。Pod控制器用于pod的管理,确保pod资源符合预期的状态,当pod的资源出现故障时,会尝试进行重启或重建pod。

在kubernetes中Pod控制器的种类有很多,本章节只介绍一种:Deployment。

命令操作

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 23 24 25 26 27 28 29 30 31 32 33 34 35 36 37 38 39 40 41 42 43 44 45 46 47 48 49 50 51 52 53 54 55 56 57 58 59 60 61 62 63 # 命令格式: kubectl create deployment 名称 [参数] # --image 指定pod的镜像 # --port 指定端口 # --replicas 指定创建pod数量 (据说在新版本废弃了,1.23.8还可以用) # --namespace 指定namespace [root@master ~]# kubectl create deploy nginx --image=nginx:latest --port=80 --replicas=3 -n test1 deployment.apps/nginx created # 查看创建的Pod [root@master ~]# kubectl get pods -n dev NAME READY STATUS RESTARTS AGE nginx-5ff7956ff6-6k8cb 1/1 Running 0 19s nginx-5ff7956ff6-jxfjt 1/1 Running 0 19s nginx-5ff7956ff6-v6jqw 1/1 Running 0 19s # 查看deployment的信息 [root@master ~]# kubectl get deploy -n dev NAME READY UP-TO-DATE AVAILABLE AGE nginx 3/3 3 3 2m42s # UP-TO-DATE:成功升级的副本数量 # AVAILABLE:可用副本的数量 [root@master ~]# kubectl get deploy -n dev -o wide NAME READY UP-TO-DATE AVAILABLE AGE CONTAINERS IMAGES SELECTOR nginx 3/3 3 3 2m51s nginx nginx:latest run=nginx # 查看deployment的详细信息 [root@master ~]# kubectl describe deploy nginx -n dev Name: nginx Namespace: dev CreationTimestamp: Wed, 08 May 2021 11:14:14 +0800 Labels: run=nginx Annotations: deployment.kubernetes.io/revision: 1 Selector: run=nginx Replicas: 3 desired | 3 updated | 3 total | 3 available | 0 unavailable StrategyType: RollingUpdate MinReadySeconds: 0 RollingUpdateStrategy: 25% max unavailable, 25% max surge Pod Template: Labels: run=nginx Containers: nginx: Image: nginx:latest Port: 80/TCP Host Port: 0/TCP Environment: <none> Mounts: <none> Volumes: <none> Conditions: Type Status Reason ---- ------ ------ Available True MinimumReplicasAvailable Progressing True NewReplicaSetAvailable OldReplicaSets: <none> NewReplicaSet: nginx-5ff7956ff6 (3/3 replicas created) Events: Type Reason Age From Message ---- ------ ---- ---- ------- Normal ScalingReplicaSet 5m43s deployment-controller Scaled up replicaset nginx-5ff7956ff6 to 3 # 删除 [root@master ~]# kubectl delete deploy nginx -n dev deployment.apps "nginx" deleted

配置操作

创建一个deploy-nginx.yaml,内容如下:

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 apiVersion: apps/v1 kind: Deployment metadata: name: nginx namespace: dev spec: replicas: 3 selector: matchLabels: run: nginx template: metadata: labels: run: nginx spec: containers: - image: nginx:latest name: nginx ports: - containerPort: 80 protocol: TCP

然后就可以执行对应的创建和删除命令了:

创建:kubectl create -f deploy-nginx.yaml

删除:kubectl delete -f deploy-nginx.yaml

Service 虽然每个Pod都会分配一个单独的Pod IP,然而却存在如下两问题:

Pod IP 会随着Pod的重建产生变化

Pod IP 仅仅是集群内可见的虚拟IP,外部无法访问

这样对于访问这个服务带来了难度。因此,kubernetes设计了Service来解决这个问题。

Service可以看作是一组同类Pod对外的访问接口 。借助Service,应用可以方便地实现服务发现和负载均衡。

操作一:创建集群内部可访问的Service

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 # 暴露Service [root@master ~]# kubectl expose deploy nginx --name=svc-nginx1 --type=ClusterIP --port=80 --target-port=80 -n dev service/svc-nginx1 exposed # 查看service [root@master ~]# kubectl get svc svc-nginx1 -n dev -o wide NAME TYPE CLUSTER-IP EXTERNAL-IP PORT(S) AGE SELECTOR svc-nginx1 ClusterIP 10.109.179.231 <none> 80/TCP 3m51s run=nginx # 这里产生了一个CLUSTER-IP,这就是service的IP,在Service的生命周期中,这个地址是不会变动的 # 可以通过这个IP访问当前service对应的POD [root@master ~]# curl 10.109.179.231:80 <!DOCTYPE html> <html> <head> <title>Welcome to nginx!</title> </head> <body> <h1>Welcome to nginx!</h1> ....... </body> </html>

操作二:创建集群外部也可访问的Service

1 2 3 4 5 6 7 8 9 10 11 12 13 14 # 上面创建的Service的type 类型为ClusterIP,这个ip地址只用集群内部可访问 # 如果需要创建外部也可以访问的Service,需要修改type 为NodePort [root@master ~]# kubectl expose deploy nginx --name=svc-nginx2 --type=NodePort --port=80 --target-port=80 -n dev service/svc-nginx2 exposed # 此时查看,会发现出现了NodePort类型的Service,而且有一对Port(80:31928/TC) [root@master ~]# kubectl get svc svc-nginx2 -n dev -o wide NAME TYPE CLUSTER-IP EXTERNAL-IP PORT(S) AGE SELECTOR svc-nginx2 NodePort 10.100.94.0 <none> 80:31928/TCP 9s run=nginx # 接下来就可以通过集群外的主机访问 节点IP:31928访问服务了 # 例如在的电脑主机上通过浏览器访问下面的地址 http://192.168.5.4:31928/

删除Service

1 [root@master ~]# kubectl delete svc svc-nginx-1 -n dev service "svc-nginx-1" deleted

配置方式

创建一个svc-nginx.yaml,内容如下:

1 2 3 4 5 6 7 8 9 10 11 12 13 14 apiVersion: v1 kind: Service metadata: name: svc-nginx namespace: dev spec: clusterIP: 10.109 .179 .231 ports: - port: 80 protocol: TCP targetPort: 80 selector: run: nginx type: ClusterIP

然后就可以执行对应的创建和删除命令了:

创建:kubectl create -f svc-nginx.yaml

删除:kubectl delete -f svc-nginx.yaml

小结

至此,已经掌握了Namespace、Pod、Deployment、Service资源的基本操作,有了这些操作,就可以在kubernetes集群中实现一个服务的简单部署和访问了,但是如果想要更好的使用kubernetes,就需要深入学习这几种资源的细节和原理。

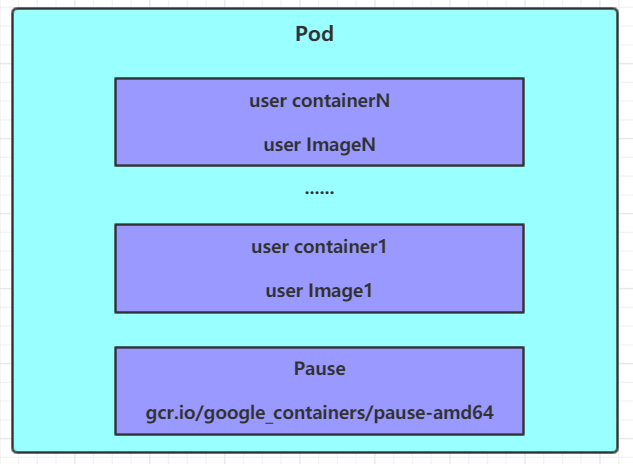

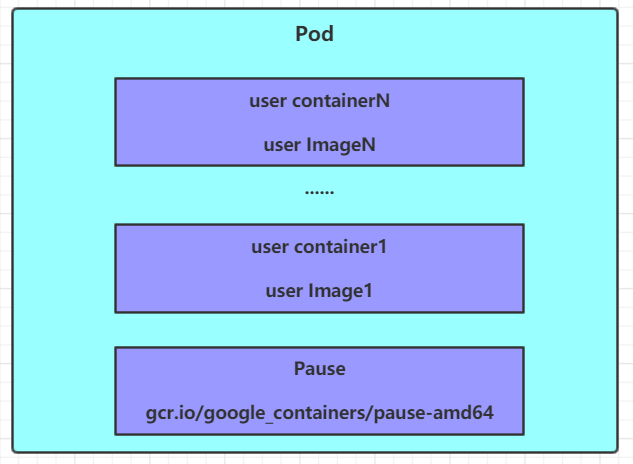

Pod详解 Pod介绍 Pod结构

每个Pod中都可以包含一个或者多个容器,这些容器可以分为两类:

Pod定义 下面是Pod的资源清单:

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 23 24 25 26 27 28 29 30 31 32 33 34 35 36 37 38 39 40 41 42 43 44 45 46 47 48 49 50 51 52 53 54 55 56 57 58 59 60 61 62 63 64 65 66 67 68 69 70 71 72 73 74 75 76 77 78 apiVersion: v1 #必选,版本号,例如v1 kind: Pod #必选,资源类型,例如 Pod metadata: #必选,元数据 name: string #必选,Pod名称 namespace: string #Pod所属的命名空间,默认为"default" labels: #自定义标签列表 - name: string spec: #必选,Pod中容器的详细定义 containers: #必选,Pod中容器列表 - name: string #必选,容器名称 image: string #必选,容器的镜像名称 imagePullPolicy: [ Always|Never|IfNotPresent ] #获取镜像的策略 command: [string] #容器的启动命令列表,如不指定,使用打包时使用的启动命令 args: [string] #容器的启动命令参数列表 workingDir: string #容器的工作目录 volumeMounts: #挂载到容器内部的存储卷配置 - name: string #引用pod定义的共享存储卷的名称,需用volumes[]部分定义的的卷名 mountPath: string #存储卷在容器内mount的绝对路径,应少于512字符 readOnly: boolean #是否为只读模式 ports: #需要暴露的端口库号列表 - name: string #端口的名称 containerPort: int #容器需要监听的端口号 hostPort: int #容器所在主机需要监听的端口号,默认与Container相同 protocol: string #端口协议,支持TCP和UDP,默认TCP env: #容器运行前需设置的环境变量列表 - name: string #环境变量名称 value: string #环境变量的值 resources: #资源限制和请求的设置 limits: #资源限制的设置 cpu: string #Cpu的限制,单位为core数,将用于docker run --cpu-shares参数 memory: string #内存限制,单位可以为Mib/Gib,将用于docker run --memory参数 requests: #资源请求的设置 cpu: string #Cpu请求,容器启动的初始可用数量 memory: string #内存请求,容器启动的初始可用数量 lifecycle: #生命周期钩子 postStart: #容器启动后立即执行此钩子,如果执行失败,会根据重启策略进行重启 preStop: #容器终止前执行此钩子,无论结果如何,容器都会终止 livenessProbe: #对Pod内各容器健康检查的设置,当探测无响应几次后将自动重启该容器 exec: #对Pod容器内检查方式设置为exec方式 command: [string] #exec方式需要制定的命令或脚本 httpGet: #对Pod内个容器健康检查方法设置为HttpGet,需要制定Path、port path: string port: number host: string scheme: string HttpHeaders: - name: string value: string tcpSocket: #对Pod内个容器健康检查方式设置为tcpSocket方式 port: number initialDelaySeconds: 0 #容器启动完成后首次探测的时间,单位为秒 timeoutSeconds: 0 #对容器健康检查探测等待响应的超时时间,单位秒,默认1秒 periodSeconds: 0 #对容器监控检查的定期探测时间设置,单位秒,默认10秒一次 successThreshold: 0 failureThreshold: 0 securityContext: privileged: false restartPolicy: [Always | Never | OnFailure] #Pod的重启策略 nodeName: <string> #设置NodeName表示将该Pod调度到指定到名称的node节点上 nodeSelector: obeject #设置NodeSelector表示将该Pod调度到包含这个label的node上 imagePullSecrets: #Pull镜像时使用的secret名称,以key:secretkey格式指定 - name: string hostNetwork: false #是否使用主机网络模式,默认为false,如果设置为true,表示使用宿主机网络 volumes: #在该pod上定义共享存储卷列表 - name: string #共享存储卷名称 (volumes类型有很多种) emptyDir: {} #类型为emtyDir的存储卷,与Pod同生命周期的一个临时目录。为空值 hostPath: string #类型为hostPath的存储卷,表示挂载Pod所在宿主机的目录 path: string #Pod所在宿主机的目录,将被用于同期中mount的目录 secret: #类型为secret的存储卷,挂载集群与定义的secret对象到容器内部 scretname: string items: - key: string path: string configMap: #类型为configMap的存储卷,挂载预定义的configMap对象到容器内部 name: string items: - key: string path: string

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 23 24 25 26 27 28 29 30 31 32 33 34 35 # 小提示: # 在这里,可通过一个命令来查看每种资源的可配置项 # kubectl explain 资源类型 查看某种资源可以配置的一级属性 # kubectl explain 资源类型.属性 查看属性的子属性 [root@k8s-master01 ~]# kubectl explain pod KIND: Pod VERSION: v1 FIELDS: apiVersion <string> kind <string> metadata <Object> spec <Object> status <Object> [root@k8s-master01 ~]# kubectl explain pod.metadata KIND: Pod VERSION: v1 RESOURCE: metadata <Object> FIELDS: annotations <map[string]string> clusterName <string> creationTimestamp <string> deletionGracePeriodSeconds <integer> deletionTimestamp <string> finalizers <[]string> generateName <string> generation <integer> labels <map[string]string> managedFields <[]Object> name <string> namespace <string> ownerReferences <[]Object> resourceVersion <string> selfLink <string> uid <string>

在kubernetes中基本所有资源的一级属性都是一样的,主要包含5部分:

apiVersion 版本,由kubernetes内部定义,版本号必须可以用 kubectl api-versions 查询到

kind 类型,由kubernetes内部定义,版本号必须可以用 kubectl api-resources 查询到

metadata 元数据,主要是资源标识和说明,常用的有name、namespace、labels等

spec 描述,这是配置中最重要的一部分,里面是对各种资源配置的详细描述

status 状态信息,里面的内容不需要定义,由kubernetes自动生成

在上面的属性中,spec是接下来研究的重点,继续看下它的常见子属性:

containers <[]Object> 容器列表,用于定义容器的详细信息

nodeName 根据nodeName的值将pod调度到指定的Node节点上

nodeSelector <map[]> 根据NodeSelector中定义的信息选择将该Pod调度到包含这些label的Node 上

hostNetwork 是否使用主机网络模式,默认为false,如果设置为true,表示使用宿主机网络

volumes <[]Object> 存储卷,用于定义Pod上面挂在的存储信息

restartPolicy 重启策略,表示Pod在遇到故障的时候的处理策略

Pod配置 本小节主要来研究pod.spec.containers属性,这也是pod配置中最为关键的一项配置。

1 2 3 4 5 6 7 8 9 10 11 12 13 [root@k8s-master01 ~]# kubectl explain pod.spec.containers KIND: Pod VERSION: v1 RESOURCE: containers <[]Object> # 数组,代表可以有多个容器 FIELDS: name <string> # 容器名称 image <string> # 容器需要的镜像地址 imagePullPolicy <string> # 镜像拉取策略 command <[]string> # 容器的启动命令列表,如不指定,使用打包时使用的启动命令 args <[]string> # 容器的启动命令需要的参数列表 env <[]Object> # 容器环境变量的配置 ports <[]Object> # 容器需要暴露的端口号列表 resources <Object> # 资源限制和资源请求的设置

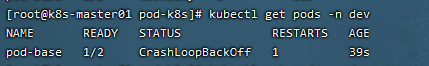

基本配置 创建pod-base.yaml文件,内容如下:

1 2 3 4 5 6 7 8 9 10 11 12 13 apiVersion: v1 kind: Pod metadata: name: pod-base namespace: dev labels: user: heima spec: containers: - name: nginx image: nginx:1.17.1 - name: busybox image: busybox:1.30

上面定义了一个比较简单Pod的配置,里面有两个容器:

nginx:用1.17.1版本的nginx镜像创建,(nginx是一个轻量级web容器)

busybox:用1.30版本的busybox镜像创建,(busybox是一个小巧的linux命令集合)

1 2 3 4 5 6 7 8 9 10 11 12 13 14 # 创建Pod [root@k8s-master01 pod]# kubectl apply -f pod-base.yaml pod/pod-base created # 查看Pod状况 # READY 1/2 : 表示当前Pod中有2个容器,其中1个准备就绪,1个未就绪 # RESTARTS : 重启次数,因为有1个容器故障了,Pod一直在重启试图恢复它 [root@k8s-master01 pod]# kubectl get pod -n dev NAME READY STATUS RESTARTS AGE pod-base 1/2 Running 4 95s # 可以通过describe查看内部的详情 # 此时已经运行起来了一个基本的Pod,虽然它暂时有问题 [root@k8s-master01 pod]# kubectl describe pod pod-base -n dev

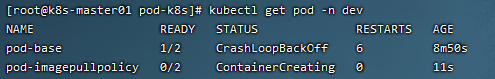

镜像拉取 创建pod-imagepullpolicy.yaml文件,内容如下:

1 2 3 4 5 6 7 8 9 10 11 12 apiVersion: v1 kind: Pod metadata: name: pod-imagepullpolicy namespace: dev spec: containers: - name: nginx image: nginx:1.17.1 imagePullPolicy: Never - name: busybox image: busybox:1.30

imagePullPolicy,用于设置镜像拉取策略,kubernetes支持配置三种拉取策略:

Always:总是从远程仓库拉取镜像(一直远程下载)

IfNotPresent:本地有则使用本地镜像,本地没有则从远程仓库拉取镜像(本地有就本地 本地没远程下载)

Never:只使用本地镜像,从不去远程仓库拉取,本地没有就报错 (一直使用本地)

默认值说明:

如果镜像tag为具体版本号, 默认策略是:IfNotPresent

如果镜像tag为:latest(最终版本) ,默认策略是always

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 # 创建Pod [root@k8s-master01 pod]# kubectl create -f pod-imagepullpolicy.yaml pod/pod-imagepullpolicy created # 查看Pod详情 # 此时明显可以看到nginx镜像有一步Pulling image "nginx:1.17.1" 的过程 [root@k8s-master01 pod]# kubectl describe pod pod-imagepullpolicy -n dev ...... Events: Type Reason Age From Message ---- ------ ---- ---- ------- Normal Scheduled <unknown> default-scheduler Successfully assigned dev/pod-imagePullPolicy to node1 Normal Pulling 32s kubelet, node1 Pulling image "nginx:1.17.1" Normal Pulled 26s kubelet, node1 Successfully pulled image "nginx:1.17.1" Normal Created 26s kubelet, node1 Created container nginx Normal Started 25s kubelet, node1 Started container nginx Normal Pulled 7s (x3 over 25s) kubelet, node1 Container image "busybox:1.30" already present on machine Normal Created 7s (x3 over 25s) kubelet, node1 Created container busybox Normal Started 7s (x3 over 25s) kubelet, node1 Started container busybox

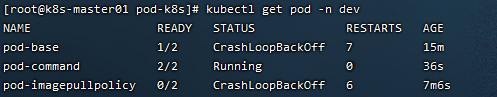

启动命令 在前面的案例中,一直有一个问题没有解决,就是的busybox容器一直没有成功运行,那么到底是什么原因导致这个容器的故障呢?

原来busybox并不是一个程序,而是类似于一个工具类的集合,kubernetes集群启动管理后,它会自动关闭。解决方法就是让其一直在运行,这就用到了command配置。

创建pod-command.yaml文件,内容如下:

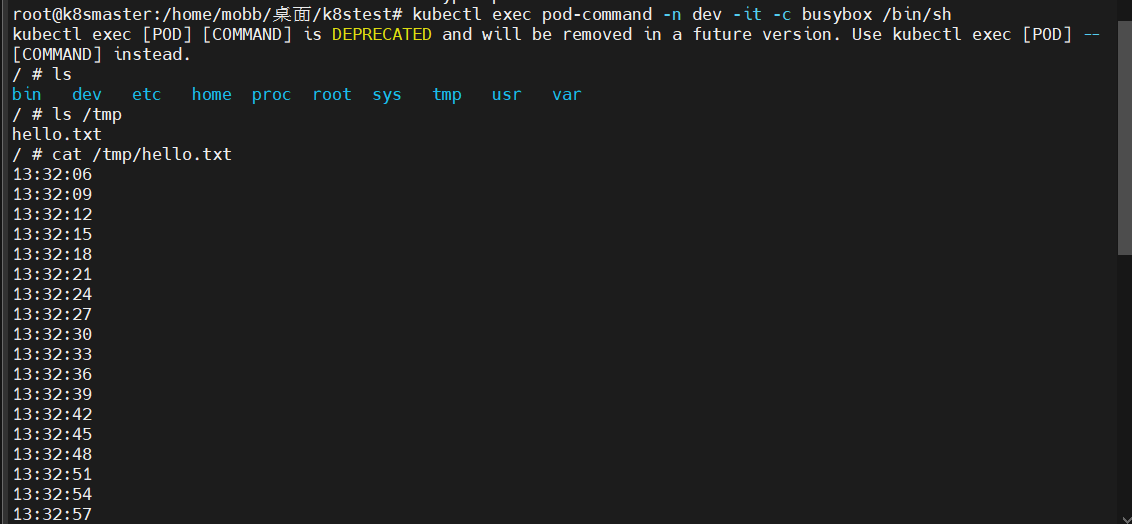

1 2 3 4 5 6 7 8 9 10 11 12 apiVersion: v1 kind: Pod metadata: name: pod-command namespace: dev spec: containers: - name: nginx image: nginx:1.17.1 - name: busybox image: busybox:1.30 command: ["/bin/sh" ,"-c" ,"touch /tmp/hello.txt;while true;do /bin/echo $(date +%T) >> /tmp/hello.txt; sleep 3; done;" ]

command,用于在pod中的容器初始化完毕之后运行一个命令。

稍微解释下上面命令的意思:

“/bin/sh”,”-c”, 使用sh执行命令

touch /tmp/hello.txt; 创建一个/tmp/hello.txt 文件

while true;do /bin/echo $(date +%T) >> /tmp/hello.txt; sleep 3; done; 每隔3秒向文件中写入当前时间

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 # 创建Pod [root@k8s-master01 pod]# kubectl create -f pod-command.yaml pod/pod-command created # 查看Pod状态 # 此时发现两个pod都正常运行了 [root@k8s-master01 pod]# kubectl get pods pod-command -n dev NAME READY STATUS RESTARTS AGE pod-command 2/2 Runing 0 2s # 进入pod中的busybox容器,查看文件内容 # 补充一个命令: kubectl exec pod名称 -n 命名空间 -it -c 容器名称 /bin/sh 在容器内部执行命令 # 使用这个命令就可以进入某个容器的内部,然后进行相关操作了 # 比如,可以查看txt文件的内容 [root@k8s-master01 pod]# kubectl exec pod-command -n dev -it -c busybox /bin/sh / # tail -f /tmp/hello.txt 14:44:19 14:44:22 14:44:25

1 2 3 4 5 6 特别说明: 通过上面发现command已经可以完成启动命令和传递参数的功能,为什么这里还要提供一个args选项,用于传递参数呢?这其实跟docker有点关系,kubernetes中的command、args两项其实是实现覆盖Dockerfile中ENTRYPOINT的功能。 1 如果command和args均没有写,那么用Dockerfile的配置。 2 如果command写了,但args没有写,那么Dockerfile默认的配置会被忽略,执行输入的command 3 如果command没写,但args写了,那么Dockerfile中配置的ENTRYPOINT的命令会被执行,使用当前args的参数 4 如果command和args都写了,那么Dockerfile的配置被忽略,执行command并追加上args参数

环境变量 创建pod-env.yaml文件,内容如下:

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 apiVersion: v1 kind: Pod metadata: name: pod-env namespace: dev spec: containers: - name: busybox image: busybox:1.30 command: ["/bin/sh" ,"-c" ,"while true;do /bin/echo $(date +%T);sleep 60; done;" ] env: - name: "username" value: "admin" - name: "password" value: "123456"

env,环境变量,用于在pod中的容器设置环境变量。

1 2 3 4 5 6 7 8 9 10 # 创建Pod [root@k8s-master01 ~]# kubectl create -f pod-env.yaml pod/pod-env created # 进入容器,输出环境变量 [root@k8s-master01 ~]# kubectl exec pod-env -n dev -c busybox -it /bin/sh / # echo $username admin / # echo $password 123456

这种方式不是很推荐,推荐将这些配置单独存储在配置文件中,这种方式将在后面介绍。

端口设置 本小节来介绍容器的端口设置,也就是containers的ports选项。

首先看下ports支持的子选项:

1 2 3 4 5 6 7 8 9 10 [root@k8s-master01 ~]# kubectl explain pod.spec.containers.ports KIND: Pod VERSION: v1 RESOURCE: ports <[]Object> FIELDS: name <string> # 端口名称,如果指定,必须保证name在pod中是唯一的 containerPort<integer> # 容器要监听的端口(0<x<65536) hostPort <integer> # 容器要在主机上公开的端口,如果设置,主机上只能运行容器的一个副本(一般省略) hostIP <string> # 要将外部端口绑定到的主机IP(一般省略) protocol <string> # 端口协议。必须是UDP、TCP或SCTP。默认为“TCP”。

接下来,编写一个测试案例,创建pod-ports.yaml

1 2 3 4 5 6 7 8 9 10 11 12 13 apiVersion: v1 kind: Pod metadata: name: pod-ports namespace: dev spec: containers: - name: nginx image: nginx:1.17.1 ports: - name: nginx-port containerPort: 80 protocol: TCP

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 # 创建Pod [root@k8s-master01 ~]# kubectl create -f pod-ports.yaml pod/pod-ports created # 查看pod # 在下面可以明显看到配置信息 [root@k8s-master01 ~]# kubectl get pod pod-ports -n dev -o yaml ...... spec: containers: - image: nginx:1.17.1 imagePullPolicy: IfNotPresent name: nginx ports: - containerPort: 80 name: nginx-port protocol: TCP ......

访问容器中的程序需要使用的是Podip:containerPort

资源配额 容器中的程序要运行,肯定是要占用一定资源的,比如cpu和内存等,如果不对某个容器的资源做限制,那么它就可能吃掉大量资源,导致其它容器无法运行。针对这种情况,kubernetes提供了对内存和cpu的资源进行配额的机制,这种机制主要通过resources选项实现,他有两个子选项:

limits:用于限制运行时容器的最大占用资源,当容器占用资源超过limits时会被终止,并进行重启

requests :用于设置容器需要的最小资源,如果环境资源不够,容器将无法启动

可以通过上面两个选项设置资源的上下限。

接下来,编写一个测试案例,创建pod-resources.yaml

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 apiVersion: v1 kind: Pod metadata: name: pod-resources namespace: dev spec: containers: - name: nginx image: nginx:1.17.1 resources: limits: cpu: "2" memory: "10Gi" requests: cpu: "1" memory: "10Mi"

在这对cpu和memory的单位做一个说明:

cpu:core数,可以为整数或小数

memory: 内存大小,可以使用Gi、Mi、G、M等形式

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 23 24 25 26 27 28 29 # 运行Pod [root@k8s-master01 ~]# kubectl create -f pod-resources.yaml pod/pod-resources created # 查看发现pod运行正常 [root@k8s-master01 ~]# kubectl get pod pod-resources -n dev NAME READY STATUS RESTARTS AGE pod-resources 1/1 Running 0 39s # 接下来,停止Pod [root@k8s-master01 ~]# kubectl delete -f pod-resources.yaml pod "pod-resources" deleted # 编辑pod,修改resources.requests.memory的值为10Gi [root@k8s-master01 ~]# vim pod-resources.yaml # 再次启动pod [root@k8s-master01 ~]# kubectl create -f pod-resources.yaml pod/pod-resources created # 查看Pod状态,发现Pod启动失败 [root@k8s-master01 ~]# kubectl get pod pod-resources -n dev -o wide NAME READY STATUS RESTARTS AGE pod-resources 0/1 Pending 0 20s # 查看pod详情会发现,如下提示 [root@k8s-master01 ~]# kubectl describe pod pod-resources -n dev ...... Warning FailedScheduling 35s default-scheduler 0/3 nodes are available: 1 node(s) had taint {node-role.kubernetes.io/master: }, that the pod didn't tolerate, 2 Insufficient memory.(内存不足)

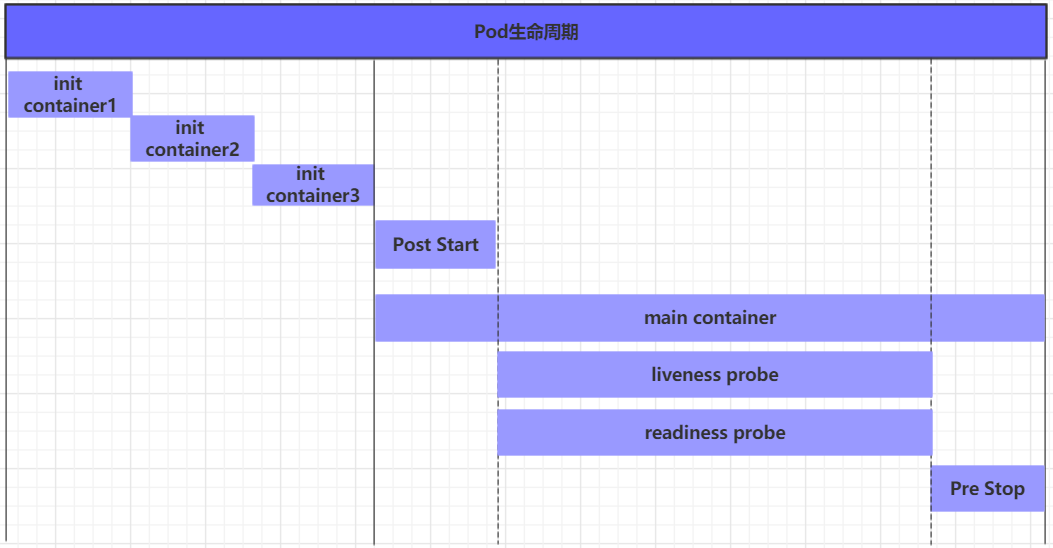

Pod生命周期 我们一般将pod对象从创建至终的这段时间范围称为pod的生命周期,它主要包含下面的过程:

pod创建过程

运行初始化容器(init container)过程

运行主容器(main container)

容器启动后钩子(post start)、容器终止前钩子(pre stop)

容器的存活性探测(liveness probe)、就绪性探测(readiness probe)

pod终止过程

在整个生命周期中,Pod会出现5种状态 (相位 ),分别如下:

挂起(Pending):apiserver已经创建了pod资源对象,但它尚未被调度完成或者仍处于下载镜像的过程中

运行中(Running):pod已经被调度至某节点,并且所有容器都已经被kubelet创建完成

成功(Succeeded):pod中的所有容器都已经成功终止并且不会被重启

失败(Failed):所有容器都已经终止,但至少有一个容器终止失败,即容器返回了非0值的退出状态

未知(Unknown):apiserver无法正常获取到pod对象的状态信息,通常由网络通信失败所导致

创建和终止 pod的创建过程

用户通过kubectl或其他api客户端提交需要创建的pod信息给apiServer

apiServer开始生成pod对象的信息,并将信息存入etcd,然后返回确认信息至客户端

apiServer开始反映etcd中的pod对象的变化,其它组件使用watch机制来跟踪检查apiServer上的变动

scheduler发现有新的pod对象要创建,开始为Pod分配主机并将结果信息更新至apiServer

node节点上的kubelet发现有pod调度过来,尝试调用docker启动容器,并将结果回送至apiServer

apiServer将接收到的pod状态信息存入etcd中

pod的终止过程

用户向apiServer发送删除pod对象的命令

apiServcer中的pod对象信息会随着时间的推移而更新,在宽限期内(默认30s),pod被视为dead

将pod标记为terminating状态

kubelet在监控到pod对象转为terminating状态的同时启动pod关闭过程

端点控制器监控到pod对象的关闭行为时将其从所有匹配到此端点的service资源的端点列表中移除

如果当前pod对象定义了preStop钩子处理器,则在其标记为terminating后即会以同步的方式启动执行

pod对象中的容器进程收到停止信号

宽限期结束后,若pod中还存在仍在运行的进程,那么pod对象会收到立即终止的信号

kubelet请求apiServer将此pod资源的宽限期设置为0从而完成删除操作,此时pod对于用户已不可见

初始化容器 初始化容器是在pod的主容器启动之前要运行的容器,主要是做一些主容器的前置工作,它具有两大特征:

初始化容器必须运行完成直至结束,若某初始化容器运行失败,那么kubernetes需要重启它直到成功完成

初始化容器必须按照定义的顺序执行,当且仅当前一个成功之后,后面的一个才能运行

初始化容器有很多的应用场景,下面列出的是最常见的几个:

提供主容器镜像中不具备的工具程序或自定义代码

初始化容器要先于应用容器串行启动并运行完成,因此可用于延后应用容器的启动直至其依赖的条件得到满足

接下来做一个案例,模拟下面这个需求:

假设要以主容器来运行nginx,但是要求在运行nginx之前先要能够连接上mysql和redis所在服务器

为了简化测试,事先规定好mysql(192.168.5.4)和redis(192.168.5.5)服务器的地址

创建pod-initcontainer.yaml,内容如下:

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 apiVersion: v1 kind: Pod metadata: name: pod-initcontainer namespace: dev spec: containers: - name: main-container image: nginx:1.17.1 ports: - name: nginx-port containerPort: 80 initContainers: - name: test-mysql image: busybox:1.30 command: ['sh' , '-c' , 'until ping 192.168.5.14 -c 1 ; do echo waiting for mysql...; sleep 2; done;' ] - name: test-redis image: busybox:1.30 command: ['sh' , '-c' , 'until ping 192.168.5.15 -c 1 ; do echo waiting for reids...; sleep 2; done;' ]

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 23 24 25 26 27 28 # 创建pod [root@k8s-master01 ~]# kubectl create -f pod-initcontainer.yaml pod/pod-initcontainer created # 查看pod状态 # 发现pod卡在启动第一个初始化容器过程中,后面的容器不会运行 root@k8s-master01 ~]# kubectl describe pod pod-initcontainer -n dev ........ Events: Type Reason Age From Message ---- ------ ---- ---- ------- Normal Scheduled 49s default-scheduler Successfully assigned dev/pod-initcontainer to node1 Normal Pulled 48s kubelet, node1 Container image "busybox:1.30" already present on machine Normal Created 48s kubelet, node1 Created container test-mysql Normal Started 48s kubelet, node1 Started container test-mysql # 动态查看pod [root@k8s-master01 ~]# kubectl get pods pod-initcontainer -n dev -w NAME READY STATUS RESTARTS AGE pod-initcontainer 0/1 Init:0/2 0 15s pod-initcontainer 0/1 Init:1/2 0 52s pod-initcontainer 0/1 Init:1/2 0 53s pod-initcontainer 0/1 PodInitializing 0 89s pod-initcontainer 1/1 Running 0 90s # 接下来新开一个shell,为当前服务器新增两个ip,观察pod的变化 [root@k8s-master01 ~]# ifconfig ens33:1 192.168.5.14 netmask 255.255.255.0 up [root@k8s-master01 ~]# ifconfig ens33:2 192.168.5.15 netmask 255.255.255.0 up

钩子函数 钩子函数能够感知自身生命周期中的事件,并在相应的时刻到来时运行用户指定的程序代码。

kubernetes在主容器的启动之后和停止之前提供了两个钩子函数:

post start:容器创建之后执行,如果失败了会重启容器

pre stop :容器终止之前执行,执行完成之后容器将成功终止,在其完成之前会阻塞删除容器的操作

钩子处理器支持使用下面三种方式定义动作:

接下来,以exec方式为例,演示下钩子函数的使用,创建pod-hook-exec.yaml文件,内容如下:

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 apiVersion: v1 kind: Pod metadata: name: pod-hook-exec namespace: dev spec: containers: - name: main-container image: nginx:1.17.1 ports: - name: nginx-port containerPort: 80 lifecycle: postStart: exec: command: ["/bin/sh" , "-c" , "echo postStart... > /usr/share/nginx/html/index.html" ] preStop: exec: command: ["/usr/sbin/nginx" ,"-s" ,"quit" ]

1 2 3 4 5 6 7 8 9 10 11 12 # 创建pod [root@k8s-master01 ~]# kubectl create -f pod-hook-exec.yaml pod/pod-hook-exec created # 查看pod [root@k8s-master01 ~]# kubectl get pods pod-hook-exec -n dev -o wide NAME READY STATUS RESTARTS AGE IP NODE pod-hook-exec 1/1 Running 0 29s 10.244.2.48 node2 # 访问pod [root@k8s-master01 ~]# curl 10.244.2.48 postStart...

容器探测 容器探测用于检测容器中的应用实例是否正常工作,是保障业务可用性的一种传统机制。如果经过探测,实例的状态不符合预期,那么kubernetes就会把该问题实例” 摘除 “,不承担业务流量。kubernetes提供了两种探针来实现容器探测,分别是:

liveness probes:存活性探针,用于检测应用实例当前是否处于正常运行状态,如果不是,k8s会重启容器

readiness probes:就绪性探针,用于检测应用实例当前是否可以接收请求,如果不能,k8s不会转发流量

livenessProbe 决定是否重启容器,readinessProbe 决定是否将请求转发给容器。

上面两种探针目前均支持三种探测方式:

Exec命令:在容器内执行一次命令,如果命令执行的退出码为0,则认为程序正常,否则不正常

1 2 3 4 5 6 7 …… livenessProbe: exec: command: - cat - /tmp/healthy ……

TCPSocket:将会尝试访问一个用户容器的端口,如果能够建立这条连接,则认为程序正常,否则不正常

1 2 3 4 5 …… livenessProbe: tcpSocket: port: 8080 ……

HTTPGet:调用容器内Web应用的URL,如果返回的状态码在200和399之间,则认为程序正常,否则不正常

1 2 3 4 5 6 7 8 …… livenessProbe: httpGet: path: / port: 80 host: 127.0 .0 .1 scheme: HTTP ……

下面以liveness probes为例,做几个演示:

方式一:Exec

创建pod-liveness-exec.yaml

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 apiVersion: v1 kind: Pod metadata: name: pod-liveness-exec namespace: dev spec: containers: - name: nginx image: nginx:1.17.1 ports: - name: nginx-port containerPort: 80 livenessProbe: exec: command: ["/bin/cat" ,"/tmp/hello.txt" ]

创建pod,观察效果

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 # 创建Pod [root@k8s-master01 ~]# kubectl create -f pod-liveness-exec.yaml pod/pod-liveness-exec created # 查看Pod详情 [root@k8s-master01 ~]# kubectl describe pods pod-liveness-exec -n dev ...... Normal Created 20s (x2 over 50s) kubelet, node1 Created container nginx Normal Started 20s (x2 over 50s) kubelet, node1 Started container nginx Normal Killing 20s kubelet, node1 Container nginx failed liveness probe, will be restarted Warning Unhealthy 0s (x5 over 40s) kubelet, node1 Liveness probe failed: cat: can't open '/tmp/hello11.txt': No such file or directory # 观察上面的信息就会发现nginx容器启动之后就进行了健康检查 # 检查失败之后,容器被kill 掉,然后尝试进行重启(这是重启策略的作用,后面讲解) # 稍等一会之后,再观察pod信息,就可以看到RESTARTS不再是0,而是一直增长 [root@k8s-master01 ~]# kubectl get pods pod-liveness-exec -n dev NAME READY STATUS RESTARTS AGE pod-liveness-exec 0/1 CrashLoopBackOff 2 3m19s # 当然接下来,可以修改成一个存在的文件,比如/tmp/hello.txt,再试,结果就正常了......

方式二:TCPSocket

创建pod-liveness-tcpsocket.yaml

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 apiVersion: v1 kind: Pod metadata: name: pod-liveness-tcpsocket namespace: dev spec: containers: - name: nginx image: nginx:1.17.1 ports: - name: nginx-port containerPort: 80 livenessProbe: tcpSocket: port: 8080

创建pod,观察效果

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 # 创建Pod [root@k8s-master01 ~]# kubectl create -f pod-liveness-tcpsocket.yaml pod/pod-liveness-tcpsocket created # 查看Pod详情 [root@k8s-master01 ~]# kubectl describe pods pod-liveness-tcpsocket -n dev ...... Normal Scheduled 31s default-scheduler Successfully assigned dev/pod-liveness-tcpsocket to node2 Normal Pulled <invalid> kubelet, node2 Container image "nginx:1.17.1" already present on machine Normal Created <invalid> kubelet, node2 Created container nginx Normal Started <invalid> kubelet, node2 Started container nginx Warning Unhealthy <invalid> (x2 over <invalid>) kubelet, node2 Liveness probe failed: dial tcp 10.244.2.44:8080: connect: connection refused # 观察上面的信息,发现尝试访问8080端口,但是失败了 # 稍等一会之后,再观察pod信息,就可以看到RESTARTS不再是0,而是一直增长 [root@k8s-master01 ~]# kubectl get pods pod-liveness-tcpsocket -n dev NAME READY STATUS RESTARTS AGE pod-liveness-tcpsocket 0/1 CrashLoopBackOff 2 3m19s # 当然接下来,可以修改成一个可以访问的端口,比如80,再试,结果就正常了......

方式三:HTTPGet

创建pod-liveness-httpget.yaml

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 apiVersion: v1 kind: Pod metadata: name: pod-liveness-httpget namespace: dev spec: containers: - name: nginx image: nginx:1.17.1 ports: - name: nginx-port containerPort: 80 livenessProbe: httpGet: scheme: HTTP port: 80 path: /hello

创建pod,观察效果

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 # 创建Pod [root@k8s-master01 ~]# kubectl create -f pod-liveness-httpget.yaml pod/pod-liveness-httpget created # 查看Pod详情 [root@k8s-master01 ~]# kubectl describe pod pod-liveness-httpget -n dev ....... Normal Pulled 6s (x3 over 64s) kubelet, node1 Container image "nginx:1.17.1" already present on machine Normal Created 6s (x3 over 64s) kubelet, node1 Created container nginx Normal Started 6s (x3 over 63s) kubelet, node1 Started container nginx Warning Unhealthy 6s (x6 over 56s) kubelet, node1 Liveness probe failed: HTTP probe failed with statuscode: 404 Normal Killing 6s (x2 over 36s) kubelet, node1 Container nginx failed liveness probe, will be restarted # 观察上面信息,尝试访问路径,但是未找到,出现404错误 # 稍等一会之后,再观察pod信息,就可以看到RESTARTS不再是0,而是一直增长 [root@k8s-master01 ~]# kubectl get pod pod-liveness-httpget -n dev NAME READY STATUS RESTARTS AGE pod-liveness-httpget 1/1 Running 5 3m17s # 当然接下来,可以修改成一个可以访问的路径path,比如/,再试,结果就正常了......

至此,已经使用liveness Probe演示了三种探测方式,但是查看livenessProbe的子属性,会发现除了这三种方式,还有一些其他的配置,在这里一并解释下:

1 2 3 4 5 6 7 8 9 10 [root@k8s-master01 ~]# kubectl explain pod.spec.containers.livenessProbe FIELDS: exec <Object> tcpSocket <Object> httpGet <Object> initialDelaySeconds <integer> # 容器启动后等待多少秒执行第一次探测 timeoutSeconds <integer> # 探测超时时间。默认1秒,最小1秒 periodSeconds <integer> # 执行探测的频率。默认是10秒,最小1秒 failureThreshold <integer> # 连续探测失败多少次才被认定为失败。默认是3。最小值是1 successThreshold <integer> # 连续探测成功多少次才被认定为成功。默认是1

下面稍微配置两个,演示下效果即可:

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 [root@k8s-master01 ~ ] apiVersion: v1 kind: Pod metadata: name: pod-liveness-httpget namespace: dev spec: containers: - name: nginx image: nginx:1.17.1 ports: - name: nginx-port containerPort: 80 livenessProbe: httpGet: scheme: HTTP port: 80 path: / initialDelaySeconds: 30 timeoutSeconds: 5

部分其他知识 vim vim编辑器是vi的改进版本,是在linux在常用的编辑器,比nano稍微难学一点,固在此记录一些常见用法

vim有三种模式,编辑模式、命令模式、插入模式

编辑模式:

删除行

删除一行:dd

删除两行:2dd

删除光标所在字符:x

删除光标所在单词(要求光标在首字母):dw

删除光标所在位置到行末:D

删除光标所在位置到行首:d0

删除光标所在位置到行末:d$

复制行

复制一行:yy

复制两行:2yy

粘贴

p # 会自动粘贴到光标的下一行

光标移动

移动到行尾:$

移动到行首:0

移动到文尾:GG

移动到文首:gg

左下上右:h、j、k、l

跳转到指定行:行号G

查找字符串

:/

向后继续查找:n

向前继续查找:N

恢复(撤销)

u

插入模式:

a

由编辑模式进入插入模式,光标在当前位置后移动一位

i

由编辑模式进入插入模式,光标停留在当前位置

o

由编辑模式进入插入模式,同时光标所在行的下方增加一行

ESC

由插入模式返回编辑模式

命令行模式

:

:set nu # 显示行号

:%s///g #查找替换

例::%s/root/wp/g #找出文中所有的root字符串,并替换成wp字符串

:set fileformat=unix #把windows系统中的文本格式调整为linux的文本格式,如回车的标记就不同

:q # 退出,没有修改文件内容时

:q! # 退出,修改了文件内容,要强制不保存退出

:w # 保存修改过的文件内容

:wq # 保存并退出

行号 # 跳转到指定行

systemd(待完善) 我们在控制linux下的服务中经常会用到systemd

Nginx Nginx超详细入门教程,收藏慢慢看 - 知乎 (zhihu.com)

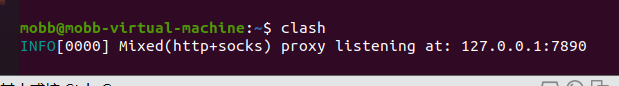

配置linux下的clash 参考文档

Linux中安装配置Clash | 好好学习的郝 (voidking.com)

Clash for linux安装与使用过程 - 哔哩哔哩 (bilibili.com)

首先下载clash下linux的安装包,这里我使用的是共享文件夹放入虚拟机中,共享文件夹的创建可查看这个教程

Ubuntu共享文件夹的创建和使用 - 知乎 (zhihu.com)

在你clash压缩包的目录下:

1 2 3 4 gunzip clash-linux-amd64-v1.17.0.gz mv clash-linux-amd64-v1.17.0 clash sudo chmod a+x clash sudo mv clash /usr/local /bin/

然后初始化

一般都会超时的,所以需要自己去手动下载Country.mmdb ,下载完后再把这个文件放入$HOME/.config/clash,然后重新执行clash

1 sudo mv Country.mmdb $HOME /.config/clash

这样就代表初始化成功了,接下来进行节点配置

先将自己购买的节点的配置文件,重命名成config.yaml,然后新建一个文件夹clash在etc目录下,再把刚才的配置文件复制一份到这里,这个配置文件似乎并不需要拷贝,直接移动也是可以的,因为后面我们会在/etc/clash目录下进行配置

1 2 sudo mkdir /etc/clash sudo cp config.yaml /etc/clash/

配置systemd

1 sudo vim /etc/systemd/system/clash.service

写入以下内容

1 2 3 4 5 6 7 8 9 10 11 [Unit] Description=Clash daemon, A rule-based proxy in Go. After=network.target [Service] Type=simple Restart=always ExecStart=/usr/local /bin/clash -d /etc/clash [Install] WantedBy=multi-user.target

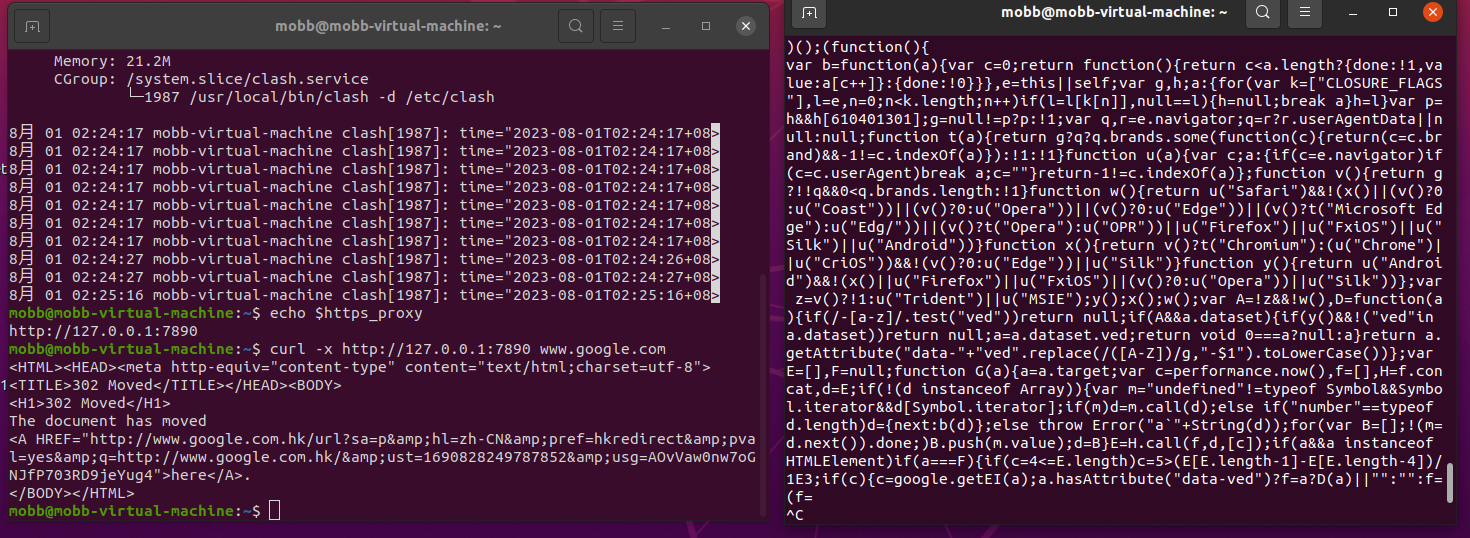

启动clash

1 2 3 4 systemctl enable clash systemctl start clash systemctl status clash journalctl -xe

配置代理

1 export https_proxy=http://127.0.0.1:7890 http_proxy=http://127.0.0.1:7890 all_proxy=socks5://127.0.0.1:7890

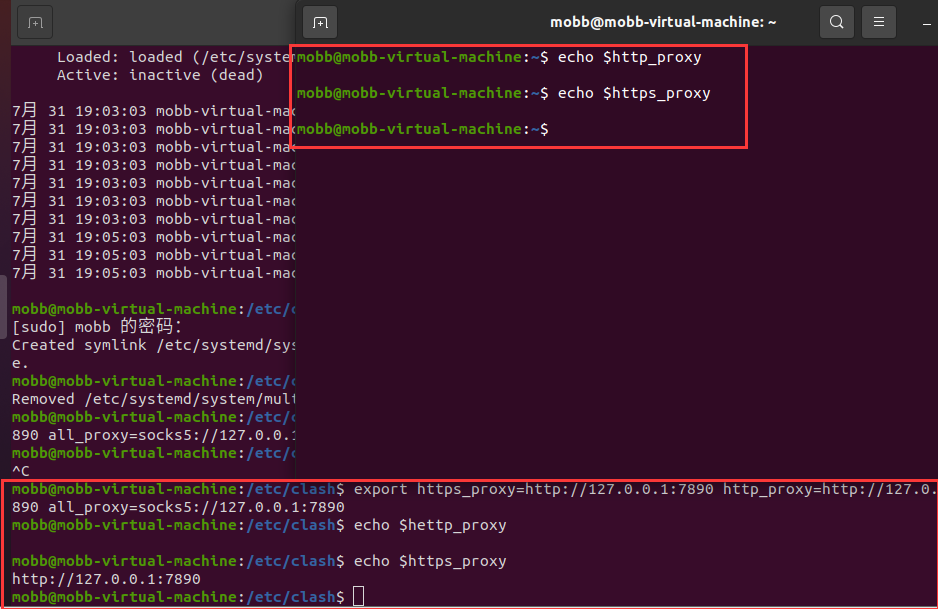

注意,这样只能在当前的shell下实现代理,不是全局的,如图所示

如果有可视化界面可以直接在设置里面手动更改代理,如果没有,请先将这两个代理设置为全局,步骤如下:

1 sudo vim /etc/environment

在打开的编辑器中添加代理环境变量。例如,要设置 HTTP 和 HTTPS 的代理为 http://127.0.0.1:7890,可以添加以下两行:

1 2 http_proxy="http://127.0.0.1:7890" https_proxy="http://127.0.0.1:7890"

保存退出后重启设备或是注销重新登陆账户,执行

1 export https_proxy=http://127.0.0.1:7890 http_proxy=http://127.0.0.1:7890 all_proxy=socks5://127.0.0.1:7890

可以多开终端查看环境变量是否成功

1 2 echo $http_proxy echo $https_proxy

然后启动就可以正常科学上网了

想要停止配置可以执行

1 unset https_proxy http_proxy all_proxy

注意,在不开梯子的情况下应该停止配置,不然上不了网,当然这个命令也只能停止当前终端的环境变量,要想关闭还是需要更改/etc/environment,将添加的变量给注释掉,然后注销或重启,这对工作会产生很大的麻烦,所以建议如果不使用可视化界面的,就不要设置环境变量了,不然更改一次就得重启